Gli specialisti di Palo Alto Networks hanno riferito che nell’estate di quest’anno, il gruppo di hacker di lingua russa Gamaredon (alias Actinium, Armageddon, Iron Tilden, Primitive Bear, Shuckworm, Trident Ursa e Winterflounder) ha attaccato una raffineria di petrolio senza nome in un paese del Blocco NATO.

Secondo i ricercatori, il citato attacco è avvenuto il 30 agosto 2022, ma non ha avuto successo.

In generale, recentemente il gruppo ha attaccato principalmente organizzazioni ucraine (e meno spesso organizzazioni nei paesi della NATO), con l’obiettivo di raccogliere dati riservati.

“Gamaredon rimane uno degli APT più onnipresenti, invadenti, costantemente attivi e mirati focalizzati sull’Ucraina”

Scrivono gli esperti, osservando che gli hacker sono principalmente impegnati nella raccolta di informazioni e nella creazione dell’accesso a reti compromesse. – Il raggruppamento rimane un APT flessibile e adattabile, che non utilizza tecniche eccessivamente complesse nelle sue operazioni.

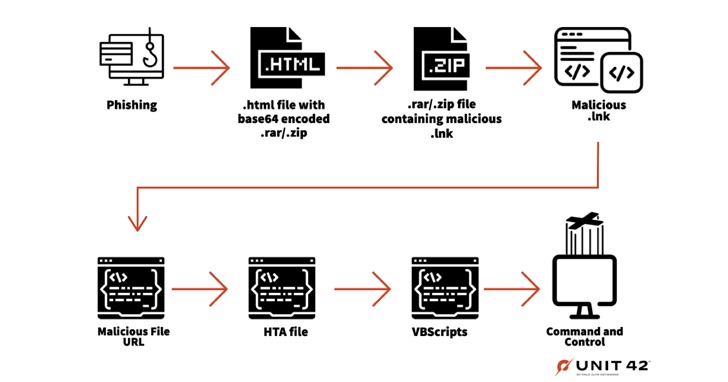

Nella maggior parte dei casi, gli hacker si affidano a strumenti e script disponibili pubblicamente (insieme a un numero significativo di offuscatori), nonché a tentativi di phishing di routine, per completare con successo le loro operazioni.

L’attività del gruppo di monitoraggio ha rivelato oltre 500 nuovi domini, 200 campioni di malware e numerosi cambiamenti nelle tattiche negli ultimi 10 mesi in risposta a compiti e priorità in continua evoluzione ed espansione.

Secondo un rapporto di Palo Alto Networks, Gamaredon fa ancora molto affidamento sullo spear phishing e infetta le macchine delle sue vittime con infostealer.

Per queste attività, gli hacker utilizzano molto spesso email con file esca scritti in ucraino, ma recentemente sono stati scoperti anche campioni con esche in lingua inglese.

Ad esempio, tra i file utilizzati in un attacco senza successo a una raffineria di petrolio di una società anonima c’erano allegati i file con il nome di MilitaryassistanceofUkraine.htm e Necessary_military_assistance.rar.

I ricercatori ritengono che ciò indica che gli hacker sono ora più interessati a raccogliere dati e ad accedere alle reti degli alleati dell’Ucraina nei paesi della NATO.