Il Dipartimento di Giustizia degli Stati Uniti denuncia le accuse mosse contro il cittadino ucraino di 26 anni Mark Sokolovsky, che è associato allo sviluppo del malware Raccoon (alias Raccoon Infostealer, RaccoonStealer). Sokolovsky si trova attualmente nei Paesi Bassi, dove è in attesa di estradizione.

Raccoon è un infostealer molto popolare tra i criminali che ruba password, cookie, dati di tracciamento automatico, carte bancarie salvate nei browser da numerose applicazioni e attacca anche un’ampia gamma di portafogli di criptovaluta ed è in grado di acquisire schermate dai desktop delle vittime.

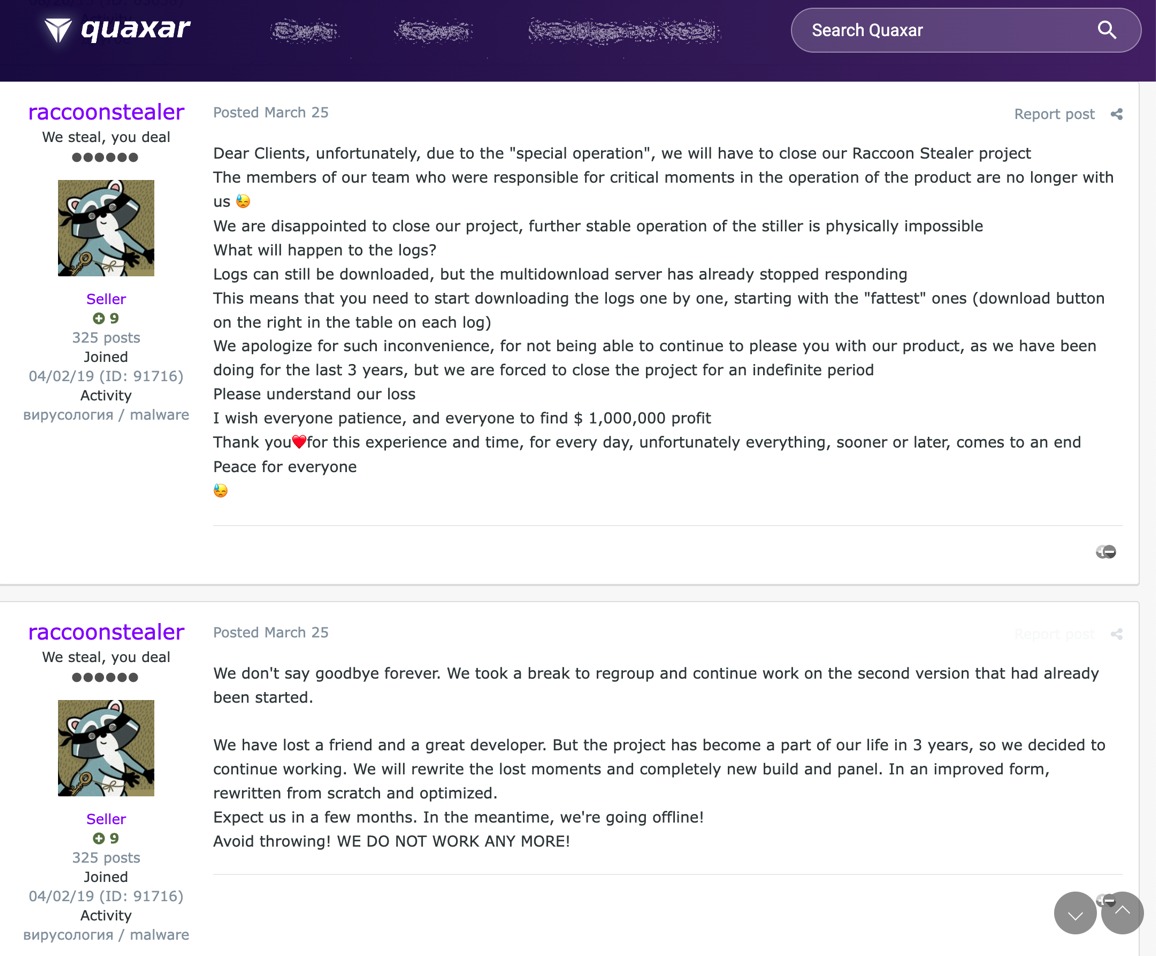

Nel marzo di quest’anno, un rappresentante di Raccoon ha riportato su un forum che aveva cessato le sue attività, poiché, secondo lui, “un amico ed eccellente sviluppatore” responsabile della manutenzione di parti critiche dell’infrastruttura del malware è morto durante l’inizio dell’operazione militare speciale in Ucraina.

Apparentemente, si trattava di Sokolovsky (noto con i soprannomi raccoonstealer, Photix e black21jack77777), il quale non è morto, ma è stato arrestato nei Paesi Bassi su richiesta dell’FBI e quindi ha smesso di comunicare.

Pochi mesi dopo questo annuncio della cessazione delle attività, Raccoon è passato di mano e a giugno il malware è tornato in una nuova versione creata da zero utilizzando C/C++, un nuovo backend, interfaccia e nuove funzionalità di furto di dati .

Come riporta ora il Dipartimento di Giustizia, l’FBI, insieme alle autorità olandesi e italiane, è riuscita a rilevare i server di Raccoon, spegnendo di fatto la vecchia versione del malware.

Le forze dell’ordine scrivono che circa 50.000.000 di credenziali univoche e altri dati (indirizzi e-mail, conti bancari, indirizzi di criptovaluta, numeri di carte di credito e così via) sono stati trovati sui server, rubati dai browser e dalle applicazioni delle vittime le cui macchine sono state infettate da Raccoon.

Le autorità affermano che queste non sono tutte le credenziali rubate negli attacchi di Raccoon. Tuttavia, l’intero set di dati è già stato reso ricercabile attraverso un sito dedicato in modo che utenti e aziende possano capire se in passato sono stati infettati da questo malware.

Sokolovsky è accusato di cospirazione per commettere frode informatica e attività correlate; in cospirazione per commettere frode utilizzando mezzi di comunicazione elettronici; in cospirazione per riciclare denaro; furto d’identità aggravato.

È stato riferito che il 13 settembre 2022 il tribunale distrettuale di Amsterdam ha emesso una decisione di estradare l’imputato negli Stati Uniti, ma Sokolovsky ha impugnato questa decisione.

Se ritenuto colpevole, Sokolovsky rischia fino a 20 anni di carcere per frode telematica e riciclaggio di denaro, cinque anni per cospirazione per frode informatica e due anni di carcere per furto di identità aggravato.