Su RaidForums sappiamo che possiamo trovare di tutto, dalla vendita di numeri di telefono, green pass falsi, documenti classificati, dati personali, e molto e molto altro ancora,

Ma quante sono le aziende che sono state violate che non si accorgono della compromissione e quante sono le denunce di databreach effettuate rispetto al totale degli incidenti di sicurezza rilevati?

Numeri alti, ma di difficile quantificazione.

Probabilmente quanto conosciamo è ben distante da quello che realmente accade nelle underground, e nel modello classico di attacco informatico da profitto, spesso le aziende violate non sono riportate con precisione, in contrasto con la logica del ransomware.

Infatti, nel caso del ransomware il gruppo criminale si aspetta una “iterazione” con la vittima per il pagamento del riscatto e la minaccia della seconda estorsione, ma nel caso delle violazioni classiche, tutto questo potrebbe essere l’esatto contrario.

Questo perché se un’azienda sa che il suo database è stato violato contenente le password dei propri utenti, avvia immediatamente un cambio massivo per evitare che i criminali informatici possano utilizzare tali password per arrecare danni.

Ritornando all’oggetto, nel caso specifico un utente del forum underground RaidForums ha messo in vendita oltre 2 milioni di record di utenti italiani relativi ad un database trafugato da un sito di acquisti online di cosmetici non meglio precisato.

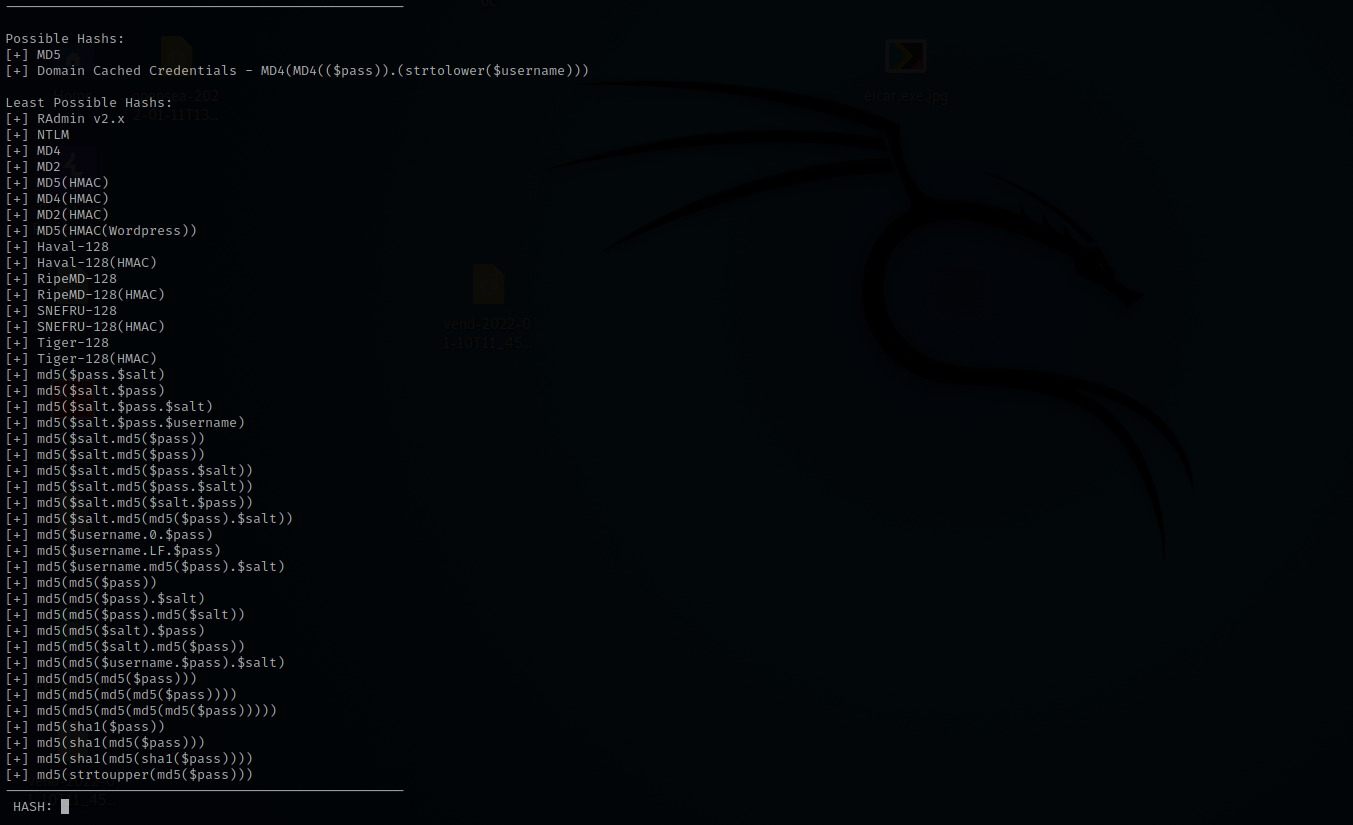

All’interno del sample riportato, è presente il nome e il cognome (probabilmente degli utenti del sito di vendita di cosmetici) nonché una stringa che lascia pensare ad una password in formato hash.

Facendo una analisi si tratta di password in formato MD4 o MD5, pertanto si potrebbe trattare dell’intera base utenti del sito, con utenza e password di accesso.

RHC ha contattato sul canale Telegram l’hacker che ha riportato che il prezzo per l’intero database è di 2000 dollari.

Nel caso ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda, oppure conoscano l’azienda violata, contattateci in modo da informarla in quanto al momento il nome non è ancora noto.

RHC monitorerà la questione in modo da aggiornare il seguente articolo, qualora ci siano novità sostanziali.

Per comunicarci informazioni potete accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…