È stata scoperta la campagna su larga scala che utilizza il malware Chaes, per la quale sono stati compromessi circa 800 siti WordPress. Il Trojan prende di mira principalmente gli utenti brasiliani e utilizza cinque estensioni dannose per il browser Chrome nei suoi attacchi.

L’attività di Chaes è stata scoperta dagli esperti Avast, che riferiscono che una nuova campagna di malware è stata lanciata alla fine del 2021. Inizialmente, il malware è stato scoperto nel 2020 dagli analisti di Cybereason e poi (come lo è ora) era rivolto ai clienti delle banche Banco do Brasil, Loja Integrada, Mercado Bitcoin, Mercado Livre e Mercado Pago.

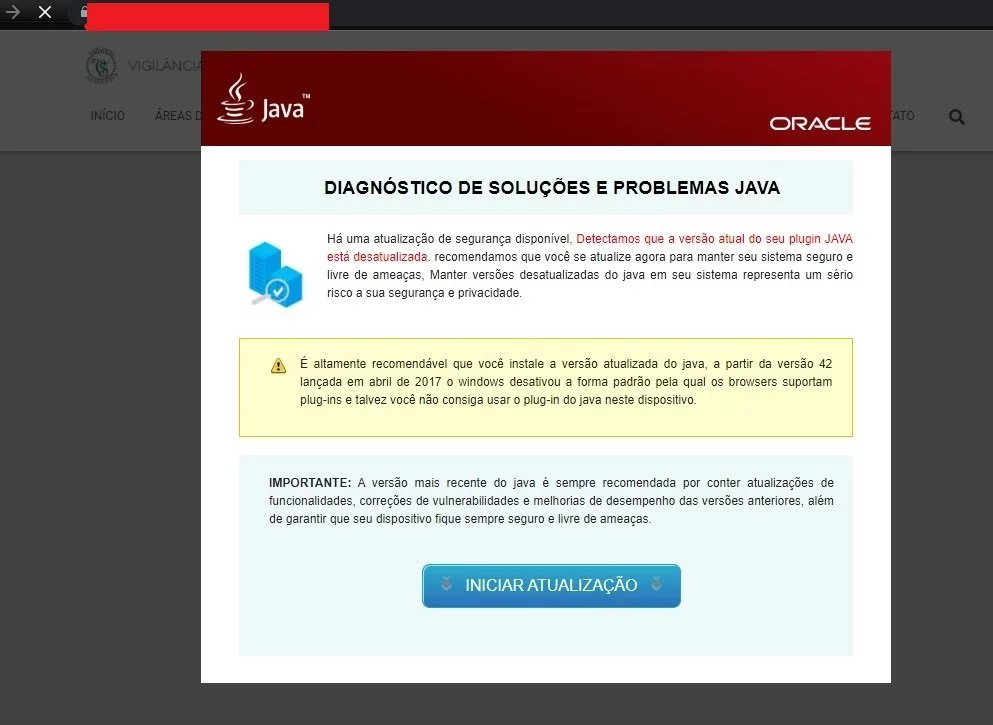

Ora i ricercatori affermano che l’attacco inizia quando la vittima visita uno dei siti Web compromessi. Lì, l’utente vede un pop-up che chiede loro di installare un’applicazione Java Runtime falsa.

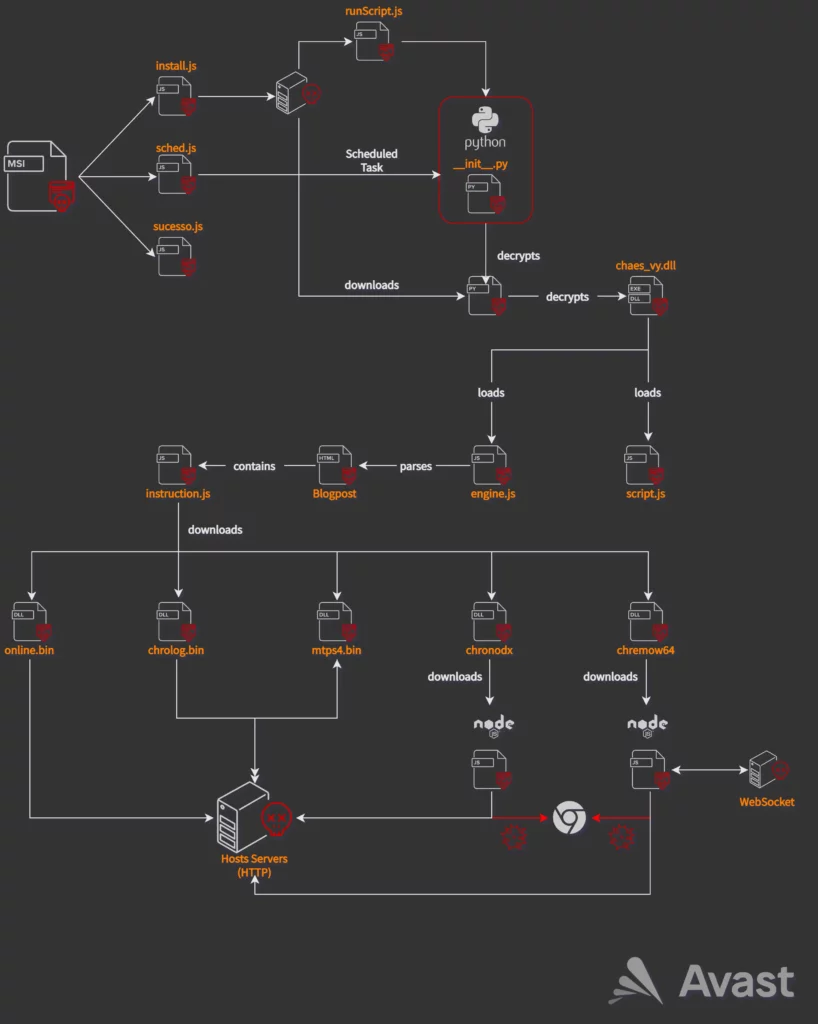

Il programma di installazione MSI per questa “app” contiene tre file dannosi (install.js, sched.js, sucesso.js) che preparano l’ambiente Python per la fase successiva, ovvero sucesso.js.

Se l’utente segue le istruzioni, il malware avvia una complessa procedura di consegna, che termina con l’implementazione di diversi moduli.

Alcuni payload intermedi non sono solo crittografati, ma nascosti nel codice commentato all’interno delle pagine HTML del dominio awsvirtual[.]blogspot[.]com.

Nella fase finale dell’attacco, il dropper JavaScript scarica e installa fino a cinque estensioni di Chrome dannose sul sistema della vittima:

- Online – Modulo Delphi utilizzato per rilevare le impronte digitali della vittima e trasferire le informazioni di sistema al server C2 controllato dai criminali informatici;

- Mtps4 (MultiTela Pascal) è una backdoor basata su Delphi, il cui scopo principale è quello di connettersi al server di controllo e attendere l’esecuzione dello Script Pascal di risposta;

- Chrolog (ChromeLog) – ruba le password da Google Chrome, il modulo è anche scritto in Delphi;

- Chronodx (Chrome Noder) è un Trojan JavaScript che, rilevando l’avvio del browser Chrome, lo chiude immediatamente e apre la propria istanza di Chrome contenente un modulo dannoso che ruba informazioni bancarie;

- Chremows (Chrome WebSocket) è un Trojan JavaScript bancario che intercetta le sequenze di tasti e i clic del mouse in Chrome per rubare le credenziali (per gli utenti di Mercado Livre e Mercado Pago).

Attualmente, la campagna di distribuzione di Chaes è ancora attiva e continuerà fino a quando tutti i siti WordPress compromessi non saranno protetti.

Gli analisti di Avast affermano che alcuni dei siti utilizzati per distribuire i payload sono molto popolari in Brasile, quindi è probabile che il numero di sistemi infetti sia molto alto.

ICT CISO e Cyber Security Manager con oltre vent’anni di esperienza tra settore pubblico e privato, ha guidato progetti di sicurezza informatica per realtà di primo piano. Specializzato in risk management, governance e trasformazione digitale, ha collaborato con vendor internazionali e startup innovative, contribuendo all’introduzione di soluzioni di cybersecurity avanzate. Possiede numerose certificazioni (CISM, CRISC, CISA, PMP, ITIL, CEH, Cisco, Microsoft, VMware) e svolge attività di docenza pro bono in ambito Cyber Security, unendo passione per l’innovazione tecnologica e impegno nella diffusione della cultura della sicurezza digitale.

Aree di competenza: Cyber Security Strategy & Governance, Vulnerability Management & Security Operations.