Cina e USA, è sfida tra due grandi imperi informatici e la corsa alla tecnologia, soprattutto quella critica, non è che appena iniziata. Chi domina?

Per il momento è la Cina, e non solo nelle centinaia parole che compaiono nelle sue comunicazioni Twitter del Ministero degli Esteri, come ‘modernization, chinese modernization’ soprattutto ‘We are ready to work with the rest of world to realize modernization’.

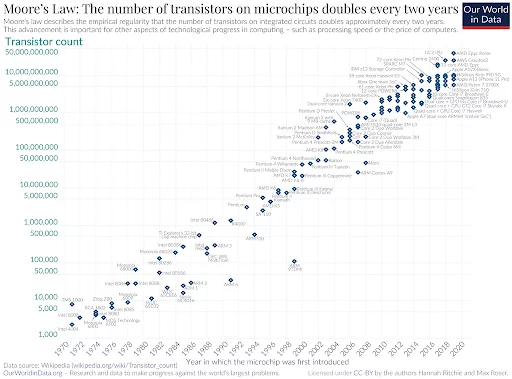

Sembra proprio che Pechino voglia vincere anche nei fatti. Questo emerge nel report che vedremo più avanti del Think Tank australiano ASPI (Australian Strategic Policy Institute), finanziato – tra gli altri paesi – dal Dipartimento di Stato statunitense. I chip di silicio, soprattutto, sono alla base di tutta la moderna tecnologia digitale: la lotta in corso per il controllo del settore potrebbe rimodellare radicalmente gli ordini economici e politici del mondo.

Mentre la propaganda di guerra prosegue, il mondo cyber si arricchisce di affermazioni, accuse e succosi report che ormai riempiono la rete di ogni tipo di informazione possibile. Come districarsi in questo oceano di informazioni è difficile a dirsi: la loro quantità sembra superare la nostra capacità di calcolo. Soprattutto, distinguere il vero dal falso, fondamentale per la nostra sicurezza, non è sempre possibile. A ciò si aggiungono le macchine, in veste di intelligenza artificiale, a complicare il tutto. Ma cerchiamo di accendere una piccola lampadina su quello che sta accadendo.

Segue:

Intanto, con un’Europa che sta affrontando sfide senza precedenti – con un’inflazione del +7% – dati Eurostat aprile 2023 – si verifica un colpo di scena diplomatico male interpretato dai media: Cina e India, hanno approvato la risoluzione ONU insieme ad altri 120 Paesi, astenendosi però dal condannare la Russia a ruolo di aggressore. La posizione della Cina sull’Ucraina non è di fatto cambiata, ma de facto ha stabilito una maggiore cooperazione tra le Nazioni Unite e il Consiglio d’Europa, ma allora quale è quindi il suo ruolo nella partnership con la Russia?

Sicuramente supportare il sistema economico e finanziario di Mosca in modo attivo, aiutando le esportazioni, di gas e petrolio, e le importazioni dei critici chip e dei semiconduttori, da cui dipende fortemente l’esito della guerra e a cui è preceduta una forte accumulazione prima dell’invasione dell’Ucraina e delle sanzioni in corso, che dureranno ancora molti anni e alle quali sembra la Russia si stia preparando da anni. E’ una vera e propria alleanza o un matrimonio di convenienza? I fatti propendono per la seconda ipotesi, che comunque è in grado di irritare l’Occidente che vuole sanzionare anche Pechino come misura punitiva al supporto di Mosca.

Quale assetto si stia delineando è solo chiaro agli interessi individuali degli attori in gioco, mentre la geopolitica – che non è predittiva – può solo stabilire delle probabilità future. Ad esempio, cosa si siano detti davvero, il presidente cinese Xi Jinping e il presidente russo Vladimir Putin a Mosca, non è possibile, dato che l’incontro in gran parte è avvenuto a porte chiuse. Quel che è certo è che i due paesi sono entrati “in una nuova fase di cooperazione globale e partenariato strategico”, a cui si appoggia anche l’Iran – uno dei “prossimi undici” del BRICS – che secondo Microsoft “continua ad essere un importante attore di minacce, tramite operazioni informatiche volte a raggiungere i suoi obiettivi geopolitici.

Sorprendente anche la comunicazione di Times of Israel che la probabile “cooperazione informatica russa-iraniana potrebbe sfidare la supremazia informatica israeliana” oltre che causare seri problemi.

Al contempo è il rapporto Cina/Arabia Saudita a farsi sempre più stretto: l’Arabia Saudita ha ottenuto infatti lo status di partner di dialogo nell’Organizzazione per la cooperazione di Shanghai (SCO), ma bisogna tenere presente che il paese è legato agli USA, soprattutto la sua valuta è ancorata al dollaro e la vendita del suo petrolio – è condotta in quella valuta. Inoltre Pechino è ben lungi dal volere essere coinvolto nelle scottanti faccende in Medio Oriente e preferisce la non interferenza nelle sue questioni, soprattutto quelle legate alla regione nord-occidentale dello Xinjiang.

Poi c’è la questione Africa. È verso il prossimo incontro dei BRICS in SudAfrica a fine agosto 2023 che sono rivolte le attenzioni. L’Africa, con la popolazione più giovane e in più rapida crescita sulla terra, guarda alla Cina per il suo sviluppo economico la cui scarsa integrazione nel sistema globale – insieme alla crescita inadeguata – ha rappresentato fino a oggi una minaccia. Qui Pechino sottolinea: “Il popolo africano si trova nella posizione migliore per dire se la cooperazione con la Cina sia un bene”.

Cosa stanno offrendo loro Russia e Cina rispetto all’Occidente?

Qui una piccola nota legata al gruppo Wagner che svolge attività in circa tredici diversi paesi africani. E’ probabile che il gruppo centralizzi sempre di più il suo ruolo in Sudan. Inoltre, mentre Yevgeny Prigozhin, in un video dove mostra una fila di cadaveri, dichiarando che il supporto inadeguato del ministero della Difesa lo ha costretto a decidere di ritirare le sue forze da Bakhmut – “Shoigu, Gerasimov, dove *** sono le nostre munizioni?” – il gruppo di hacktivisti KillNet fa un “cambio di stile” (Black Skills): trasformandosi in una sorta di Wagner Group per il cyberspazio, i cui interessi economici sono in cima alla lista. Tuttavia Flashpoint afferma che che il gruppo sia ampiamente ridicolizzato nei forum di lingua russa.

Spesso gli incidenti informatici che accadono nel continente africano – che secondo ChekPoint sono in moderato aumento a cui è seconda solo la regione dell’Apac – sono sottovalutati dai media occidentali e soprattutto in questo momento.

In Sudan si combatte anche online, certo un conflitto più sottile, taciturno, eppure in corso molto prima dello scoppio del conflitto avvenuto in aprile e che potrebbe durare molto più a lungo delle operazioni militari fisiche e trasformandosi in interferenze a lungo termine.

“C’è l’abitudine di non prestare attenzione alla guerra informatica dei conflitti fino a mesi dopo il conflitto fisico”, ha affermato Nate Allen, responsabile delle operazioni informatiche dell’Africa Center for Strategic Studies. “E la guerra informatica trascende anche i tempi difficili del conflitto vero e proprio”.

Fonte: InstickMedia, in ‘Sudan’s Cyber war’

In Sudan, dove l’infrastruttura informatica è relativamente vulnerabile agli attacchi, opera Anonymous Sudan, che ha agito con attacchi a matrice religiosa (contro Israele) e politicamente motivati, come i Denial of Service (DDoS) contro diverse organizzazioni in Svezia (OpSweden) e he hanno rivelato il loro collegamento con hacktivisti russi. Il report di TrueSec li collega anche a campagne di disinformazione russa (a cui partecipano sia hacker russi che turchi) e nega che abbia invece a che fare con gli attivisti online noti collettivamente come Anonymous (dichiarazione di uno dei rappresentati fatta a febbraio 2023). Il gruppo – le cui campagne si discostano fortemente da quelle di Anoymous Sudan del 2019 – è attivo solo sul suo canale Telegram e non sta facendo nulla riguardo al conflitto in corso in Sudan.

Ciò che sorprende di più dell’analisi di TrueSec è che sembra che qualcuno sostenga finanziariamente questo gruppo – non è detto sia uno stato – che non utilizza botnet illegali ma possiedono un cluster di servers a pagamento ospitati da IBM/SoftLayer in Germania (che ha svolto indagini a riguardo) e gli attacchi sono stati instradati verso open proxies per ingannare la vera provenienza.

Campagne di disinformazione e di incitazione contro le forze politiche in Sudan sono state condotte – secondo quanto riferito da Middle East Monitor– anche dagli Emirati Arabi Uniti per promuovere i suoi interessi nel paese. Gli hashtag sui social media includevano “Sudan nel cuore degli Emirati”, “No alla libertà e al cambiamento” e “Mohammed bin Zayed al-Burhan”, riferendosi al presidente degli Emirati e leader de facto del Sudan, il generale Abdel Fattah al-Burhan.

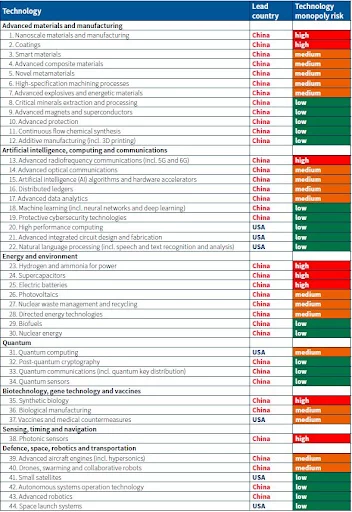

Secondo l’ASPI’s Critical Technology Tracker: “Le democrazie occidentali stanno perdendo la competizione tecnologica globale, compresa la corsa alle scoperte scientifiche e di ricerca, e la capacità di trattenere i talenti globali, ingredienti cruciali che sono alla base dello sviluppo e del controllo delle tecnologie più importanti del mondo, comprese quelle che ancora non esistono”.

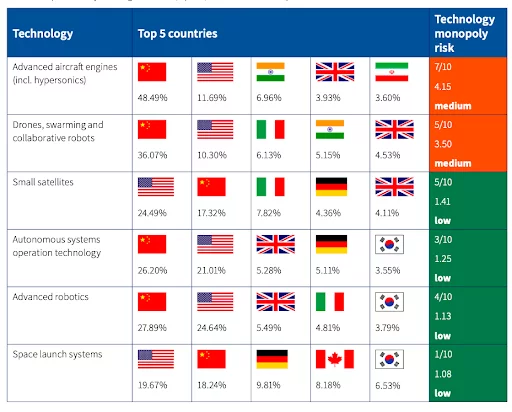

Ebbene, dallo studio non sarebbe emerso solo questo, ma rivela che “la Cina ha costruito le basi per posizionarsi come la principale superpotenza scientifica e tecnologica del mondo, stabilendo un vantaggio a volte sbalorditivo nella ricerca ad alto impatto nella maggior parte dei settori tecnologici critici ed emergenti”. E gli Stati Uniti? Gli Stati Uniti sono secondi nella maggior parte delle 44 tecnologie esaminate nel Critical Technology Tracker, mentre per gli altri paesi sembra non ci sia posto. Il dominio cinese è anche nell’ambito della crittografia resistente alla decrittazione da parte dei computer quantistici sia nella capacità di condividere le chiavi di crittografia tramite la comunicazione quantistica.

Vediamo anche dove si posiziona l’Italia secondo l’ASPI: il nostro Bel Paese compare nella lista delle 5 maggiori potenze in ambito di difesa, spazio, robotica e trasporti.

A ben pensare, “In effetti, molti dei migliori ricercatori e maghi della tecnologia nella Silicon Valley provengono dalla Cina e dall’India”, ha sottolineato Pepe Escobar. Non solo in luce della recente accelerazione di fornitura di armi a Taipei – che si sta preparando per le elezioni presidenziali del gennaio 2024 – non bisogna trascurare il fatto che la Cina, oltre ad essere una delle grandi potenze militari globali, supera gli USA in materia di missili balistici – con la capacità di distruggere o disabilitare i satelliti di allerta precoce dei missili balistici nucleari – e anche se non è un popolo di grandi navigatori, possiede la più grande marina militare del mondo anche se per quanto riguarda le grandi navi da guerra strategiche – in numero, tecnologia e soprattutto esperienza – gli USA sono in grande vantaggio. Ma queste sembrano solo conti numerici perché la Cina – come gli USA – non ha nessuna intenzione di provocare una guerra: il suo obiettivo è ampliare la sua influenza, il suo impero tecnologico e perché no? Anche quello informatico: a Pechino infatti si starebbe lavorando per preparare un cyber arsenale per poi dirottare i satelliti nemici per il controllo delle informazioni. Insomma il problema sta soprattutto nel fatto che il dominio tecnologico di Pechino rappresenta un problema: e questo lo sa bene Putin, che 6 anni fa dichiarò ‘Chi svilupperà la migliore intelligenza artificiale, diventerà il padrone del mondo’, anche se all’effettivo la natura umana non è in ancora grado di contenerla.

Il 4 maggio 2023 , il National Computer Virus Emergency Response Center cinese (CVERC) ha rilasciato un rapporto, ‘Empire of Hacking’: The U.S. Central Intelligence Agency, accusando la CIA di condurre e organizzare segretamente “Rivoluzione colorate” in tutto il mondo e attività di spionaggio.

Che la CIA conduca attività di spionaggio – come le Intelligence di ogni paese compresa la Cina (e da che pulpito) – non sarebbe una sorpresa, ma il CVERC – in collaborazione con la società di sicurezza 360 Total Security (360) – fornisce nel rapporto dettagli e riferimenti precisi dei principali tool di attacco utilizzati contro la Cina e altri paesi., dove avrebbe tentato di rovesciare tramite Internet “almeno 50 governi legittimi e creato disordini in altri paesi nel corso dei decenni” attraverso disinformazione, caos e dissensi in Georgia, Ucraina, Kirghizistan, Azerbaijan, Libano, Myanmar, Iran, Asia Occidentale, Nord Africa e infine Taiwan.

Tuttavia c’è qualcosa che stride nella conta degli hacker tra Cina e Usa: il rapporto cita le parole di Christopher Wray direttore del Federal Bureau of Investigation, secondo il quale non solo il personale americano è di gran lunga in inferiorità numerica, ma che la Cina avrebbe “un programma di hacking più grande di ogni altra grande nazione messa insieme e ha rubato più dati personali e aziendali di tutte le altre nazioni, grandi o piccole, messe insieme”. Si, Wray afferma: “il rapporto è di 50 a 1”. Questo si aggiunge – continua Wray – alle minacce informatiche che arrivano da Russia, Iran e Corea del Nord.

Uno strumento al servizio dei dissensi sarebbe TOR – già bloccato in Russia nel 2021 – , progettato sì con lo scopo di proteggere le comunicazioni dei servizi segreti statunitensi, che garantirebbe l’”anonimizzazione” … :). Non solo a riprova delle azioni informatiche dell’intelligence americana il rapporto cita anche i documenti pubblicati da Wikileaks su Vault 7 che dimostrando come la CIA possa bypassare e manomettere i protocolli di criptazione – come Signal, Telegram e Whatsapp – volti alla protezione delle comunicazioni. Ma anche se i documenti Vault 7 non riportano prove concrete sui possibili target, il rapporto afferma che la maggior parte dei malware rilevati da 360 segue le specifiche di sviluppo della CIA contenute nel Vault 7 condotte dal gruppo APT-C-39

(secondo il sistema di denominazione in codice di 360) che avrebbe condotto operazioni malevole ben prima del leak di VAULT 7 e che 360 avrebbe affermato di avere identificato irrevocabilmente come collegato alla CIA.

Ed ecco che ritorna la gara sui numeri, “gli 8.716 file scoperti da Wikipedia hanno dimostrato a sufficienza che gli Stati Uniti possiedono il più grande arsenale informatico attraverso la costruzione di numerosi strumenti di hacking e armi di attacco”.

Leggi anche: Dalla Cyber Dome al Cyber BRICS, Washington e Pechino sulla linea di battaglia tra democrazie e autocrazie

I report analizzati sono disponibili ai seguenti indirizzi: