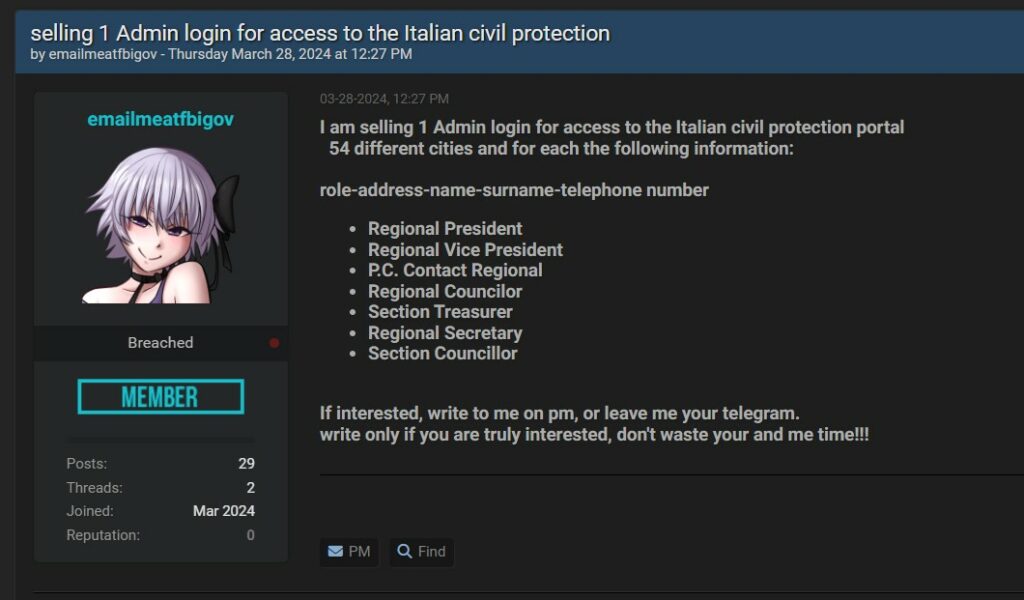

Recentemente, sul forum underground Breach Forums è stato messo in vendita un presunto accesso privilegiato al portale della Protezione Civile Italiana. Il post aveva come titolo “selling 1 Admin login for access to the Italian civil protection“. Tale accesso potrebbe offrire una porta d’ingresso ai dati sensibili e ai sistemi critici della Protezione Civile, con potenziali conseguenze disastrose.

Il post, diffuso nell’underground criminale, elenca i dettagli dell’accesso amministrativo offerto, che consente la visualizzazione di informazioni su una vasta gamma di funzionari della Protezione Civile, dalle loro posizioni e ruoli fino ai loro dati di contatto personali.

Questo tipo di accesso mette a rischio non solo la sicurezza dei dati, ma anche la sicurezza stessa delle persone coinvolte, poiché potrebbe essere sfruttato per scopi malevoli come il phishing, il furto di identità o addirittura il sabotaggio delle operazioni di emergenza.

Vendo 1 login Admin per accedere al portale della protezione civile italiana

in 54 città diverse e per ognuna le seguenti informazioni:

ruolo-indirizzo-nome-cognome-numero di telefono

Presidente regionale

Vicepresidente regionale

Contatto PC regionale

Consigliere Regionale

Tesoriere di Sezione

Segretario Regionale

Consigliere di Sezione

Se interessati scrivetemi in pm, oppure lasciatemi il vostro Telegram.

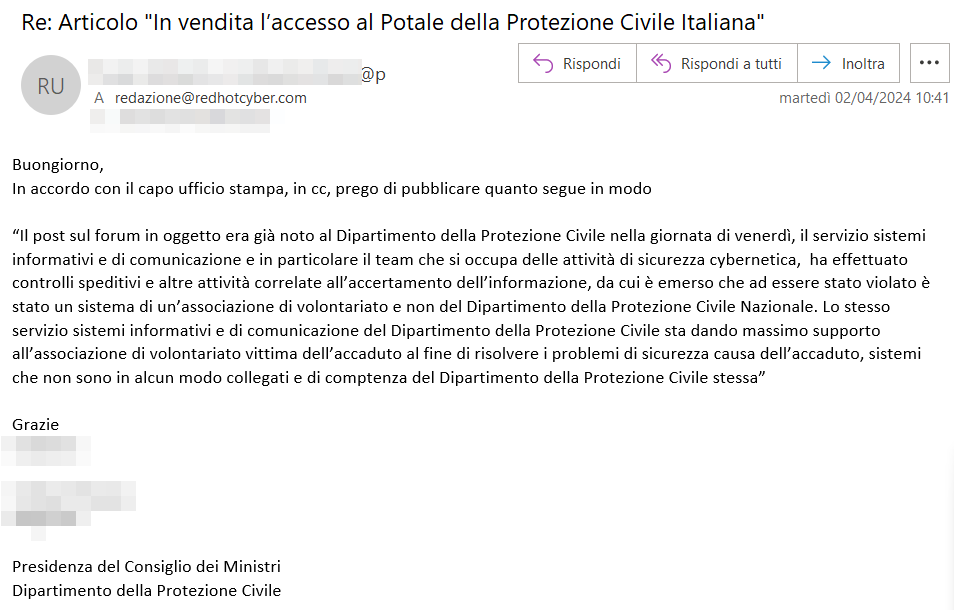

scrivete solo se veramente interessati, non perdete tempo mio e vostro!!!Nella giornata del 92 Aprile 2024, la protezione Civile manda una delucidazione a Red Hot Cyber riportando quanto segue:

“Il post sul forum in oggetto era già noto al Dipartimento della Protezione Civile nella giornata di venerdì, il servizio sistemi informativi e di comunicazione e in particolare il team che si occupa delle attività di sicurezza cybernetica, ha effettuato controlli speditivi e altre attività correlate all’accertamento dell’informazione, da cui è emerso che ad essere stato violato è stato un sistema di un’associazione di volontariato e non del Dipartimento della Protezione Civile Nazionale“. La delucidazione prosegue riportando che “Lo stesso servizio sistemi informativi e di comunicazione del Dipartimento della Protezione Civile sta dando massimo supporto all’associazione di volontariato vittima dell’accaduto al fine di risolvere i problemi di sicurezza causa dell’accaduto, sistemi che non sono in alcun modo collegati e di comptenza del Dipartimento della Protezione Civile stessa”.

Red Hot Cyber ha portato più volte all’attenzione il fenomeno dei Broker di Accesso (o Initial Access Broker IAB). Si tratta di gruppi criminali specializzati nell’acquisire persistenza all’interno di una rete informatica e una volta acquisita rivenderla al migliore offerente.

Tale forma di crimine informatico, consente ad altri criminali informatici specializzati in altre forme di crimini (come ad esempio i cartelli ransomware), una volta acquisito l’accesso, di poterlo utilizzare per attività di infezione oppure per poter esfiltrare dati ai fini di ricatto o per acquisire proprietà intellettuale.

In tale contesto, risulta fondamentale una buona pratica di Cyber Threat Intelligence (CTI). La CTI è quella materia che effettua il monitoraggio di fonti OSINT/CLOSINT per analizzare le minacce informatiche prima che queste colpiscono una rete o una organizzazione.

Pensate di essere una azienda che viene a conoscenza che un IAB stia mettendo in vendita l’accesso alla sua rete VPN. Tale informazione consente un vantaggio strategico non indifferente rispetto al criminale informatico che si sta organizzando per pagare l’IAB e sferrare l’attacco.

Questa vendita clandestina mette alla luce la crescente minaccia che il cybercrime rappresenta per le istituzioni pubbliche e per la sicurezza nazionale. L’accesso venduto sul forum Breach Forums al portale della Protezione Civile Italiana è solo uno dei molti esempi dei pericoli che minacciano la sicurezza informatica oggi e della presenza costante degli Initial Access Broker (IaB) nei mercati clandestini.

È necessario un impegno costante da parte delle aziende e della comunità globale della sicurezza informatica per affrontare queste minacce in modo efficace e proteggere le nostre infrastrutture critiche e i nostri dati sensibili da potenziali attacchi.