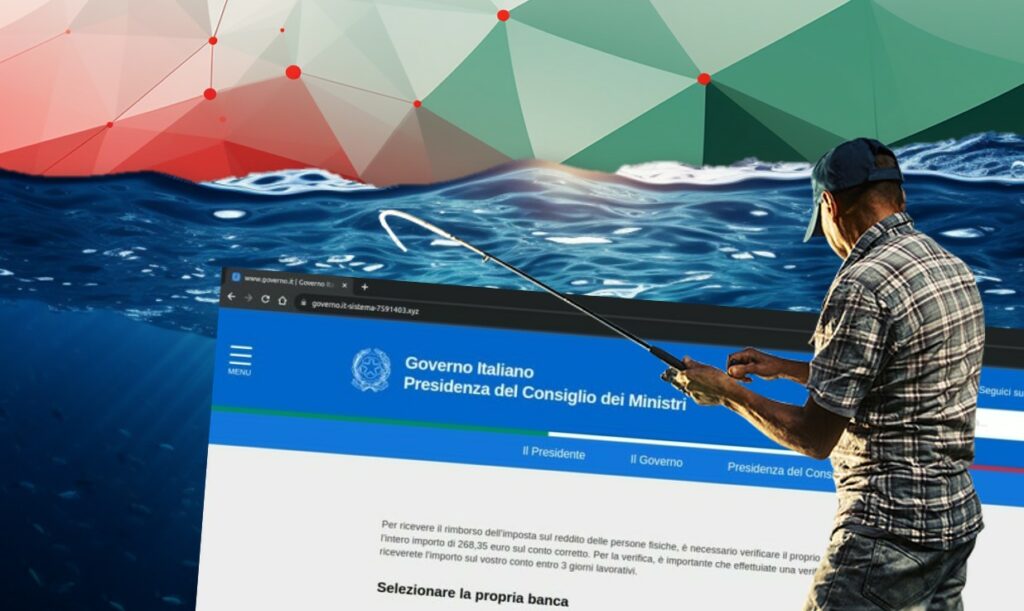

Il Centro di Risposta e Sicurezza Informatica – Computer Emergency Response Team di AGID ha recentemente scoperto una nuova campagna di phishing che sfrutta il nome e i loghi della Presidenza del Consiglio dei Ministri.

Questo attacco mira a ingannare i destinatari convincendoli a rivelare informazioni personali e sensibili, mettendo a repentaglio la loro sicurezza finanziaria e la loro privacy.

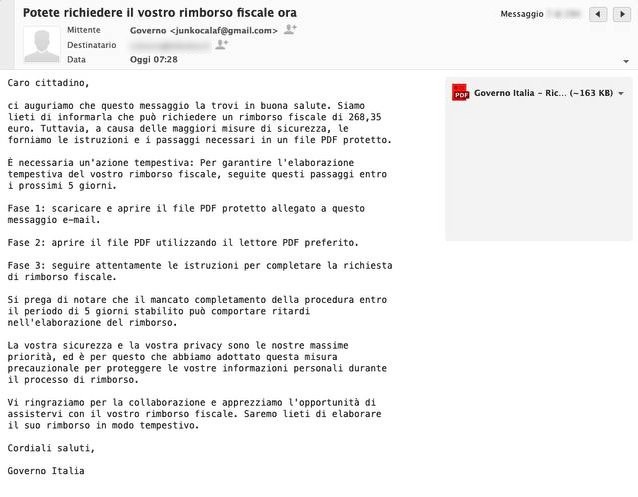

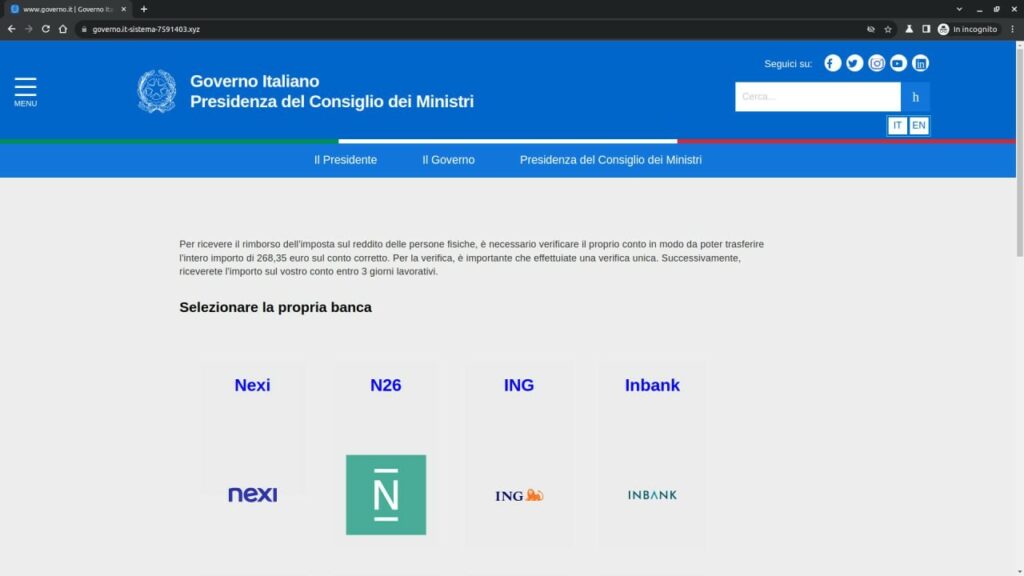

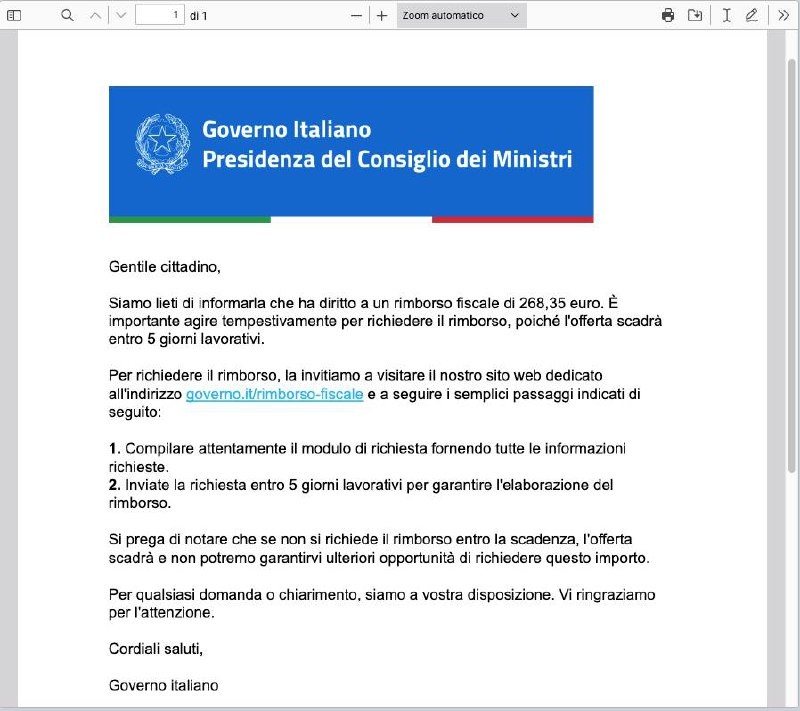

La campagna di phishing è stata individuata attraverso l’analisi di un messaggio di posta elettronica fraudolento. Il messaggio invita i destinatari a visitare un sito web sospetto con l’URL “hxxps://governo[.]it-sistema-7591403[.]xyz/”. Nel messaggio, viene fatta una promessa allettante: un rimborso fiscale di 265,38 euro. Per fornire ulteriori dettagli, il messaggio contiene un allegato PDF che include istruzioni e un link diretto alla pagina di phishing.

Caro cittadino.

ci auguriamo che questo messaggio la trovi in buona salute. Siano

lieti di informarla che può richiedere un rimborso fiscale di 268,35

euro. Tuttavia, a causa delle maggiori misure di sicurezza, le

forniamo le istruzioni e i passaggi necessari in un file PDF protetto.

É necessaria un'azione tempestiva: Per garantire l'elaborazione

tempestiva del vostro rimborso fiscale, seguite questi passaggi entro

i prossini 5 giorni.

Fase l: scaricare e aprire il file PDF protetto allegato a questo

messaggio e-mail;

Fase 2: aprire il file PDF utilizzando il lettore PDF preferito;

Fase 3: seguire attentamente le istruzioni per completare la richiesta

di rimborso fiscale.

Si prega di notare che il mancato completamento della procedura entro

il periodo di 5 giorni stabilito può comportare ritardi

nell'elaborazione del rimborso.

La vostra sicurezza e la vostra privacy sono le nostre massime

priorità, ed è per questo che abbiano adottato questa misura

precauzionale per proteggere le vostre informazioni personali durante

il processo di rimborso.

Vi ringraziano per la collaborazione e apprezziamo l'opportunità di

assistervi con il vostro rimborso fiscale. Saremo lieti di elaborare

it suo rimborso in modo tempestivo.

Cordiali saluti,

Governo ItaliaUna delle caratteristiche più ingannevoli di questa campagna di phishing è la sua capacità di replicare i loghi e i marchi di 20 istituti bancari italiani legittimi.

Questo stratagemma mira a convincere le vittime che la richiesta di informazioni sensibili è legittima e affidabile. L’attaccante spera che le persone, fidandosi del nome e del logo della Presidenza del Consiglio dei Ministri, inseriscano le loro credenziali bancarie sul sito web fraudolento.

È importante notare che questa non è la prima volta che una campagna di phishing di questo tipo viene rilevata. Il CERT-AGID sottolinea l’importanza di adottare misure di sicurezza adeguate per proteggersi da questo tipo di minacce.

Prima di interagire con qualsiasi messaggio di posta elettronica o sito web che promette agevolazioni finanziarie o richiede informazioni personali, è essenziale effettuare una verifica attenta. Si consiglia di controllare sempre il dominio e le funzionalità della pagina in cui si inseriscono le proprie credenziali. Inoltre, è fondamentale partire sempre dai siti web ufficiali delle istituzioni governative per verificare e riscuotere agevolazioni o benefici.

La consapevolezza è una delle difese più efficaci contro il phishing, questo ricordatelo sempre!

Educare se stessi e i membri della propria organizzazione sulle minacce informatiche e sulle tattiche degli aggressori è essenziale per proteggere i dati personali e finanziari. Inoltre, è importante segnalare immediatamente qualsiasi tentativo di phishing alle autorità competenti.

In un mondo digitale sempre più connesso, la sicurezza informatica è una priorità. Il CERT-AGID rimane impegnato nella lotta contro le minacce informatiche e nella protezione della comunità online. La collaborazione tra enti governativi, aziende e individui è essenziale per mantenere la sicurezza e la fiducia nel mondo digitale.