Troy Hunt, creatore e operatore del noto sito “Have I Been Pwned” (HIBP), afferma che d’ora in poi l’FBI caricherà direttamente le password compromesse nel database del servizio, che contiene già oltre 613 milioni di password.

Questo vuol dire che se l’FBI scopre password compromesse durante le sue indagini, queste vengono caricate nella sezione Password compromesse. Le forze dell’ordine forniranno le password sotto forma di hash SHA-1 e NTLM e non in testo chiaro. Cioè, nessuno vedrà i dati personali degli utenti.

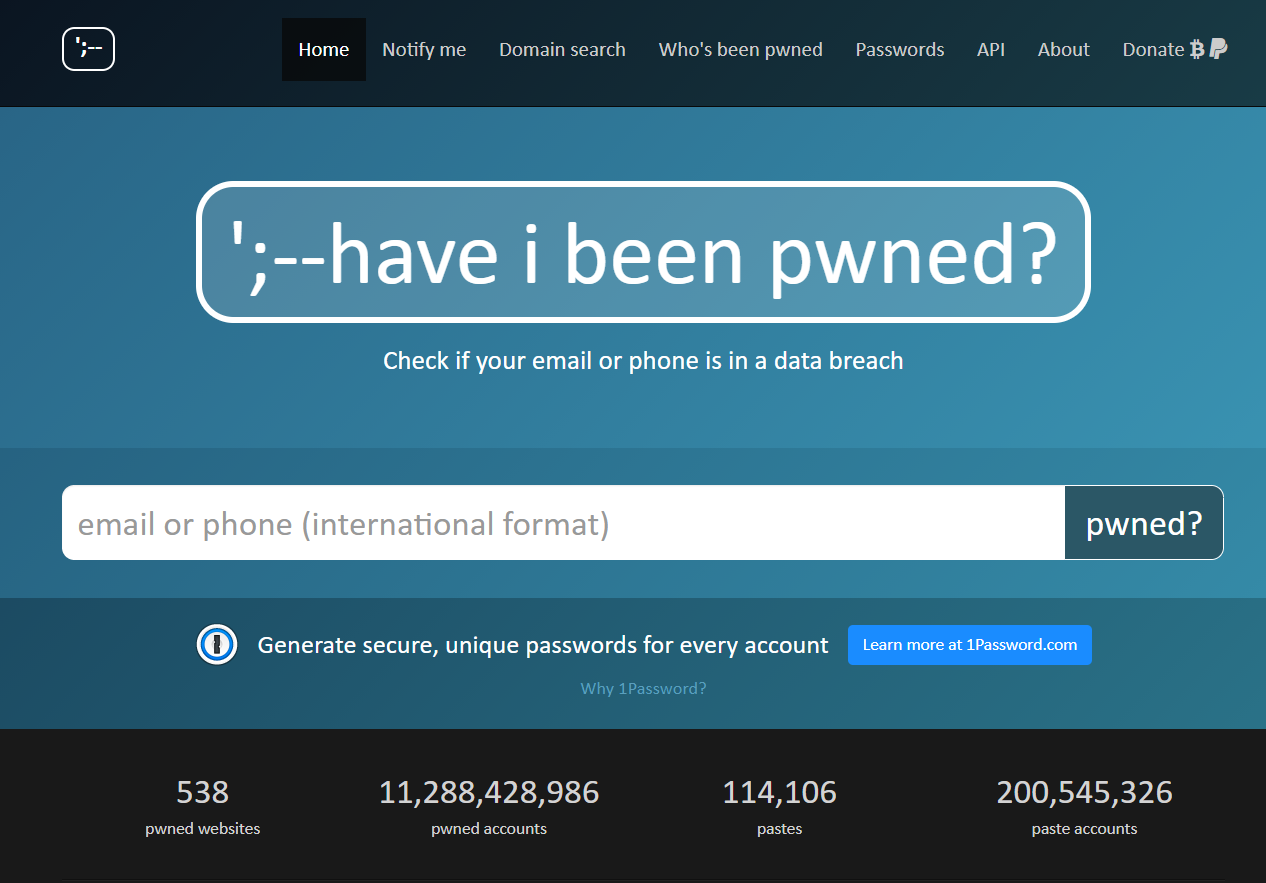

Mentre il sito HIBP principale consente agli utenti di verificare se la propria e-mail, nome o nome utente è stato coinvolto in eventuali violazioni dei dati, la sezione “Pwned Passwords”, riporterà specificamente le password compromesse, senza collegare la password a nessuna informazione dell’utente.

Sebbene la maggior parte delle persone abbia familiarità con il sito HIBP proprio a causa della ricerca di dati compromessi, la sezione Password Pwned è ancora più utile e funzionale.

Il punto è che il componente Pwned Passwords è disponibile come semplice ricerca, API e database scaricabile. È integrato in migliaia di applicazioni pubbliche e private, dove viene utilizzato per identificare password deboli o precedentemente compromesse e, in caso di problemi, l’utente sarà autorizzato a modificare le proprie credenziali. Ad esempio, attualmente 17 paesi in tutto il mondo utilizzano le password Pwned per controllare le password dei dipendenti pubblici.

Tuttavia, fino a poco tempo fa, solo i ricercatori sulla sicurezza delle informazioni e gli informatori anonimi fornivano i dati delle password. L’FBI è ora la prima fonte ufficiale a rilasciare dati per questa sezione dell’HIBP.

Contemporaneamente alla conclusione della partnership con l’FBI, Hunt ha annunciato l’apertura del codice sorgente di Pwned Passwords. Nel suo blog, Hunt scrive che questa è una pura coincidenza e che l’FBI non gli ha richiesto di aprire la fonte (l’esperto lo aveva infatti pianificato dall’agosto dello scorso anno). Il codice sorgente è ora disponibile su GitHub e verrà caricato su .NET Foundation. Hunt promette che anche le fonti per la parte principale di Have I Been Pwned verranno rilasciate nel prossimo futuro, come aveva pianificato.

Fonte

https://xakep.ru/2021/05/28/hibp-fbi/

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…