La US Cybersecurity and Infrastructure Security Agency ha definito un catalogo pubblico di vulnerabilità note per essere sfruttate in attacchi attivi e ha emesso una direttiva operativa vincolante che ordina alle agenzie federali statunitensi di riparare i sistemi interessati entro tempi e scadenze specifici.

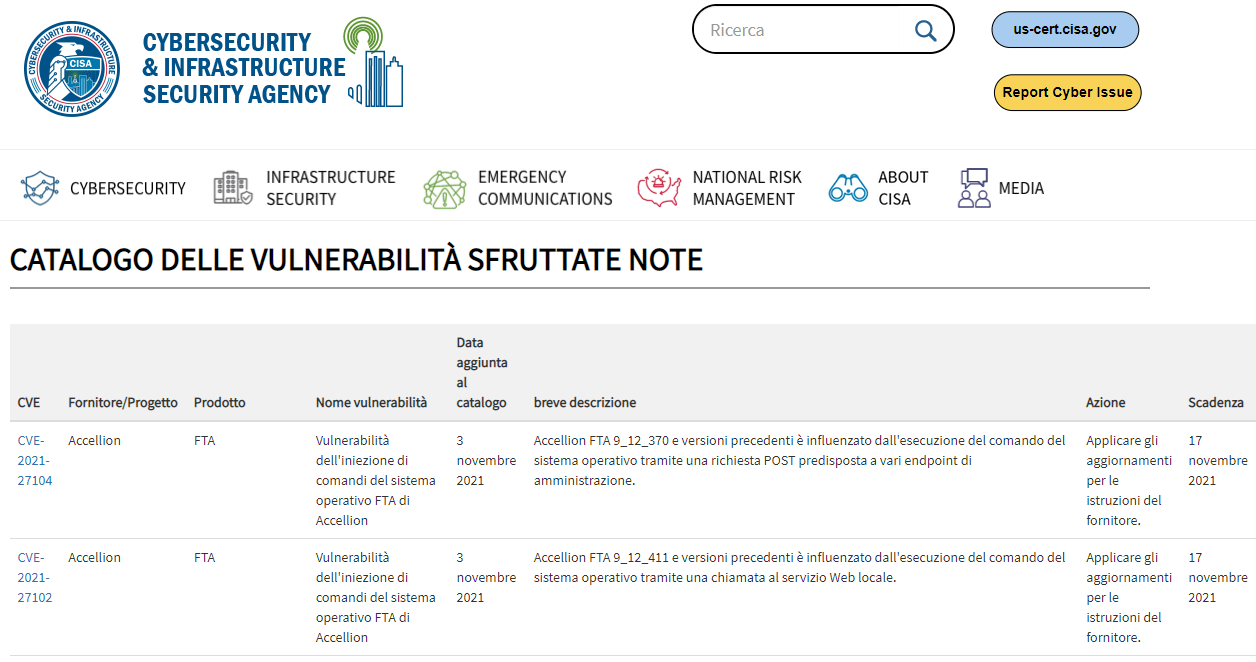

Il catalogo, elenca attualmente 306 vulnerabilità, alcune delle quali risalenti al 2010, che vengono ancora sfruttate.

Ciò include le vulnerabilità per i prodotti Cisco, Google, Microsoft, Apple, Oracle, Adobe, Atlassian, IBM e molte altre aziende, piccole e grandi allo stesso modo.

Per le vulnerabilità divulgate quest’anno (con un codice CVE di CVE-2021-***** ), la CISA ha ordinato alle agenzie civili federali statunitensi di applicare le patch entro il 17 novembre 2021. Per le vulnerabilità precedenti, le agenzie devono aggiornare i sistemi entro il 3 maggio 2022 .

“Queste vulnerabilità rappresentano un rischio significativo per le agenzie e l’impresa federale. È essenziale rimediare in modo aggressivo alle vulnerabilità sfruttate note per proteggere i sistemi informativi federali e ridurre gli incidenti informatici”

ha affermato oggi la CISA in una direttiva operativa vincolante.

In un tweet, viene annunciato il nuovo sforzo dell’agenzia dal direttore della CISA Jen Easterly, il quale ha affermato che mentre la direttiva operativa può solo costringere le agenzie federali statunitensi ad agire, tutte le organizzazioni dovrebbero agire e correggere le vulnerabilità elencate, poiché vengono utilizzati anche gli stessi exploit attaccare anche soggetti privati.

In un comunicato stampa, la CISA ha anche affermato che prevede di aggiungere nuove voci al database man mano che nuove vulnerabilità vengono sfruttate attivamente.

A questo scopo è stato fornito un feed RSS, per consentire ai team IT e di sicurezza di tenere d’occhio le nuove voci nel database.