Autore: BackBox Community

Centinaia di milioni di persone utilizzano Zimbra, una suite di produttività aziendale all-in-one per team di lavoro in ufficio e remoti di micro, piccole, medie e imprese.

La società Zimbra Inc è stata acquisita da Synacor Inc il 18 agosto 2015. Con sede a Buffalo, New York, con uffici a Londra, Pune, Singapore e Tokyo.

Forniscono software e servizi basati su cloud per i principali fornitori globali di video, contenuti, intrattenimento, Internet e comunicazioni, produttori di dispositivi, governi e aziende.

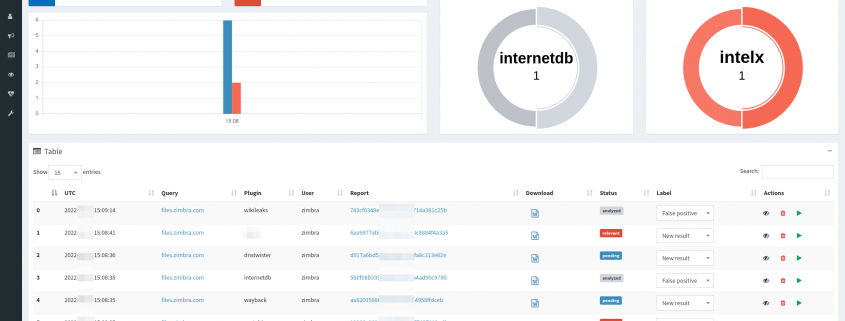

Nell’agosto di quest’anno (2022), a seguito del consueto monitoraggio di potenziali violazioni e fughe di dati attraverso la nostra piattaforma, ADEngine, la community di BackBox ha identificato un grave incidente di sicurezza relativo a un bucket AWS S3 esposto che appartiene a Zimbra.

Un bucket S3 è in genere considerato “pubblico” se qualsiasi utente può elencare e visualizzare il contenuto del bucket e “privato” se l’accesso al contenuto del bucket è limitato.

Ma un bucket pubblico, a causa di una errata configurazione di accesso era accessibile da chiunque per scaricare qualsiasi contenuto senza alcun tipo di restrizione.

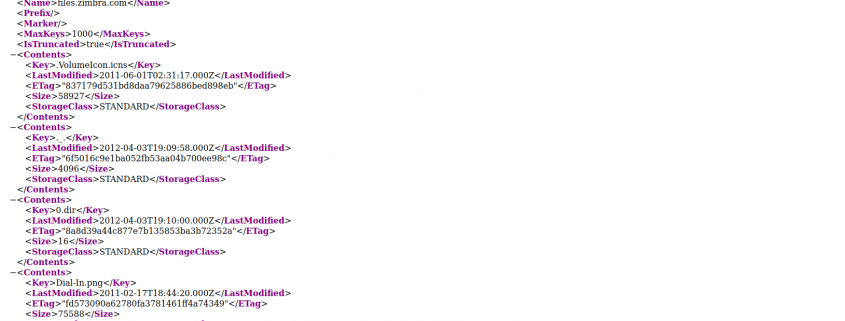

Il bucket S3, per impostazione predefinita, ha un URL prevedibile e pubblicamente accessibile:

E’ inoltre possibile utilizzare il loro dominio di terzo livello, raggiungibile al seguente url:

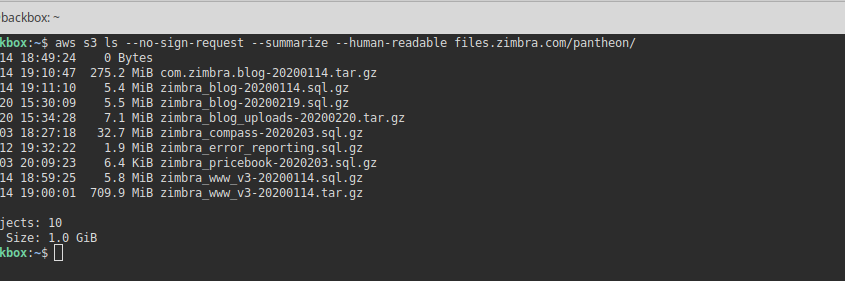

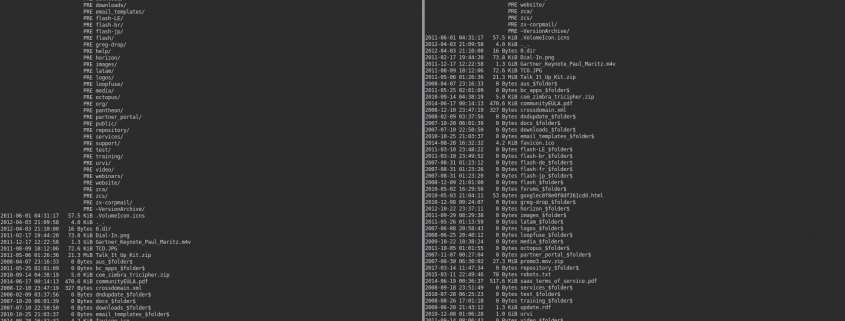

Zimbra utilizza S3 per archiviare backup del server, documenti aziendali, registri utenti e contenuti pubblicamente visibili come pagine di siti Web, immagini e documenti PDF.

Per testare l’esposizione del bucket, un utente può semplicemente inserire l’URL nel proprio browser web. Un bucket privato o limitato in genere risponde con “Accesso negato”. Un bucket pubblico invece elencherà i primi 1.000 oggetti che sono stati archiviati:

Dopo aver scoperto l’esposizione dell’S3 e del suo contenuto, BackBox ha prontamente contattato Zimbra e avvisato il loro team di sicurezza.

Dopo aver inviato più di una e-mail, circa una settimana dopo, abbiamo ricevuto una risposta da Zimbra, che ci ringraziava per la segnalazione. Nonostante la loro risposta e interesse, nella loro e-mail hanno cercato di ridurre al minimo il problema.

Seguendo lo snippet della loro risposta e-mail:

“Ci scusiamo per il ritardo nella risposta. Abbiamo dovuto verificare con il team responsabile di questi dati per capire lo scopo di questo bucket. Sono stato informato che si tratta di dati di backup acquisiti per le informazioni pubbliche e quindi non vi è alcun problema con la disponibilità di questi dati al pubblico”.

Sorpresi dalla risposta, abbiamo nuovamente sottolineato la gravità della situazione:

Il rischio per la sicurezza di un bucket pubblico è semplice.

Un elenco di file e i file stessi, se disponibili per il download, possono rivelare informazioni riservate. Lo scenario peggiore è che un bucket sia stato contrassegnato come “pubblico”, esponga un elenco di file sensibili e su tali file non siano stati applicati controlli di accesso.

Quell’insieme di dati, in particolare contiene una raccolta molto ricca, con molti elementi che a prima vista sembrano privati, o che almeno non dovrebbero essere esposti.

Nel frattempo era chiaro che non avevano il controllo sul contenuto dell’S3, a quanto pare i loro utenti stavano archiviando più dei dati di marketing, abbiamo notato che hanno messo alcune restrizioni e messo in atto un controllo degli accessi (alcuni file non erano più accessibili infatti dopo abbiamo notificato con insistenza). Di seguito è riportato lo snippet dello scambio di e-mail di follow-up e la relativa risposta:

“Ho informato il nostro team di marketing delle tue scoperte e mi è stato confermato che si trattava di backup di informazioni pubbliche. Credo che stiano rimuovendo i dati perché erano dati di backup più vecchi”.

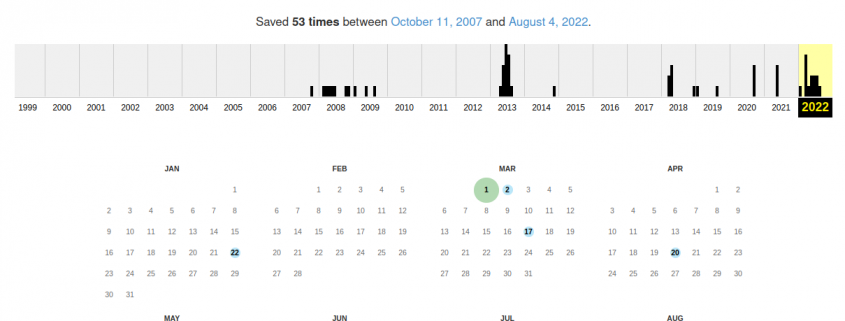

La nostra analisi ha rivelato che il bucket AWS S3 esposto di Zimbra era pubblicamente accessibile da molto tempo.

Negli ultimi mesi, forse anni, è stato possibile scaricare file di diverso tipo senza alcuna restrizione.

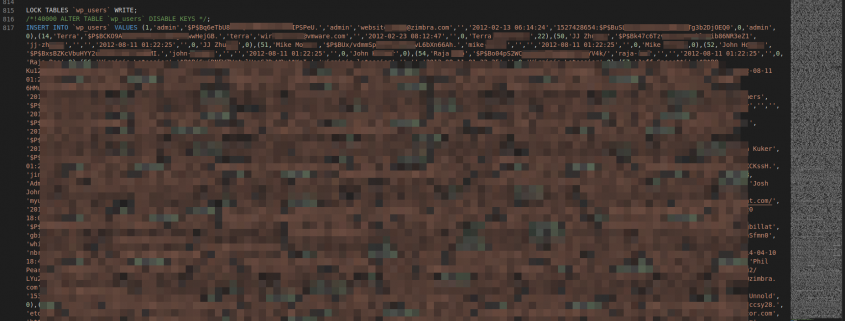

In particolare ci riferiamo ai dati degli utenti come email, password, configurazioni, archivi, log di sistema e molto altro.

Oggi la situazione sembra essere parzialmente cambiata, alcuni file sono stati ristretti (non tutti) ma il problema persiste. Il team di Zimbra non sembra avere interesse a perseguire una soluzione completa né ammette o comprende la gravità.

Nelle situazioni in cui il bucket è pubblico, ma i file sono bloccati, le informazioni riservate possono comunque essere esposte tramite i nomi dei file stessi, come i nomi dei clienti o la frequenza con cui viene eseguito il backup di una particolare applicazione.

Non siamo a conoscenza se questi dati sono stati violati ed esfiltrati in passato.

È giusto ed è possibile affermare che tali dati sono disponibili sul darkweb o nelle mani di attori malintenzionati che potrebbero utilizzarli per effettuare attacchi non solo contro Zimbra ma anche contro i suoi utenti o terze parti come i fornitori.

Lo scenario peggiore a cui possiamo pensare è che gli aggressori con queste informazioni e dati potrebbero aver già ottenuto l’accesso diretto ai server Zimbra e l’organizzazione potrebbe non esserne a conoscenza.

Lo scopo di questa pubblicazione è fare pressione su Zimbra per porre rimedio al problema ancora potenzialmente sfruttabile da malintenzionati ma soprattutto per informare gli utenti di una potenziale e concreta minaccia. Questa è una divulgazione responsabile.

Zimbra dovrebbe a sua volta garantire lealtà e trasparenza ai suoi utenti informandoli direttamente dell’incidente, invece di cercare di sottovalutare deliberatamente l’importanza di ciò che abbiamo segnalato.

Fonte

https://members.backbox.org/zimbra-open-bucket-data-leak-responsible-disclosure/

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…