Nel dicembre 1998, un gruppo di hacker con sede negli Stati Uniti chiamato Legions of the Underground, dichiarò guerra informatica all’Iraq e alla Cina e si preparò a protestare contro le violazioni dei diritti umani in quei paesi, interrompendo il loro accesso a Internet.

Circa una settimana dopo, una coalizione di gruppi hacker tra cui Cult of the Dead Cow (cDc), L0pht, Chaos Computer Club in Germania e riviste hacker quali 2600 e Phrack, rilasciarono una dichiarazione in cui condannarono apertamente quanto fatto dai Legions of the Underground.

“Noi ci opponiamo fermamente a qualsiasi tentativo di utilizzare il potere dell’hacking per minacciare di distruggere l’infrastruttura informatica di un Paese, per qualsiasi motivo”

si leggeva nel comunicato.

“Non si può legittimamente questo sperando di migliorare il libero accesso alle informazioni disabilitando le reti di un paese”.

Legions of the Underground fece marcia indietro, ma una linea di demarcazione tra lecito ed illecito era stata oltrepassata.

Anonymous iniziò ad effettuare deface dei siti Web e colpire i servizi con attacchi DDoS (Distributed Denial of Service) bubando i dati, apparentemente per promuovere le loro campagne per la libertà di Internet e dei diritti umani.

L’ex “evangelista dell’hacktivismo” dei Cult of the Dead Cow (cDc), Oxblood Ruffin, disse che questo non era il modo di comportarsi di un vero attivista informatico.

Oxblood Ruffin dei Cult of the Dead Cow (cDc)

“Anonymous sta combattendo per la libertà di parola su Internet, ma è difficile sostenerlo quando fai DoS e non permetti alle persone di parlare. è coerente?”

Disse Oxblood Ruffinin un’intervista su CNET.

“Sono adolescenti imbarazzanti. Sperano di fare la cosa giusta, ma stanno inciampando e facendo cose davvero stupide.”

I membri dei CDC sono stati i primi hacker attivisti dove Omega, ha coniato il termine “hacktivism” in una e-mail al gruppo nel 1996. Si tratta di una battuta divertente che poi si trasformò in molto di più.

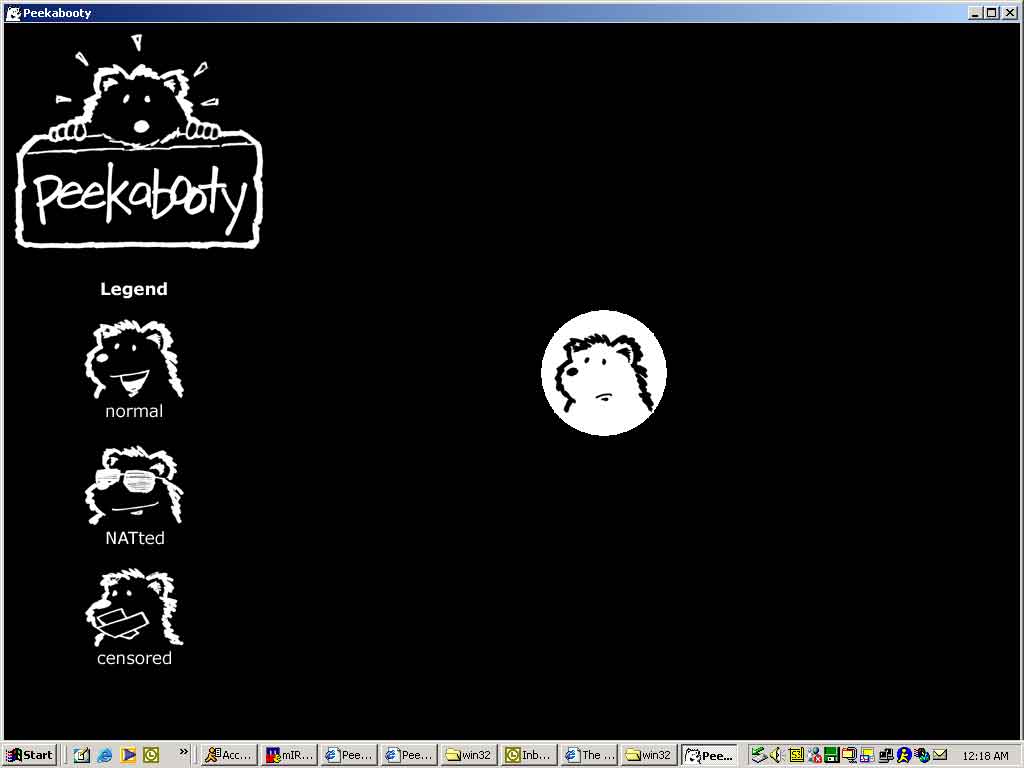

Nel 1999 il CDC allargarono il termine di “Hactivismo”, comprendendo sicuramente gli hacker, ma anche avvocati e attivisti. Gli hacker hanno sviluppato, contribuito e distribuito strumenti progettati per aiutare i dissidenti nei regimi repressivi a evitare la censura e la sorveglianza. Questi strumenti includono Peekabooty, una proto-VPN peer-to-peer che consentiva di aggirare il Great Firewall della Cina e fornire ai dissidenti cinesi l’accesso a siti vietati nella loro nazione, Camera/Shy, un’applicazione di steganografia che consentiva alle persone di nascondere i contenuti all’interno di altri contenuti; software client di messaggistica istantanea sicuro ScatterChat; e Tor, che consente alle persone di utilizzare Internet in modo anonimo .

Client di Peekabooty

La Dichiarazione di Hacktivismo è stata rilasciata nel 2001, molto tempo dopo, e ha affermato

“il pieno rispetto dei diritti umani e delle libertà fondamentali include la libertà di un accesso equo e ragionevole alle informazioni, sia tramite radio a onde corte, posta aerea, semplice telefonia, Internet globale o altri media.”

Inoltre

“la censura di Internet sponsorizzata dallo stato erode la convivenza pacifica e civile, influisce sull’esercizio della democrazia e mette in pericolo lo sviluppo socioeconomico delle nazioni”

ha proclamato.

Più tardi, in un documento intitolato “Hacktivism, From Here to There” , Oxblood Ruffin ha presentato alla CyberCrime and Digital Law Enforcement Conference presso la Yale Law School nel marzo 2004, che l’hacktivismo è definito come:

“l’uso della tecnologia per migliorare i diritti umani attraverso i media elettronici”.

E ha stabilito alcune regole di base: nessun attacco DDoS e nessun danneggiamento del sito Web.

“A mio parere e nella Dichiarazione delle Nazioni Unite sui diritti umani, l’accesso alle informazioni, l’accesso alla parola, l’accesso alla privacy sono tutti diritti umani che devono essere garantiti”

ha detto Oxblood Ruffin in una intervista.

“Quindi, o credi nella libertà di parola oppure no. O credi nella privacy oppure no. Ma cose come DDoS, deface, furto di dati, a grandi linee non le sottoscrivo affatto nelle democrazie liberali. Non sono d’accordo, anche se condivido queste preoccupazioni”

ha detto, riferendosi alle critiche di Anonymous e al controllo aziendale sul sistema politico e finanziario degli Stati Uniti, nonché al sostegno alla Primavera araba e alle rivolte in paesi come Egitto, Tunisia, Libia, Siria e altrove.

Tuttavia, Oxblood Ruffin ha elogiato un’operazione che ha comportato la chiusura di un sito Web: l’operazione è stata svolta in Iran, in cui gli hacker avevano rimosso i siti Web che il regime utilizzava per pubblicare gli elenchi di foto dei manifestanti che i sostenitori del governo avrebbero preso di mira.

“Se stai salvando una vita, non ho problemi con il furto di dati o DDoS”

ha detto.

Ha anche affermato di sostenere fortemente l’uso di social media come Twitter e YouTube per promuovere i diritti umani, una tecnica che Anonymous ha sicuramente imparato con effetti positivi. “Questo è un classico esempio di attivismo informatico”, ha detto di Anonymous che aiuta i manifestanti a organizzare e aggirare i tentativi di censura del governo.

Concludendo, come abbiamo compreso da chi ha inventato la parola Hacktivism, forse intendiamo questo concetto in modo un pochino sbagliato, almeno secondo i Cult of the Dead Cow.

Fonte

https://www.cnet.com/news/old-time-hacktivists-anonymous-youve-crossed-the-line/

Bajram Zeqiri è un esperto di cybersecurity, cyber threat intelligence e digital forensics con oltre vent'anni di esperienza, che unisce competenze tecniche, visione strategica creare la resilienza cyber per le PMI. Fondatore di ParagonSec e collaboratore tecnico per Red Hot Cyber, opera nella delivery e progettazione di diversi servizi cyber, SOC, MDR, Incident Response, Security Architecture, Engineering e Operatività. Aiuta le PMI a trasformare la cybersecurity da un costo a leva strategica per le PMI.

Aree di competenza: Cyber threat intelligence, Incident response, Digital forensics, Malware analysis, Security architecture, SOC/MDR operations, OSINT research