Gli esperti di sicurezza di SafeBreach Labs hanno avvertito che gli hacker iraniani stanno utilizzando la vulnerabilità CVE-2021-40444 per rubare credenziali dagli account Google e Instagram.

Gli aggressori prendono di mira principalmente gli utenti di lingua farsi. I ricercatori scrivono che gli attacchi vengono effettuati utilizzando uno script PowerShell, chiamato PowerShortShell.

Lo script viene anche utilizzato per lo spionaggio utilizzando Telegram e la raccolta di informazioni di sistema da dispositivi compromessi, che vengono inviate ai server controllati dagli aggressori insieme alle credenziali rubate.

Inizialmente, gli esperti hanno scoperto questi hacker a settembre, ma ora hanno parlato delle attività del gruppo in modo più dettagliato. Gli attacchi sono iniziati a luglio, con e-mail di phishing mirate.

Tali messaggi sono rivolti agli utenti Windows e sfruttano un bug di Remote Code Execution (RCE) associato a Microsoft MSHTML. Questo bug ha l’ID CVE-2021-40444 .

Il payload dello script PowerShortShell viene eseguito da una DLL che viene caricata nei sistemi compromessi. Una volta avviato, lo script PowerShell inizia a raccogliere dati e acquisisce schermate, che vengono quindi inviate al server C&C degli hacker.

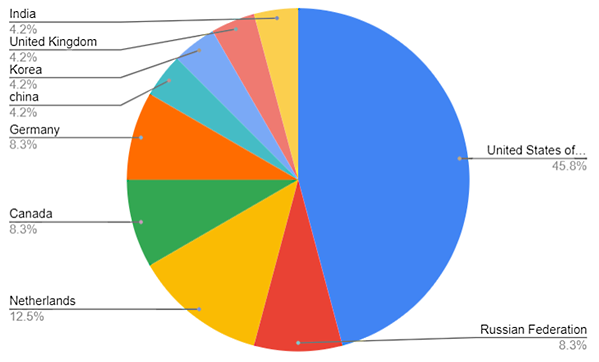

“Quasi la metà delle vittime di questa campagna sono negli Stati Uniti. A giudicare dal contenuto del documento esca, in cui il leader iraniano è accusato del “massacro della corona”, nonché in base alla natura dei dati raccolti, si presume che le vittime possano essere iraniani residenti all’estero”

Ha affermato SafeBreach Labs.

Secondo i ricercatori, gli hacker potrebbero essere associati al regime islamico dell’Iran, dal momento che l’uso di Telegram per la sorveglianza è tipico di gruppi di hacker iraniani come Infy, Ferocious Kitten e Rampant Kitten.

E’ un libero professionista, insegnante e perito di informatica Forense, Cyber Security ed Ethical Hacking e Network Management. Ha collaborato con importanti istituti di formazione a livello internazionale e ha esercitato teaching e tutorship in tecniche avanzate di Offensive Security per la NATO ottenendo importanti riconoscimenti dal Governo degli Stati Uniti. Il suo motto è “Studio. Sempre”.

Aree di competenza: Cybersecurity architecture, Threat intelligence, Digital forensics, Offensive security, Incident response & SOAR, Malware analysis, Compliance & frameworks