La Generative AI, inclusi strumenti come Cursor e Claude Code, stanno abbattendo drasticamente i costi e i tempi dello sviluppo software. Quello che una volta richiedeva centinaia o migliaia di dollari per token ora può essere realizzato con poche decine di centesimi, determinando un ribaltamento delle dinamiche del settore.

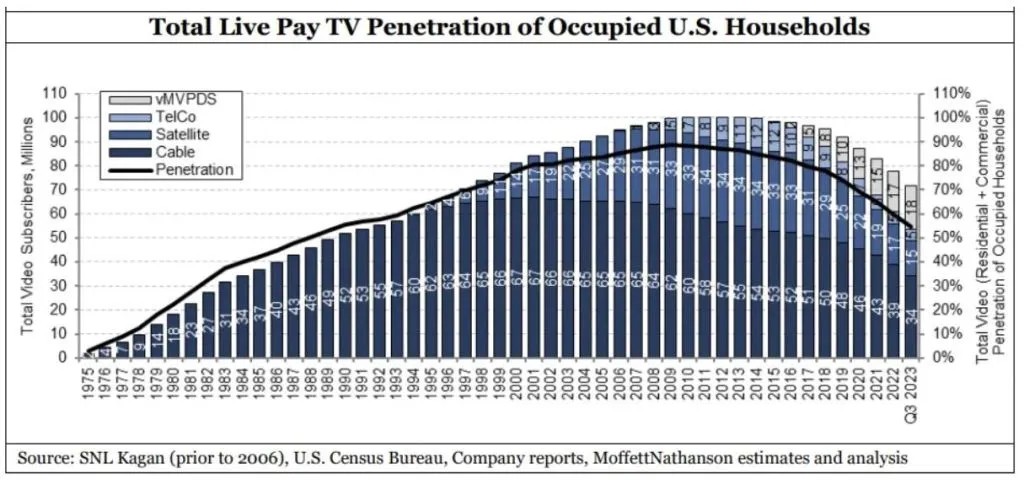

Il paragone con il mondo dei media è illuminante: così come Internet e YouTube hanno infranto il modello della TV a pagamento, allo stesso modo l’AI sta modificando in profondità il panorama della programmazione. Se prima le aziende detenevano il monopolio sulle competenze e l’accesso al mercato, oggi la barriera di ingresso è crollata.

Nel mondo dei contenuti, la riduzione delle barriere ha favorito la nascita di milioni di nuovi creatori: da poche migliaia di canali a oltre 113 milioni su YouTube, con oltre 32 300 creator che hanno più di un milione di iscritti. Costare circa 25 000 $/per avviare un programma televisivo, rispetto ai 3 000 $ consumati per lanciare un canale di successo su YouTube, è un cambiamento radicale – e lo stesso vale per l’AI nel coding .

In ambito software, mentre prima scrivere migliaia di righe richiedeva budget importanti, ora bastano poche centinaia di dollari per generare milioni di righe grazie all’AI. Alcuni detrattori sostengono che qualità, adattamento al mercato e distribuzione rimangano fattori distintivi, ma l’articolo sostiene che questa visione è miope: se la produzione software diventa illimitata, quale valore potrà approdare da un unico fornitore?.

Le aziende tradizionali potrebbero dover affrontare margini in diminuzione: fino a oggi il software garantiva profitti del 90%, ma l’abbondanza di soluzioni generative renderà i margini sempre più sottili. In futuro, la competizione punterà su marketing e vendite, oltre che su integrazioni e servizi, ma sarà una “corsa al ribasso”, in cui solo chi si adatta sopravvivrà .

Infine, l’aspetto più filosofico: il software rischia di diventare un elemento secondario rispetto all’hardware. Se il codice diventa generabile all’infinito, a prevalere sarà la potenza computazionale, ossia i chip e l’infrastruttura.

In un futuro dominato dall’AI, il valore si sposterà verso dispositivi sempre più potenti, con software su misura già integrati, un po’ come avvenuto nelle prime grandi macchine informatiche .

Va da se che l’articolo, fa una riflessione di contesto che a molti non potrà piacere. L’introduzione massiccia dell’intelligenza artificiale nello sviluppo software sta infatti scardinando modelli consolidati e mettendo in crisi chi ha sempre fondato la propria competitività solo sulla manodopera o sulla rendita di posizione. Non si tratta solo di automatizzare righe di codice, ma di cambiare radicalmente il modo in cui progettiamo, testiamo e distribuiamo applicazioni, con un impatto diretto su prezzi, ruoli professionali e dinamiche di mercato.

Questa trasformazione, se da un lato spaventa per la velocità e la portata, dall’altro apre opportunità enormi per chi saprà adattarsi: più spazio per la creatività, più margine per sperimentare e una barriera d’ingresso più bassa per startup e innovatori proprio come è avvenuto nei media tradizionali.