Un nuovo studio condotto da scienziati, nella pubblicazione scientifica iScience, hanno scoperto che il processo di pensiero di un piccione è molto simile a come funziona oggi un computer e l’intelligenza artificiale. Gli autori dello studio sono gli scienziati americani Brandon Turner (The Ohio State University, Columbus, OH, USA) e Edward Wasserman (The University of Iowa, Iowa City, IA, USA).

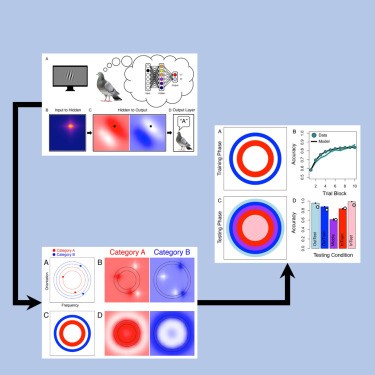

Durante lo studio, gli autori hanno condotto un esperimento ed esaminato 24 specie di piccioni. Gli animali hanno esplorato diverse forme e anelli. Dopo l’“allenamento”, hanno premuto un pulsante che corrispondeva ad uno stimolo specifico. Se gli uccelli riuscivano a completare correttamente il compito, ricevevano un premio.

C’erano quattro compiti in totale con diversi livelli di difficoltà. Nel processo, i piccioni associavano gli oggetti di studio a determinate categorie. Inizialmente gli uccelli eseguivano correttamente i compiti più semplici nel 55% dei casi e, dopo tentativi ed errori, i risultati aumentavano fino al 95%. Nella situazione con compiti complessi, i progressi sono leggermente inferiori, dal 55% al 68%. Gli autori sostengono che l’essenza dell’esperimento non era la qualità dei compiti, ma il processo di apprendimento stesso. Molto probabilmente, i piccioni hanno utilizzato il metodo associativo.

Secondo i ricercatori, i piccioni hanno un vantaggio che li distingue dalle persone: a differenza degli umani, non cercano di comprendere l’essenza del processo e di capire le regole, ma lavorano semplicemente in modo rozzo, usando tentativi ed errori. Una persona complica compiti semplici, cercando determinati schemi che a volte semplicemente non esistono. Questo porta al fatto che una persona si può rifiutare a svolgere determinati compiti.

L’intelligenza artificiale funziona in modo simile. Ha due meccanismi inerenti anche ai piccioni: l’apprendimento attraverso l’associazione e la correzione degli errori. Proprio come gli uccelli che si correggevano continuamente e davano le risposte più corrette, l’intelligenza artificiale ha imparato allo stesso modo.

In effetti, la maggior parte dei sistemi di intelligenza artificiale funziona in questo modo, sebbene il modello sia molto semplice e primitivo. Tuttavia, affronta bene il compito, trovando modelli e relazioni causa-effetto, che successivamente consentono di risolvere i problemi necessari.