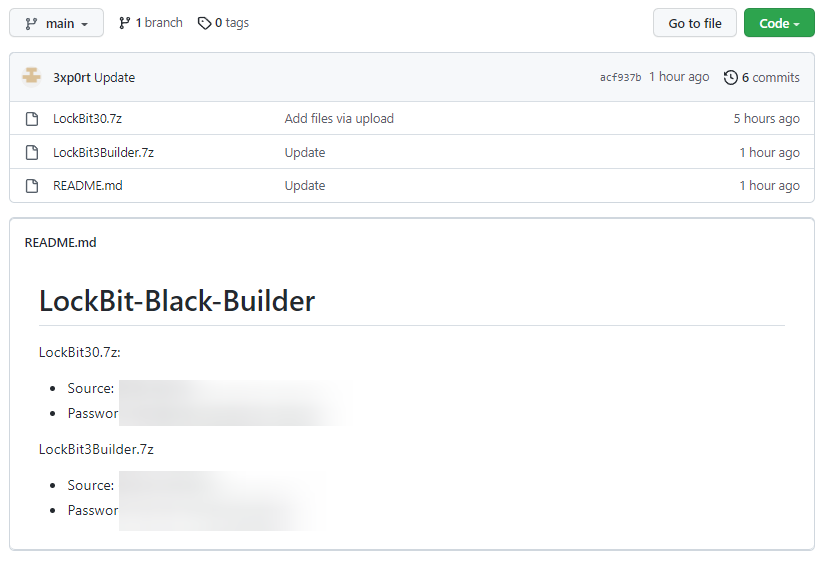

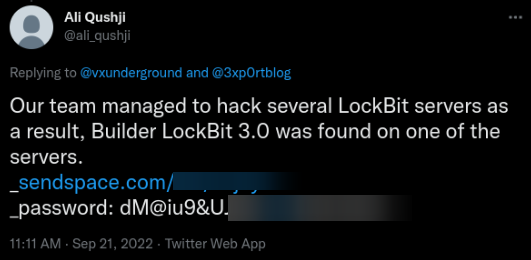

E’ comparso poco fa un post su Twitter, dove viene riportato che una persona sconosciuta dal nome @ali_qushji, ha riportato che il suo team ha violato i server della cybergang LockBit rilasciando una serie di dati su GitHub.

Nell’attacco effettuato verso le infrastrutture della famigerata banda criminale, sembra che i ricercatori abbiano trovato il possibile creatore di LockBit Black versione 3.0.

Accedendo al suo profilo twitter, ci accorgiamo che l’account è stato disabilitato dal social network.

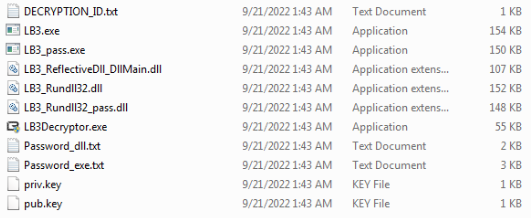

Il post ripubblicato in rete da altri profili mostra 4 immagini che raffiguravano i file appartenenti alla cybergang LockBit con una serie di eseguibili e librerie DLL collegate, oltre a dei file di configurazione.

Inoltre è presente una chiave pubblica e una privata presumibilmente relative al Decryptor.

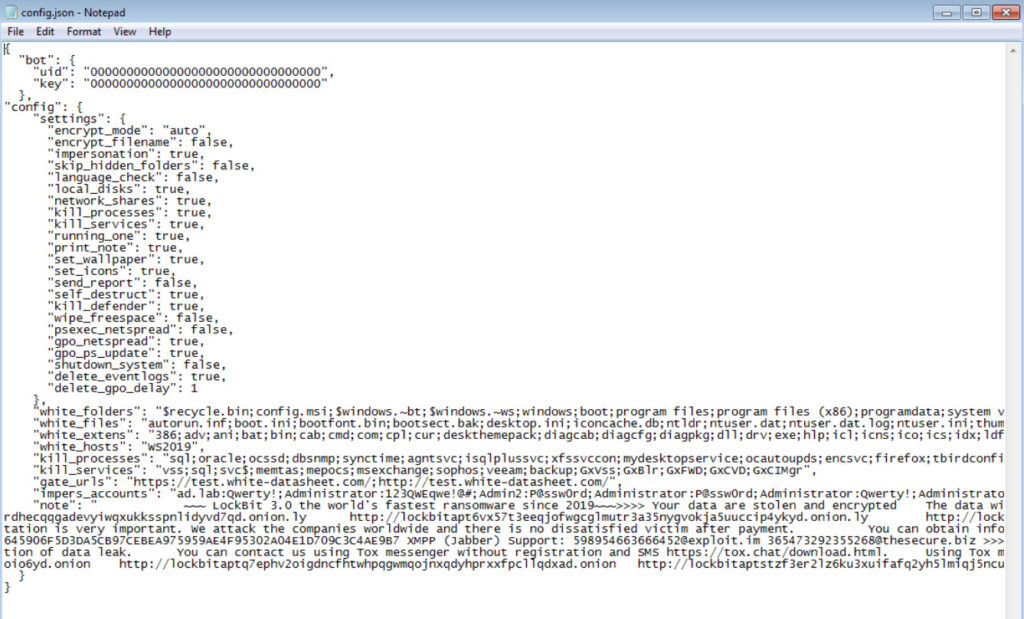

Andando ad aprire il file config.json, ci troviamo di fronte ad un classico file di configurazione presumibilmente di uno dei binari di LockBit che riporta una serie di parametri da utilizzare dal malware.

Ora occorre comprendere cosa riporterà LockBit relativamente a questa violazione e probabilmente non occorrerà attendere molto.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.