Lo specialista di SafeBreach Alon Leviev ha parlato alla conferenza Black Hat 2024 di due vulnerabilità 0-day che possono essere utilizzate negli attacchi di downgrade. Di conseguenza, i sistemi completamente aggiornati che eseguono Windows 10, Windows 11 e Windows Server diventano nuovamente vulnerabili a dei vecchi bug. Non sono ancora disponibili patch per questi problemi.

Microsoft ha emesso bollettini sulla sicurezza che affrontano queste vulnerabilità ( CVE-2024-38202 e CVE-2024-21302 ) e ha anche pubblicato raccomandazioni di mitigazione che possono essere utilizzate fino al rilascio delle patch.

Gli attacchi di downgrade possono forzare un dispositivo di destinazione completamente aggiornato a ripristinare versioni precedenti del software, con conseguente reintroduzione di vulnerabilità sfruttabili.

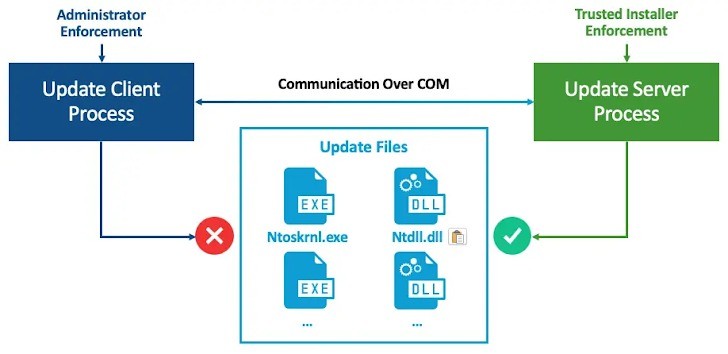

Leviev ha scoperto che il processo di Windows Update può essere costretto a eseguire il downgrade di componenti critici del sistema operativo, comprese le DLL e il kernel NT. Sebbene questi componenti diventino obsoleti, se controllati con Windows Update, il sistema operativo segnala che è completamente aggiornato e non rileva alcun problema.

Il ricercatore è stato anche in grado di abbassare il livello di Credential Guard Secure Kernel, Isolated User Mode Process e Hyper-V per poter sfruttare le vecchie vulnerabilità di escalation dei privilegi.

“Ho scoperto diversi modi per disabilitare la sicurezza VBS di Windows, tra cui Credential Guard e Hypervisor-Protected Code Integrity (HVCI), anche quando si utilizzano i blocchi UEFI. Per quanto ne so, questa è la prima volta che i blocchi UEFI in VBS vengono aggirati senza accesso fisico”, afferma Leviev. “Di conseguenza, sono riuscito a rendere una macchina Windows completamente aggiornata suscettibile a migliaia di vecchie vulnerabilità, trasformando le vulnerabilità già corrette in 0day e rendendo il termine “completamente patchato” privo di significato per qualsiasi sistema Windows nel mondo.”

Secondo l’esperto un simile attacco di downgrade è quasi impossibile da individuare, poiché non viene bloccato dalle soluzioni EDR e Windows Update che considera il dispositivo completamente aggiornato.

Leviev ha informato i rappresentanti di Microsoft delle vulnerabilità a febbraio 2024. Tuttavia, la società ha affermato che sta ancora lavorando per risolverli.

Come spiegano gli sviluppatori, la vulnerabilità di escalation dei privilegi CVE-2024-38202 di Windows Backup consente agli aggressori con privilegi di base di annullare le patch per bug precedentemente corretti o ignorare le funzionalità VBS (Virtualization Based Security). Gli aggressori con diritti amministrativi possono sfruttare il problema per aumentare i privilegi e sostituire i file di sistema di Windows con versioni obsolete e vulnerabili.

Microsoft ha affermato che al momento l’azienda non è a conoscenza di tentativi di sfruttamento delle vulnerabilità da parte di aggressori e ha consigliato di seguire le raccomandazioni fornite nei suddetti bollettini sulla sicurezza per ridurre il rischio di sfruttamento dei problemi prima del rilascio delle patch.