Oggi gli Stati Uniti lanceranno il satellite Moonlighter, che sarà il primo banco di prova spaziale al mondo per gli hacker. 5 squadre di hacker della conferenza DEF CON cercheranno di hackerarlo da remoto tentando di prendere il controllo del satellite.

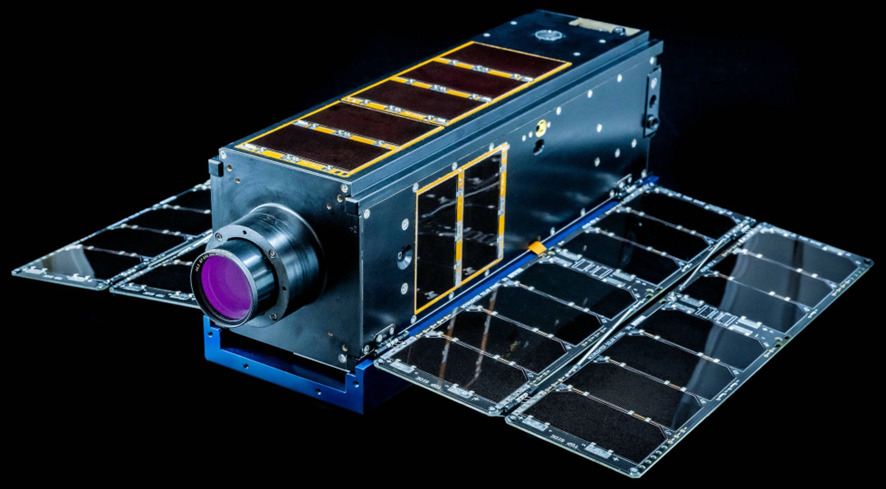

Lo scopo dell’esperimento è testare vari metodi di attacco e difesa su hardware e software nello spazio reale. Moonlighter è un piccolo satellite di tipo 3U con una massa di circa 5 kg. Misura 34 x 11 x 11 cm da piegato e 50 x 34 x 11 cm da aperto.

Il satellite verrà portato in orbita da un razzo SpaceX Falcon 9 e separato da esso dopo una passeggiata nello spazio.

Il satellite è dotato di un software speciale sviluppato per lo svolgimento di corsi di formazione ed esercitazioni nel campo della sicurezza informatica.

L’idea del progetto è nata dopo il concorso Hack-A-Sat , organizzato congiuntamente dall’Air Force e dalla US Space Force per il quarto anno consecutivo alla conferenza DEF CON.

Il primo test per Moonlighter si svolgerà ad agosto durante la competizione Hack-A-Sat 4 a Las Vegas. Cinque squadre che hanno superato il turno di qualificazione proveranno ad hackerare il satellite.

Le prime 3 squadre riceveranno premi in denaro: 50.000 dollari per il primo classificato, 30.000 per il secondo e 20.000 per il terzo.

L’obiettivo di Moonlighter è introdurre negli ambienti spaziali attività di controllo sulla sicurezza informatica. Inoltre, il satellite deve essere in grado di resistere a più attacchi da parte di diversi team senza perdere o danneggiare i suoi sottosistemi critici. Per fare ciò, il sistema utilizza un approccio con un ambiente software isolato (sandbox).

Si noti che durante il concorso Hack-A-Sat 2 nel 2021, lo studente dell’Università di Oxford James Pavour è stato in grado di hackerare facilmente un satellite. Per fare questo ha avuto bisogno di un software e di apparecchiature televisive del valore di 300 dollari, con cui Pavur è stato in grado di intercettare terabyte di traffico satellitare, compresi i dati riservati di alcune delle più grandi organizzazioni del mondo.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…