Nelle ultime ore, gli utenti di Libero Mail hanno dovuto affrontare ancora dei disservizi che hanno compromesso l’accesso alle proprie caselle di posta elettronica. Ciò ha sollevato dubbi e frustrazioni tra gli utenti, alimentando una serie di paure riguardo ad attacchi informatici o problematiche tecniche.

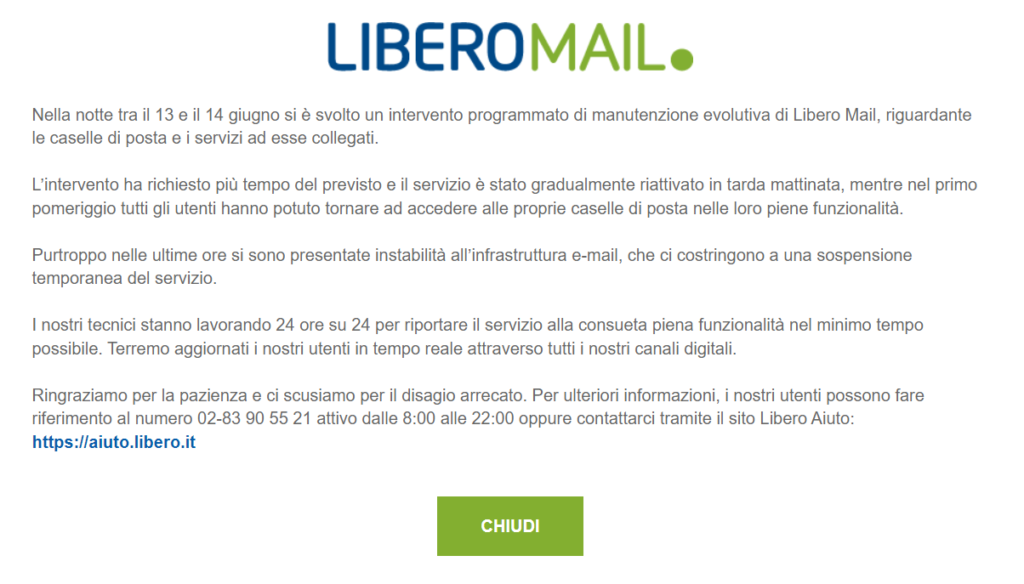

Nonostante il comunicato che si legge accedendo alla form di autenticazione della mail riporti che tale disservizio è il risultato dei problemi tecnici, alcuni utenti stanno ipotizzando, visto il ripetersi di questi blocchi, che potrebbero essere parte di una strategia per ridurre gradualmente il numero di utenti dal servizio gratuito.

Questa teoria suggerisce che la società potrebbe voler spingere gli utenti verso servizi a pagamento o cercare di ridurre l’onere di gestire un grande numero di utenti gratuiti. Ma tale ipotesi risulta infondata in quanto anche il servizio “Mail Plus” di Libero al momento non risulta raggiungibile.

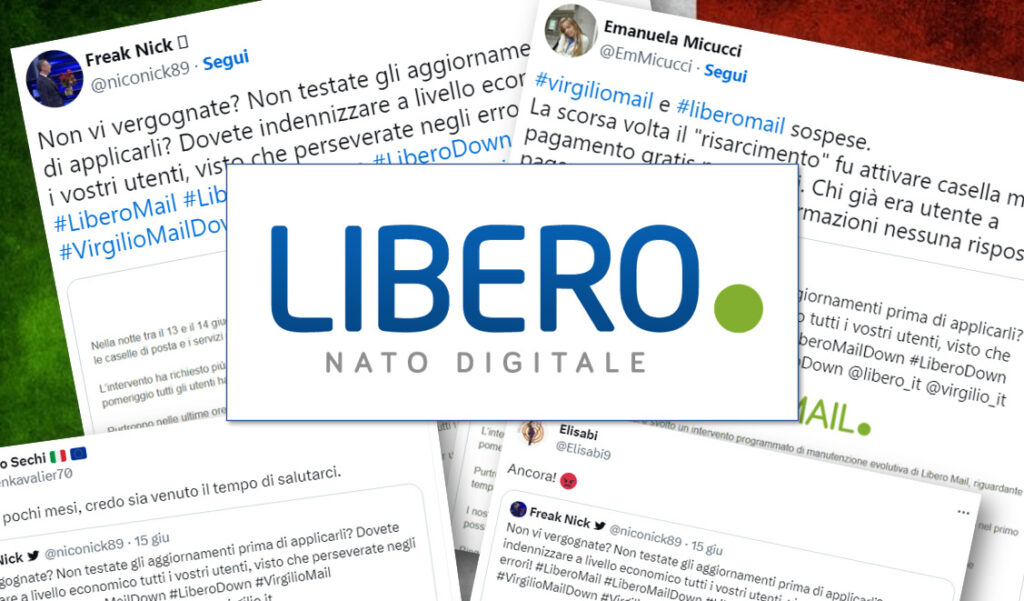

Non sono tardati i commenti all’interno dei social network da parte degli utenti indignati, che per la seconda volta si sono trovati l’accesso sbarrato alla loro casella di posta elettronica.

L’indisponibilità del servizio di posta elettronica ha causato disagi sia agli utenti gratuiti che a quelli premium. Gli utenti su Twitter iniziano a pubblicare post che richiedono l’indennizzo per il disservizio arrecato, come l’utente @nicnick89 che riporta “Non testate gli aggiornamenti prima di applicarli?“

Non vi vergognate? Non testate gli aggiornamenti prima di applicarli? Dovete indennizzare a livello economico tutti i vostri utenti, visto che perseverate negli errori! #LiberoMail #LiberoMailDown #LiberoDown #VirgilioMail #VirgilioMailDown #VirgilioDown @libero_it @virgilio_it pic.twitter.com/jrarXtKdY3

— Freak Nick (@niconick89) June 15, 2023

Oppure come l’utente @EmMicucci che riporta nel suo post che “La scorsa volta il risarcimento fu attivare casella mail a pagamento gratis per 6 mesi. Chi già era utente a pagamento e ha chiesto informazioni nessuna risposta”

#virgiliomail e #liberomail sospese.

— Emanuela Micucci (@EmMicucci) June 15, 2023

La scorsa volta il "risarcimento" fu attivare casella mail a pagamento gratis per 6 mesi. Chi già era utente a pagamento e ha chiesto informazioni nessuna risposta https://t.co/4vpu6AvcbY

Nonostante l’infelice situazione, l’azienda si è impegnata a risolvere il problema nel minor tempo possibile. Gli utenti sono incoraggiati a fare riferimento ai canali ufficiali di Libero Mail per aggiornamenti sulla situazione e per ricevere assistenza.