Gli hacker criminali utilizzano i LinkedIn Smart Links negli attacchi di phishing per aggirare la sicurezza della posta elettronica ed evitare il rilevamento. L’obiettivo finale di una recente campagna di phishing erano le credenziali per l’accesso agli account Microsoft.

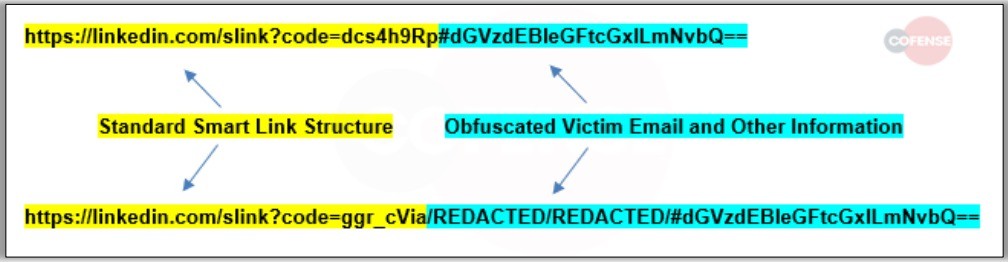

Gli Smart Link fanno parte del servizio LinkedIn Sales Navigator e vengono utilizzati per scopi di marketing consentendo agli account aziendali di inviare contenuti via email utilizzando collegamenti speciali che aiutano a identificare chi ha interagito con esso.

Inoltre, gli Smart Link utilizzano il dominio LinkedIn passando il traffico attraverso di esso, il che significa che i collegamenti sembrano provenire da una fonte attendibile aggirando con successo la sicurezza della posta elettronica.

Come avvertono gli esperti di Cofense, gli hacker criminali abusano di questa funzionalità di LinkedIn per attacchi di phishing. Inoltre, i ricercatori hanno recentemente riscontrato un aumento degli abusi di LinkedIn Smart Links: più di 800 e-mail di vario argomento hanno portato gli utenti a pagine di phishing.

Secondo gli esperti, gli attacchi sono avvenuti tra luglio e agosto 2023 utilizzando 80 “link intelligenti” univoci provenienti da account aziendali LinkedIn creati o violati di recente.

Le aziende che operano nei settori finanziario, manifatturiero, energetico, edile e sanitario sono state le più colpite da questa campagna. Va notato che l’obiettivo degli hacker era quello di raccogliere quante più credenziali possibili.

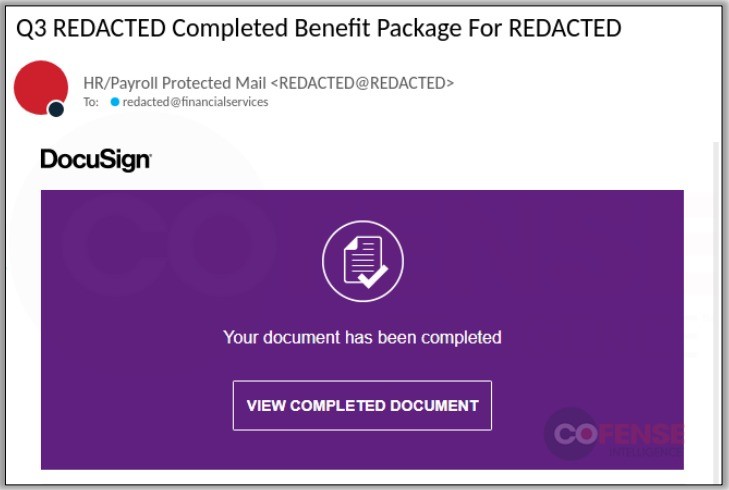

Le e-mail inviate alle vittime utilizzavano oggetti relativi a pagamenti, reclutamento, documenti, avvisi di sicurezza e così via, e un collegamento o un pulsante incorporato attivava una serie di reindirizzamenti utilizzando LinkedIn Smart Links.

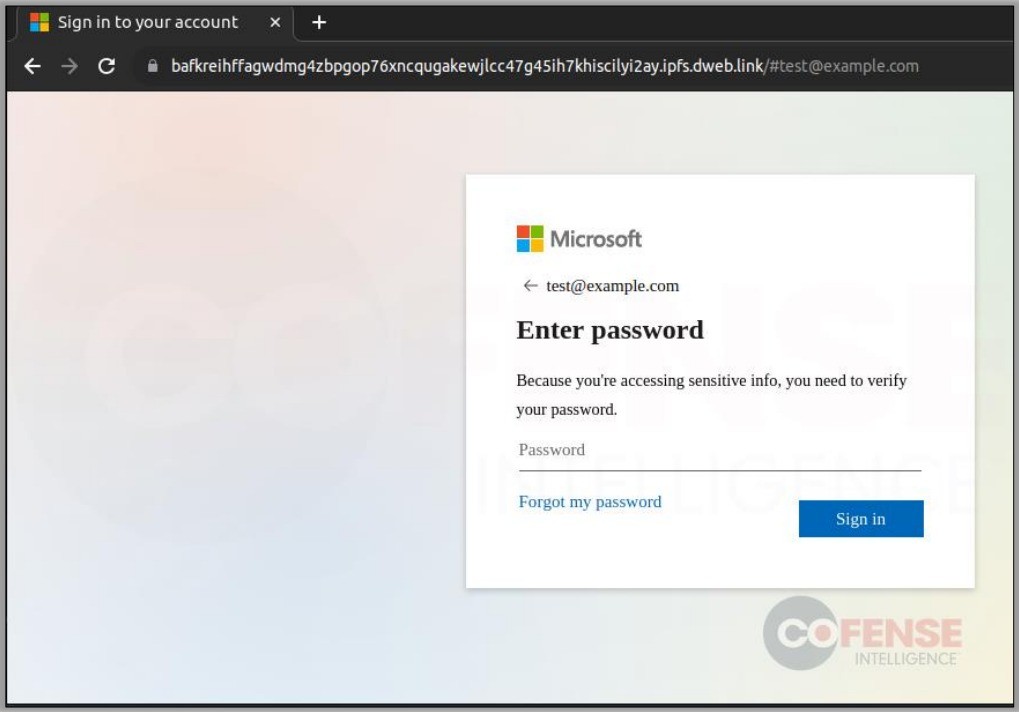

Per aggiungere una legittimità percepita all’evento e dare alla vittima un falso senso di sicurezza dalla pagina di accesso dell’account Microsoft progettata per rubare gli account, i “link intelligenti” contenevano l’indirizzo e-mail della vittima. Di conseguenza, la pagina di phishing ha inserito automaticamente questa e-mail nel modulo di accesso, aspettandosi che la vittima inserisse solo una password.

I ricercatori notano che questa volta le pagine di phishing avevano un aspetto uguale alla pagina di login degli account Microsoft, piuttosto che un design personalizzato specifico per una particolare azienda. Sebbene ciò abbia ampliato l’elenco dei possibili obiettivi per gli hacker, potrebbe anche essere allarmante per le persone abituate ai portali unici dei loro datori di lavoro.