L’ultima ricerca di Check Point rivela cambiamenti significativi nel panorama delle minacce informatiche.

I ricercatori hanno riscontrato un chiaro aumento degli attacchi ransomware sui sistemi Linux. In particolare VMware ESXi, rispetto ai sistemi Windows tradizionalmente più vulnerabili.

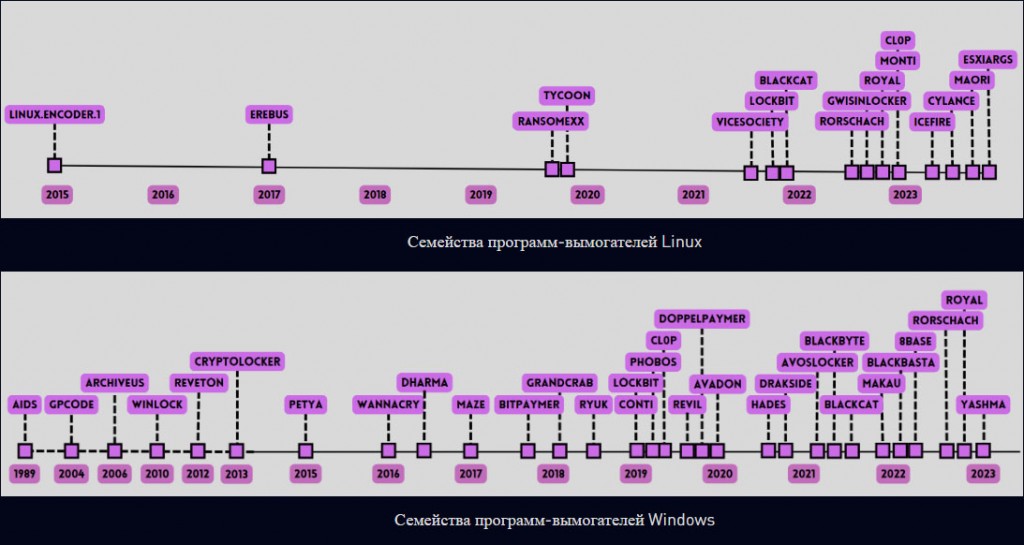

In un contesto storico, gli attacchi ransomware prendono di mira principalmente Windows. Anche il primo caso di attacco ransomware, avvenuto nel 1989, ha colpito solo i computer con le primissime versioni di Windows.

Solo nel 2015, con l’avvento di Linux.Encoder.1, è iniziata la diffusione attiva del ransomware per Linux. E dal 2020 si è registrato un aumento significativo di tali attacchi.

L’analisi di Check Point copre 12 principali famiglie di ransomware che possono attaccare sia Linux che Windows. Una caratteristica speciale del ransomware che prende di mira Linux è la sua relativa semplicità rispetto alle sue controparti Windows.

Molte di queste minacce utilizzano la libreria OpenSSL con algoritmi di crittografia ChaCha20/RSA e AES/RSA. La ricerca di Check Point mostra che il ransomware che prende di mira Linux spesso semplifica le sue funzionalità con una semplice crittografia, rendendolo difficile da rilevare.

Particolare attenzione è rivolta agli attacchi ai sistemi ESXi, nonché all’identificazione delle vulnerabilità nei servizi aperti come principali punti di ingresso. Il ransomware Linux è rivolto principalmente ai server all’interno di organizzazioni di grandi e medie dimensioni, al contrario delle minacce Windows più generali che possono attaccare praticamente ogni luogo di lavoro. Ciò indica il targeting e la complessità di tali attacchi.

Confrontando le tecniche di crittografia, Check Point ha riscontrato una preferenza per OpenSSL nel ransomware Linux, con AES e RSA come algoritmi principali.

Pertanto, l’aumento degli attacchi ransomware sui sistemi Linux, come rilevato dalla ricerca Check Point, è un chiaro promemoria del panorama in continua evoluzione delle minacce informatiche. Ciò evidenzia la necessità di rafforzare la sicurezza dei server e dei sistemi Linux nelle organizzazioni, nonché di monitorare e aggiornare continuamente le misure di sicurezza per combattere la crescente minaccia di ransomware e altri attacchi alla piattaforma.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…