Secondo i ricercatori Cyble, il codice sorgente di un infostealer di Rust che viene utilizzato attivamente in attacchi reali è apparso su diversi forum di hacker come download gratuito.

Gli esperti hanno chiamato il malware Luca Stealer e hanno riferito che l’infostealer è stato scritto in 6 ore e ha un tasso di rilevamento basso (solo il 22%).

In futuro, Luca Stealer potrebbe essere utilizzato per attaccare vari sistemi operativi, ma per ora prende di mira solo Windows.

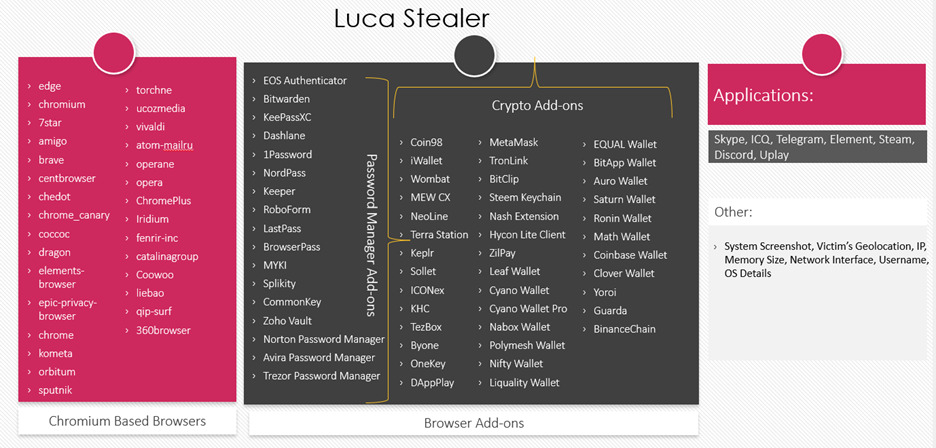

Secondo Cyble, l’infostealer sta cercando di rubare credenziali, informazioni sulla carta di credito e cookie da 30 browser basati su Chromium. Inoltre, il malware prende di mira le estensioni del browser che svolgono le funzioni di portafogli crittografici, token Discord, account Ubisoft, ecc.

Luca Stealer può anche acquisire screenshot in formato .PNG e inviarli insieme ai dati rubati sotto forma di archivio ZIP agli aggressori che utilizzano webhook Discord o bot di Telegram.

Tuttavia, mentre l’infostealer non può sostituire i dati all’interno degli appunti.

Finora, gli specialisti della sicurezza delle informazioni non sanno perché il codice sorgente di Luca Stealer sia distribuito gratuitamente.

Tuttavia, avvertono che presto potrebbero apparire distro del malware per Linux e macOS , quindi gli utenti di questi sistemi operativi dovrebbero essere preparati a possibili attacchi.

| Tactic | Technique ID | Technique Name |

| Execution | T1204 | User Execution |

| Credential Access | T1555 T1539 T1552 T1528 | Credentials from Password Stores Steal Web Session Cookies Unsecured Credentials Steal Application Access Token |

| Collection | T1113 | Screen Capture |

| Discovery | T1518 T1124 T1007 | Software Discovery System Time Discovery System Service Discovery |

| Command and Control | T1071 | Application Layer Protocol |

| Exfiltration | T1020 | Automated Exfiltration |

| Indicators | Indicator type | Description |

| 60a9f28b0fb727587b7b8fd326a86685 b0dbef65d1c3575f0e4fe6c466a952deeed804a1 2e9a2e5098bf7140b2279fb2825ea77af576f36a93f36cad7938f4588d234d3a | Md5 SHA-1 SHA-256 | Stealer Payload |

| 5deb33f73ddf3ce8592207a1017b39cd 08042ae79e699583602ae7a55d7e2b3d945921d2 4029583855e92b84363f6609bd578bd1b4bafb3aae479f0dbf4da2e15ce569f2 | Md5 SHA-1 SHA-256 | Stealer Payload |

| 7491f5a975f3b6f71beb4ae5d6d1e2db e14a5d6a959ff1aa4bde3ff3b6ca9b36929afabc 99331a27afa84009e140880a8739d96f97baa1676d67ba7a3278fe61bfb79022 | Md5 SHA-1 SHA-256 | Stealer Payload |

| d54bc7736523279da8b58b561df85278 7088f6ff79b3be4640f2663f3238fd1db7dcaf4e 38f1800a2d870841093394535cae3690b51ae08a954e9e9b2a0bc86de4a8e338 | Md5 SHA-1 SHA-256 | Stealer Payload |