Gli specialisti di Kaspersky Lab hanno scoperto un nuovo schema di distribuzione del trojan bancario Android Mamont, rivolto agli utenti russi. Va notato che gli attacchi sono rivolti sia a privati che a rappresentanti delle imprese.

Nei mesi di ottobre e novembre 2024, le soluzioni di sicurezza dell’azienda hanno respinto oltre 31.000 attacchi Mamont contro utenti russi. I ricercatori affermano che recentemente sono emerse notizie secondo cui il malware Mamont viene diffuso nelle chat, dove gli aggressori offrono agli utenti di scaricare un’applicazione presumibilmente progettata per tracciare i pacchi con elettrodomestici regalati.

Avendo deciso di scoprire come funzionava lo schema, i ricercatori hanno provato a effettuare un ordine. Nei contatti di uno dei negozi è stato trovato il collegamento a una chat chiusa su Telegram, che indicava esattamente come effettuare un ordine: per farlo bisognava scrivere un messaggio personale al gestore. La chat privata ha visto molti partecipanti attivi porre varie domande. Gli esperti non escludono che alcuni di essi possano essere bot e siano stati utilizzati anche per evitare le attività vigilanza di potenziali acquirenti.

Il direttore della chat ha spiegato che non è richiesto alcun pagamento anticipato e che presumibilmente l’ordine può essere pagato al momento del ricevimento. Il giorno successivo all’ordine, i truffatori hanno ricevuto un messaggio che informava che l’ordine era stato spedito e che esisteva una speciale applicazione mobile per seguirlo, disponibile tramite un collegamento. Come potete immaginare, il collegamento portava a un sito di phishing dal quale la vittima avrebbe dovuto scaricare Mamont.

Oltre al collegamento, agli esperti hanno fornito anche un codice per tracciare l’ordine, che dovevano inserire nella domanda. Si noti che sebbene gli specialisti abbiano informato i rappresentanti di Telegram di account e canali fraudolenti, l’amministrazione della piattaforma non ha ancora intrapreso alcuna azione per bloccarli.

Se l’utente cade nei trucchi degli aggressori e installa l’applicazione falsa per il tracciamento dei pacchetti, all’avvio il trojan richiede l’autorizzazione per funzionare in background, funzionare con notifiche push, SMS e chiamate.

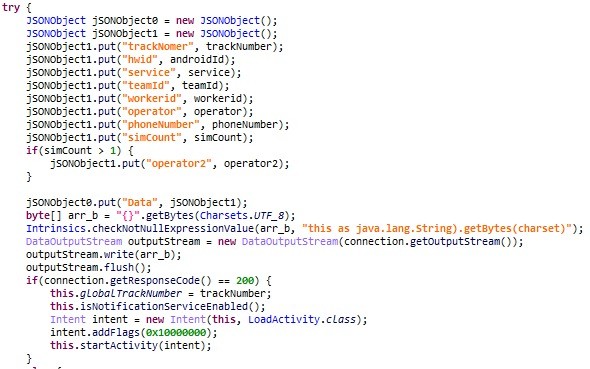

Mamont chiede quindi alla vittima di inserire il numero di tracking falso, dopodiché invia una richiesta POST al server degli aggressori con i dati relativi al dispositivo e il numero di tracciamento specificato. Si ritiene che il numero venga utilizzato per identificare la vittima. Se il codice di risposta è 200, il Trojan avvia una finestra che presumibilmente scarica le informazioni sull’ordine.

Sul dispositivo della vittima vengono lanciati anche due servizi dannosi. Il primo intercetta tutte le notifiche push e le inoltra al server degli hacker. Il secondo stabilisce una connessione con il server WebSocket degli aggressori.

Tra i comandi supportati dal malware ci sono: cambiare o nascondere l’icona dell’applicazione (changeIcon e hide), mostrare messaggi arbitrari (custom), inviare tutti gli SMS in arrivo negli ultimi tre giorni (oldsms), inviare messaggi SMS (sms), scaricare le foto dalla galleria (foto) e così via.

Va notato che meritano un’attenzione particolare i comandi personalizzati, che coinvolgono il malware che interagisce con l’utente.

Infatti, tali comandi aiutano gli aggressori a ingannare la vittima facendo inserire le loro credenziali. Quando l’utente riceve questo comando, vede una finestra con un campo per inserire informazioni di testo, che vengono poi inviate al server degli aggressori.

Il comando foto è simile a quello personalizzato, ma invece di una finestra di testo mostra una finestra per il caricamento delle immagini. Molto probabilmente, in questo modo, gli hacker stanno cercando di raccogliere dati per ulteriori frodi utilizzando l’ingegneria sociale (ad esempio, frodando denaro per conto delle forze dell’ordine o dei regolatori).

I ricercatori riassumono che, nonostante la sua semplicità, Mamont ha tutte le funzioni necessarie per rubare le credenziali, nonché per gestire l’SMS banking.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…