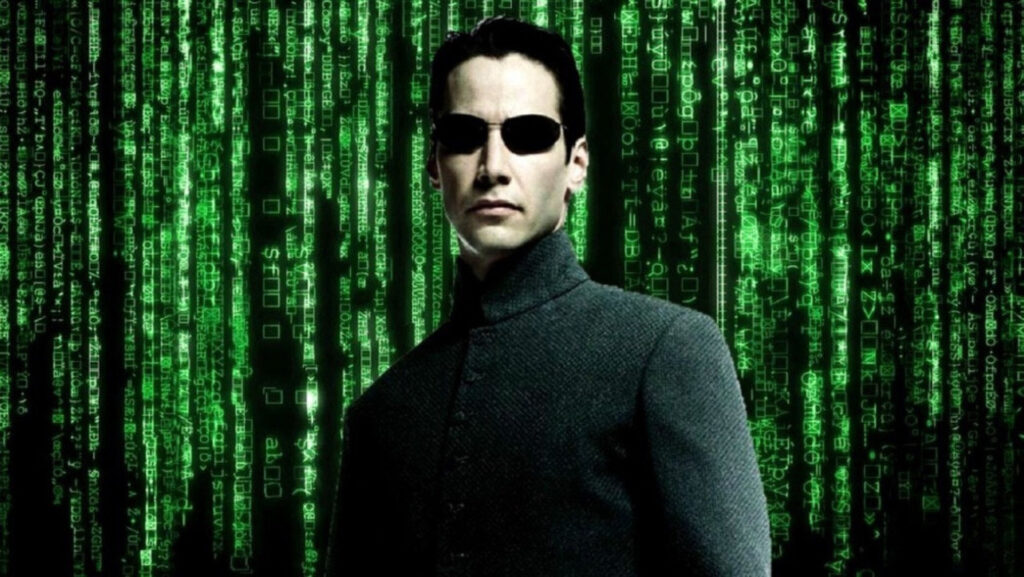

La trilogia di Matrix, ha lasciato un’impronta indelebile nel mondo del cinema con la sua visione futuristica e coinvolgente. Uno degli elementi iconici del film è rappresentato dalle misteriose scritte verdi che scorrano verticalmente sui monitor dei computer, creando una sorta di pioggia digitale.

Queste scritte, di origine cinese/giapponese, hanno un fascino particolare che ha affascinato il pubblico di tutto il mondo.

Ma qual è l’origine di queste scritte?

Prima di esplorare l’origine dei codici verdi di Matrix, è importante comprendere il background dei registi. Le sorelle Wachowski, all’epoca ancora conosciute come “fratelli”, avevano una grande passione per l’animazione giapponese e i film orientali di arti marziali. Questo amore per la cultura visiva giapponese ha influenzato e ha accompagnato tutto il film inserendo un elemento distintivo innovativo: le scritte verdi cinesi.

La storia dei codici verdi di Matrix è stata svelata da Simon Whiteley, lo scenografo che ha lavorato al film. Whiteley, avendo una moglie di origine giapponese. Si rivolse a lei per ottenere consigli su come integrare l’estetica giapponese nel film.

Fu durante la consultazione di una rivista di ricette che Whiteley fece una scoperta sorprendente: i caratteri cinesi utilizzati nella scrittura delle ricette avevano un fascino unico. Infatti disse più avanti: “Mi piace dire che i codici di Matrix sono in realtà ricette di sushi”.

I caratteri Hiragana e Kanji risultarono troppo complessi per l’effetto desiderato, quindi Whiteley optò per i caratteri Katakana, più semplici ma altrettanto suggestivi. In collaborazione con un collega, Whiteley decise che questi caratteri non avrebbero dovuto scorrere da sinistra a destra come di consueto, ma dall’alto in basso, creando così l’effetto di una pioggia digitale.

Il film esplora la relazione tra l’umanità e le macchine intelligenti, mettendo in discussione la realtà e l’autonomia dell’individuo. I codici verdi, con la loro estetica futuristica e misteriosa, riflettono l’interconnessione tra l’umanità e il mondo digitale, sottolineando la presenza onnipervadente dell’intelligenza artificiale nella società moderna.

Le scritte verdi cinesi di Matrix rappresentano un elemento distintivo e affascinante del film, ma forse tutto è dipeso da una ricetta di sushi.