Il tuo telefono, il tuo computer e il tuo tablet sono ora a rischio: l’incubo degli attacchi all’intelligenza artificiale è diventato realtà. Gli esperti di Symantec e Cofense mettono in guardia contro un rischio crescente e Guardio ha recentemente affermato che con l’avvento dell’intelligenza artificiale generativa, anche un principiante assoluto può creare un’e-mail di phishing complessa in pochi minuti, senza bisogno di competenze di programmazione.

Microsoft conferma: l’intelligenza artificiale ha abbassato la soglia tecnica per truffatori e criminali informatici. I modelli generativi aiutano a creare contenuti dannosi convincenti in modo rapido ed economico, e attacchi basati sull’intelligenza artificiale vengono già registrati in tutto il mondo.

È chiaro che sono necessarie nuove misure di sicurezza. Fondamentalmente, ce l’abbiamo, ma la maggior parte degli utenti non aggiorna ancora i propri account come dovrebbe. La stessa Microsoft propone di modificare questa decisione.

L’azienda afferma che “l’era delle password sta volgendo al termine”: gli aggressori stanno aumentando rapidamente gli attacchi alle password e Microsoft sta già bloccando circa 7.000 di questi tentativi al secondo, quasi il doppio rispetto a un anno fa. Ma allo stesso tempo abbiamo in mano il miglior mezzo di protezione: la chiave di accesso.

Passkey è un moderno sostituto delle password e dei codici di autenticazione a due fattori. L’autenticazione è legata alla sicurezza del tuo dispositivo: senza il tuo telefono, tablet o computer, un aggressore semplicemente non sarà in grado di accedere al tuo account. La passkey non può essere rubata, riscritta o intercettata: è l’analogo digitale di una chiave fisica, semplice e affidabile.

Naturalmente, l’utilizzo di una passkey non ti salverà da un’e-mail di phishing sapientemente creata che ti chiede di cliccare su un collegamento dannoso. Ma se clicchi e arrivi su un sito falso, non ti verrà chiesta una passkey, ma solo un login, una password o un codice 2FA obsoleti che hai già sostituito.

Anche Google consiglia di passare a Passkey, anche se per ora suggerisce di mantenere le password tradizionali come opzione di backup. Microsoft ritiene che utilizzare entrambi i metodi di accesso renda gli utenti vulnerabili al phishing e intende eliminare completamente le password: più di un miliardo di account sono già passati a chiavi “resistenti al phishing” e l’azienda sta convincendo il resto del mercato a seguire l’esempio.

Collegare una passkey è molto semplice: nel tuo account Microsoft personale, devi andare alle impostazioni di sicurezza, selezionare l’opzione per aggiungere un nuovo metodo di accesso e seguire le istruzioni sul tuo dispositivo. Per gli account di lavoro e di scuola, l’algoritmo è simile: solo i passaggi sono leggermente diversi nel menu “Informazioni di accesso”.

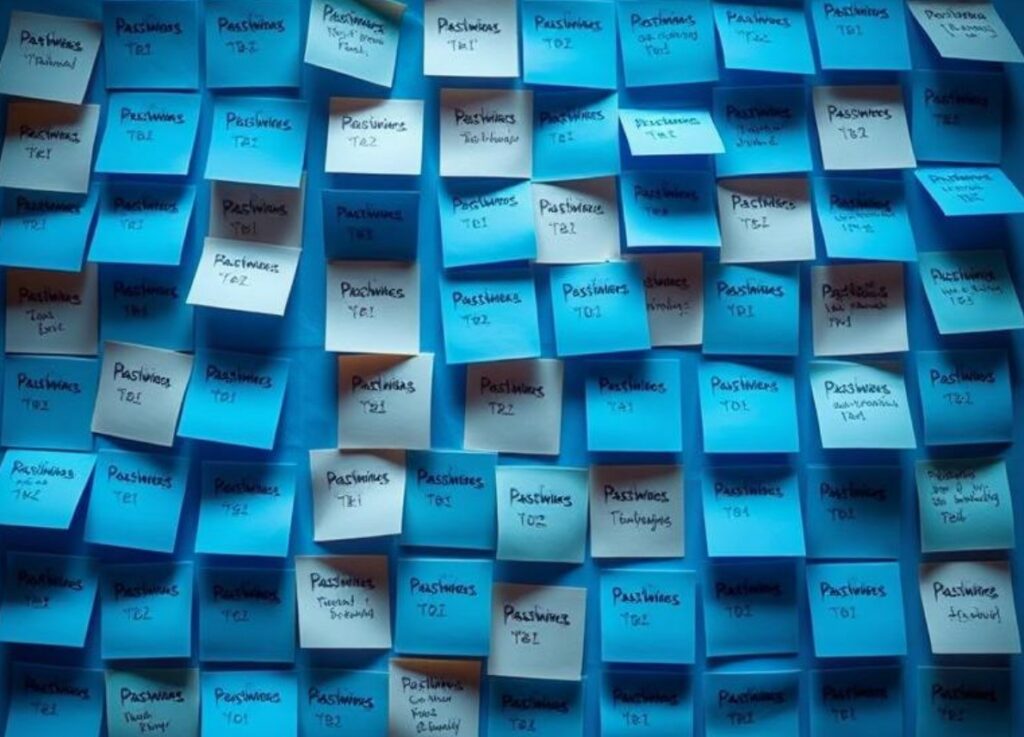

Quasi tutte le principali piattaforme e i servizi supportano già l’autenticazione tramite passkey. Sostituisci le vecchie password con altre univoche (preferibilmente utilizzando un gestore di password), attiva il tipo più affidabile di autenticazione a due fattori e usa la passkey quando possibile. In caso di errore, utilizzare la password solo se si è completamente certi della legittimità della pagina di login.

Secondo Andrew Shikiar, responsabile dell’alleanza FIDO, l’eliminazione delle password rappresenta un importante passo avanti. Oltre un miliardo di utenti potranno contare su un modo comodo e affidabile per proteggere i propri dati, resistente agli attacchi di phishing più sofisticati.