Gli analisti di Orca Security hanno scoperto una vulnerabilità critica che interessa Azure Cosmos DB.

Il problema, soprannominato CosMiss dai ricercatori, consentiva l’accesso non autorizzato in lettura e scrittura ai contenitori, nonché l’esecuzione arbitraria di codice.

La vulnerabilità è correlata a Jupyter Notebook per Azure Cosmos DB, che si integra con gli account Azure e Azure Cosmos DB per semplificare l’analisi e la visualizzazione dei dati NoSQL e dei risultati delle query.

“Se un utente malintenzionato conosceva il forwadingID per Jupyter Notebook (UUID per Notebook Workspace), avrebbe potuto avere diritti di accesso completi al Notebook senza autenticazione, incluso l’accesso in lettura e scrittura, nonché la possibilità di modificare il file system del contenitore in cui il Notebook è in esecuzione”

Scrivono i ricercatori.

Questo perché quando un utente crea un nuovo notebook in Azure Cosmos DB, viene creato un nuovo endpoint insieme a una nuova sessione o identificatore univoco del notebook (UUIDv4).

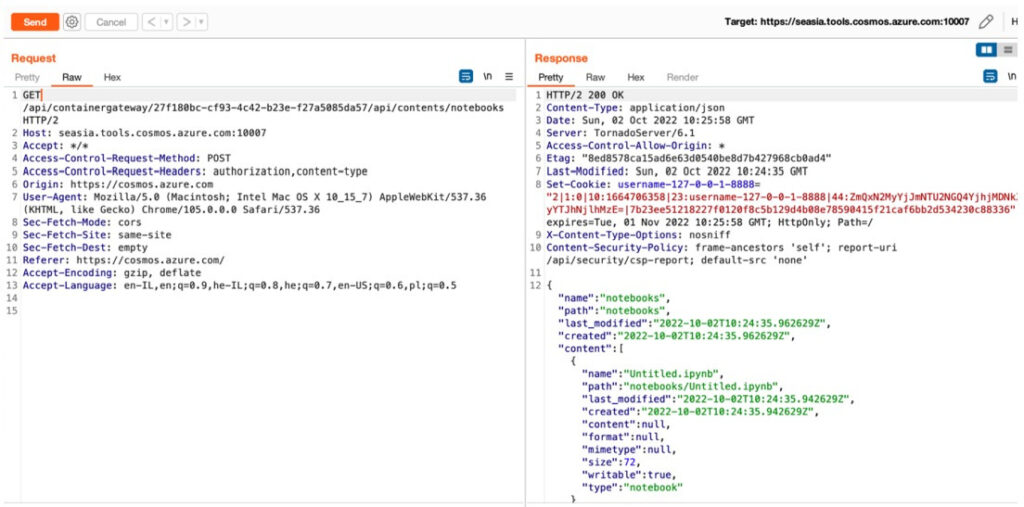

I ricercatori hanno esaminato il traffico delle richieste dal Notebook appena creato al server e hanno notato la presenza di un’intestazione di autorizzazione. Quando l’hanno rimosso e hanno inviato una richiesta per elencare tutti i Notebook su quel server, si è scoperto che il server ha risposto normalmente, poiché l’intestazione di autorizzazione non era richiesta.

Di conseguenza, gli analisti di Orca Security hanno scoperto che potevano modificare il codice nel Notebook, sovrascrivere i dati, inserire nuovi frammenti o eliminarli. Inoltre, si è scoperto che a causa della divulgazione di tutti gli identificatori del Notebook all’interno di una piattaforma, gli aggressori potevano accedervi e modificarli.

In definitiva, tutto ciò potrebbe portare all’esecuzione di codice in modalità remota nel contenitore Notebook sovrascrivendo il file Python associato a Cosmos DB Explorer per creare una reverse shell.

Tuttavia, per sfruttare con successo questa falla, l’attaccante deve conoscere l’identificatore univoco a 128 bit forwadingID e utilizzarlo all’interno di un’ora, poiché è temporaneo e viene automaticamente eliminato.

Microsoft ha risolto la vulnerabilità all’inizio di ottobre.

Nel suo bollettino sulla sicurezza, Microsoft rileva di non aver trovato prove di sfruttamento di questo problema e generalmente caratterizza lo sfruttamento della vulnerabilità come molto difficile a causa della casualità del forwardingID a 128 bit e della sua durata limitata.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…