Il Microsoft Threat Intelligence Center (MSTIC) ha scoperto una sofisticata campagna di phishing in corso che sfrutta gli inviti di Microsoft Teams per ottenere l’accesso non autorizzato agli account utente e ai dati sensibili.

La campagna, attribuita al gruppo Storm-2372, è attiva dall’agosto 2024 e ha preso di mira un’ampia gamma di settori, tra cui governo, difesa, sanità, tecnologia ed energia in Europa, Nord America, Africa e Medio Oriente.

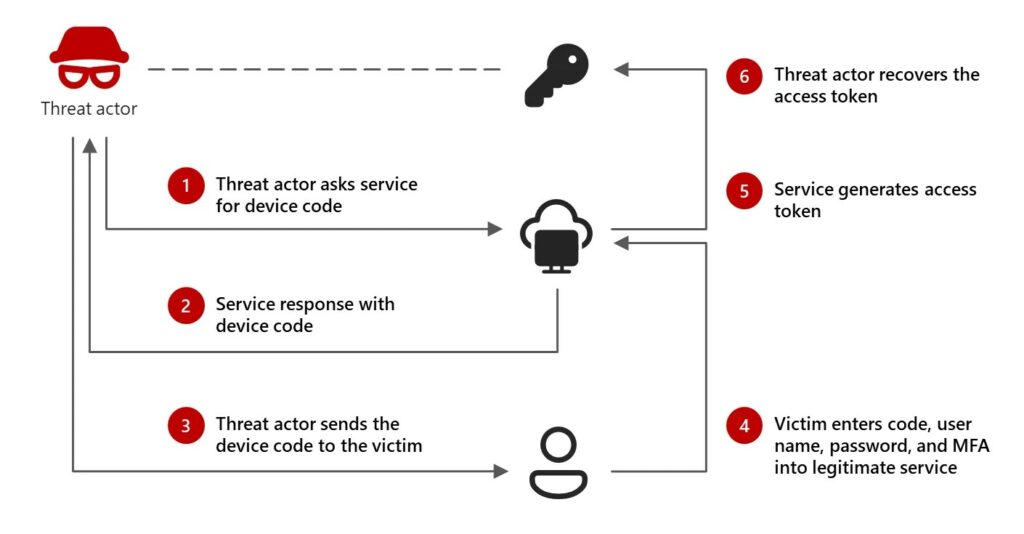

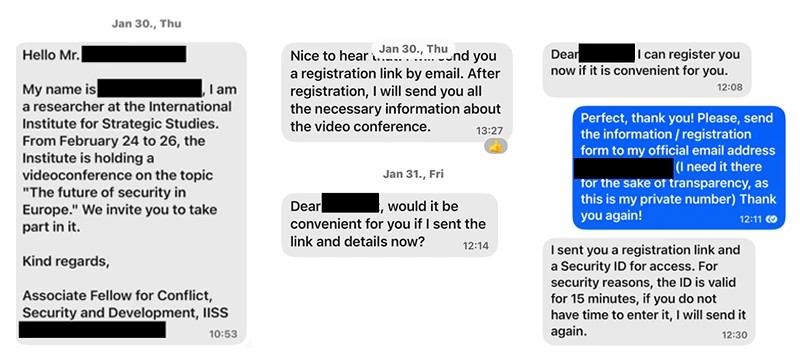

Il metodo di Storm-2372 si basa sul phishing del codice del dispositivo, una tecnica in cui l’autore della minaccia utilizza falsi inviti a riunioni per indurre gli utenti a fornire token di autenticazione.

Dopo aver ricevuto un invito, gli utenti ignari vengono reindirizzati a una pagina di autenticazione legittima e invitati a immettere un codice dispositivo generato dall’aggressore.

I token rubati consentono all’aggressore di accedere agli account della vittima senza richiedere una password , garantendo l’accesso a e-mail sensibili, storage cloud e altri servizi.

Una volta verificata la violazione iniziale, si osserva che Storm-2372 si sposta lateralmente all’interno delle reti compromesse inviando ulteriori e-mail di phishing dagli account delle vittime.

L’aggressore ha sfruttato anche la Graph API di Microsoft per cercare informazioni sensibili, estraendo dati utilizzando parole chiave come “password”, “admin” e “credenziali”.

Tra i recenti aggiornamenti alle tattiche del gruppo rientra l’uso dell’ID client di Microsoft Authentication Broker per registrare i dispositivi controllati dagli attori, consentendo un accesso persistente e un’ulteriore escalation.

Microsoft ha collegato Storm-2372 agli interessi dello Stato russo a causa dei suoi schemi di attacco e delle sue tecniche operative.