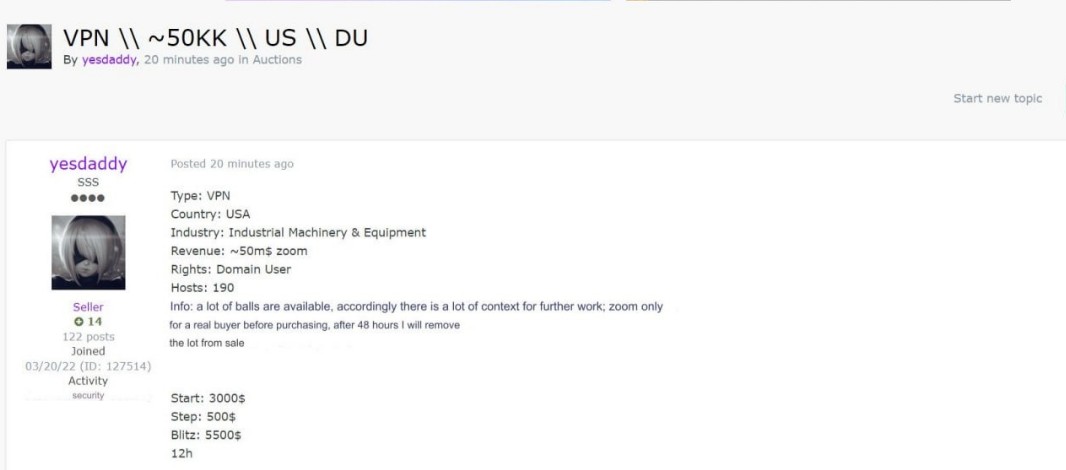

In un preoccupante annuncio apparso su XSS, un noto forum del dark web, un utente con il nome “yesdaddy” ha messo in vendita l’accesso VPN compromesso di un’azienda statunitense non identificata del settore dei macchinari e delle attrezzature industriali. Questa vendita rappresenta un grave rischio per la sicurezza informatica dell’azienda, sottolineando l’importanza di adottare misure preventive efficaci.

Il post pubblicato su XSS è molto dettagliato, fornendo informazioni precise sia sul tipo di dati offerti sia sulla modalità di vendita, che nello specifico è un’asta. L’annuncio riguarda la vendita di un accesso VPN compromesso, completo di diritti d’uso del dominio di un’azienda statunitense.

Immagine del post rinvenuto nel darkweb

L’utente “yesdaddy” ha usato l’espressione “a lot of balls are available”, il cui significato preciso non è chiaro. Questa frase potrebbe essere un termine tecnico o uno slang specifico utilizzato per indicare ulteriori elementi o risorse inclusi nell’accesso VPN venduto. Potrebbe riferirsi a dati aggiuntivi, credenziali, strumenti di hacking, o altre risorse digitali disponibili per l’acquirente.

Inoltre, l’utente ha menzionato che vi è un “contesto considerevole per ulteriori lavori”. Questo suggerisce che l’accesso VPN offerto potrebbe non essere limitato solo al semplice accesso alla rete aziendale, ma potrebbe includere anche altre possibilità o strumenti che permetterebbero all’acquirente di eseguire ulteriori attività illecite, come il monitoraggio del traffico di rete, l’accesso a dati sensibili, o altre azioni malevole.

L’utente ha inoltre dichiarato che è disponibile per una videoconferenza su Zoom con acquirenti seri prima dell’acquisto, per chiarire ulteriori dettagli. Dopo 48 ore, se non vi saranno acquirenti, il lotto verrà rimosso dalla vendita.

L’Accesso alla VPN compromessa offerta potrebbe consentire all’acquirente di controllare o monitorare il traffico di rete dell’azienda, effettuare attacchi mirati contro sistemi specifici, rubare dati sensibili, come informazioni finanziarie o segreti commerciali, disattivare o compromettere sistemi critici, condurre attività di spionaggio industriale.

Questo tipo di annuncio evidenzia un rischio significativo per le aziende, in quanto la vendita di accessi VPN compromessi può portare a gravi violazioni della sicurezza, furti di dati sensibili, e possibili danni alla reputazione aziendale. L’accesso offerto comprende diritti di dominio, il che potrebbe permettere all’acquirente di controllare o monitorare il traffico di rete, effettuare attacchi mirati, o rubare informazioni preziose. È cruciale che le aziende adottino misure di sicurezza avanzate per proteggere le proprie reti e dati sensibili. La formazione dei dipendenti sulla sicurezza informatica, l’uso di strumenti di monitoraggio della rete e la collaborazione con esperti di sicurezza possono aiutare a prevenire tali minacce.

L’annuncio di “yesdaddy” rappresenta una chiara minaccia alla sicurezza aziendale, sottolineando l’importanza di rimanere vigili e proattivi nella protezione delle risorse digitali.