Dopo la pubblicazione dei dettagli su Telegram dei militari israeliani, il gruppo Moses Staff, ha riferito di ulteriori attacchi informatici riusciti contro tre società di ingegneria israeliane.

Infatti, l’attacco è avvenuto dopo due settimane dalla pubblicazione di centinaia di dati personali dei militari israeliani sui canali darknet e Telegram.

Secondo i criminali informatici, le vittime degli attacchi sarebbero tre aziende israeliane:

- Ehud Leviathan Engineering: azienda che si occupa di strutture e di impianti, di linee ferroviarie, autostrade, metropolitane e porti;

- David Engineers: è una società di progettazione e consulenza di ingegneria strutturale, i cui uffici principali si trovano a Givat Shmuel, Israele. Lo studio è specializzato principalmente nella progettazione strutturale di edifici di varia tipologia, quali grattacieli, edifici per uffici, edifici residenziali, hotel, centri commerciali, quartieri residenziali, edifici pubblici, ecc.

- HGM Engineering: si occupa del trattamento delle acque reflue e nello smaltimento degli effluenti.

All’interno del loro canale Telegram viene riportato quanto segue:

“Abbiamo avuto accesso ai server e alla rete di computer di Ehud Leviathan Engineering & David Engineers e H.G.M Engineering. Tutte le informazioni dei progetti, mappe e immagini, lettere, contratti, nonché immagini di videoconferenze di Inc., ecc. sono nelle nostre mani. È possibile scaricare alcune di queste informazioni, tutte le informazioni relative a questa Inc. verranno rilasciate gradualmente.”

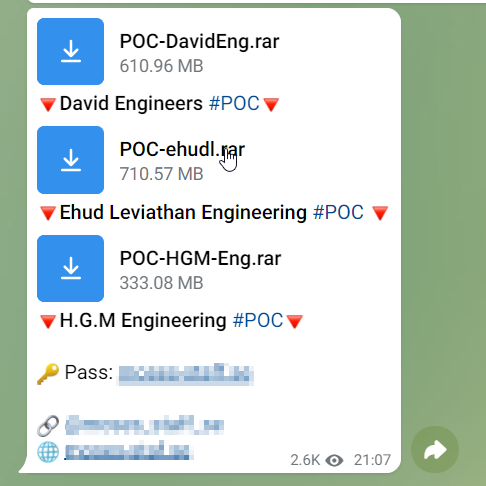

Di seguito riportiamo l’evidenza dei dati messi a disposizione sul loro canale Telegram utilizzando una password.

Dal canale Telegram di Moses Staff

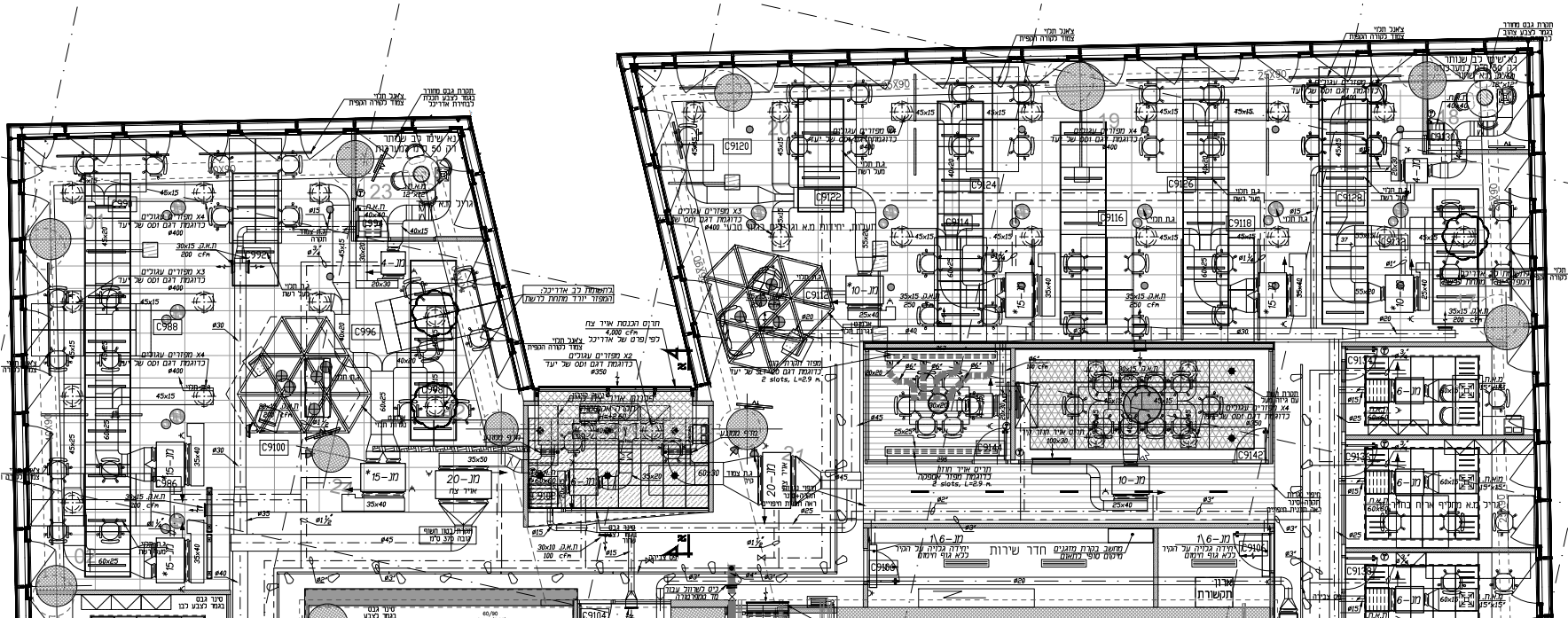

Siamo andati a vedere qualche dato e soprattutto cosa contenessero (anche se erano presenti gli screen su Telegram). I dati rubati comprendono documenti su progetti infrastrutturali, mappe, contratti, immagini, lettere e istantanee di videoconferenze.

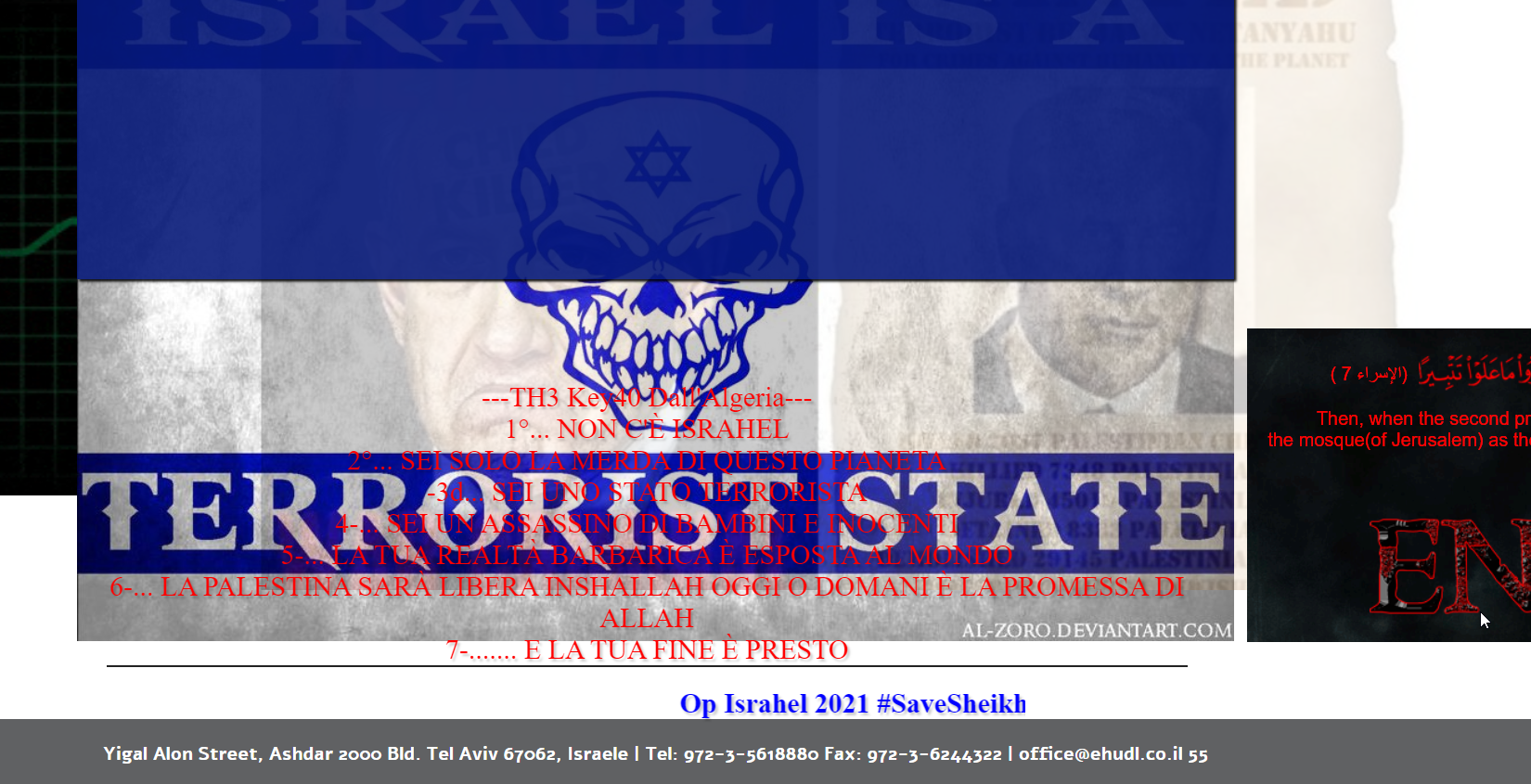

Alcuni dei file includevano gare d’appalto e altri documenti riguardanti la costruzione di un nuovo ingresso alla città di Gerusalemme. La prima delle tre aziende ha subito anche un “deface”, nella pagina “about” che riportiamo di seguito.

Il sito web di Moses Staff afferma che il gruppo ha violato un totale di oltre 165 server e 254 siti Web e ha rubato più di 11 TB di dati, inclusi documenti del servizio postale israeliano, Ministero della Difesa, file del ministro della Difesa Benny Gantz, Electron Csillag ed Epsilor.

Non è ancora chiaro se il gruppo agisca in modo indipendente o goda del sostegno di qualche stato.

La Redazione di Red Hot Cyber fornisce aggiornamenti quotidiani su

bug,

data breach e

minacce globali. Ogni contenuto è validato dalla nostra community di esperti come

Pietro Melillo,

Massimiliano Brolli,

Sandro Sana,

Olivia Terragni e

Stefano Gazzella.

Grazie alla sinergia con i nostri

Partner leader nel settore (tra cui

Accenture,

CrowdStrike,

Trend Micro e

Fortinet), trasformiamo la complessità tecnica in consapevolezza collettiva, garantendo un'informazione accurata basata sull'analisi di fonti primarie e su una rigorosa

peer-review tecnica.