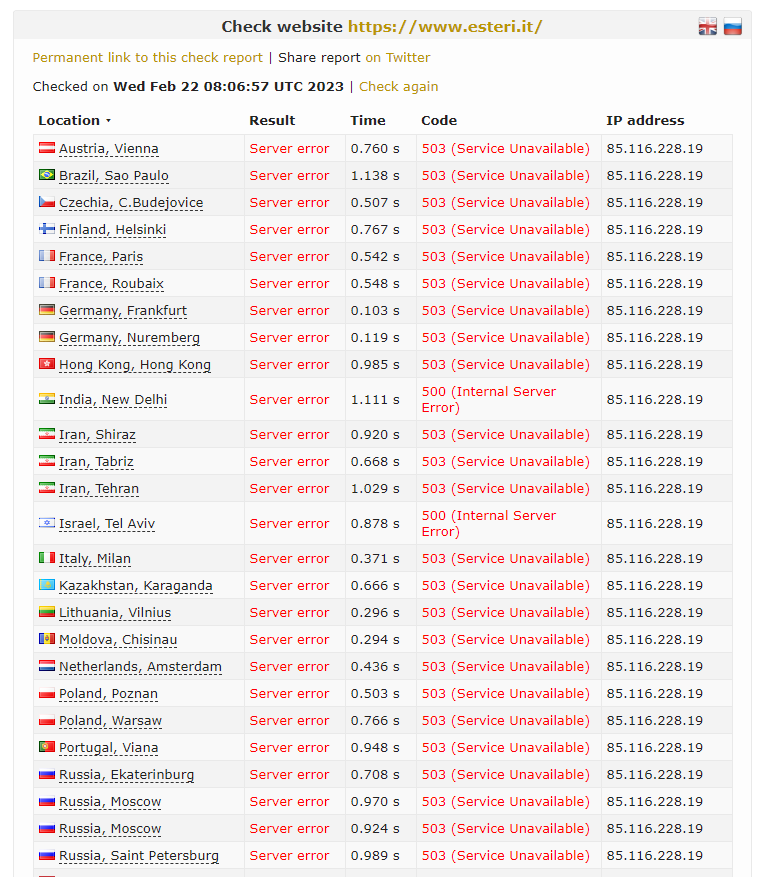

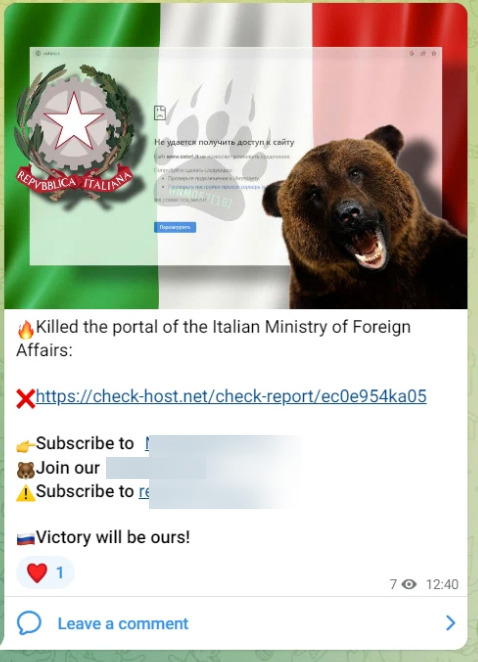

Continuano gli attacchi di Distributed Denial of Service da parte del gruppo filorusso NoName057 e poco fa è comparsa la rivendicazione del Ministero degli Esteri italiano (https://www.esteri.it).

Questo avviene dopo gli attacchi di ieri al Ministero della Difesa (ora ritornato online), al sito dei Carabinieri (al momento ancora rallentato) e al sito della banca Carige (ancora offline).

Questo genere di attacchi vengono chiamati “Slow HTTP Attack” e sono una forma di attacco DDoS (Distributed Denial of Service) in cui l’attaccante cerca di sfruttare la debolezza dei server HTTP, inviando una grande quantità di richieste HTTP parziali.

In un attacco Slow HTTP, l’attaccante invia un gran numero di richieste HTTP incomplete, mantenendo aperta la connessione con il server per un periodo di tempo molto lungo, spingendo il server a mantenere attive molte connessioni simultaneamente e occupando le risorse del server. Ciò può causare una riduzione della disponibilità del server ai normali utenti legittimi, impedendo loro di accedere alle risorse del server.

Il nome Slow HTTP deriva dal fatto che l’attacco cerca di rendere il server “lento”, rallentando la sua capacità di elaborare richieste HTTP. Gli attacchi Slow HTTP possono essere particolarmente pericolosi poiché possono essere effettuati utilizzando solo un singolo computer e richiedono relativamente poche risorse da parte dell’attaccante, ma possono causare danni significativi al server target.

In generale, un attacco DDoS (Distributed Denial of Service) è un tipo di attacco informatico in cui un grande numero di computer o dispositivi connessi a Internet (noti come botnet) inviano una grande quantità di traffico in una rete o su un sito web specifico, allo scopo di renderlo inaccessibile o di abbassarne le prestazioni.

Il risultato di un attacco DDoS è che il server o il sito web bersaglio diventa sovraccarico di richieste, in modo da non essere in grado di elaborare tutte le richieste valide, causando un rallentamento del servizio o addirittura il blocco completo dell’accesso. Ciò può causare interruzioni nei servizi online e nei siti web, causando danni finanziari, reputazionali o di altro tipo per le organizzazioni colpite.