Negli ultimi anni, il mercato globale del sequenziamento genetico è cresciuto a un ritmo allarmante. Secondo i dati della ricerca, con il progresso della tecnologia medica e la crescente domanda di medicina personalizzata, la tecnologia di sequenziamento genetico è sempre più utilizzata nella ricerca sul cancro, nella diagnosi delle malattie genetiche e nella ricerca e sviluppo di farmaci. Inoltre, anche i servizi di sequenziamento genetico di consumo come l’“analisi ancestrale” hanno mostrato una crescita esplosiva. Tuttavia, poche persone prestano attenzione ai problemi di sicurezza tecnica dietro le apparecchiature per il sequenziamento dei geni.

Recentemente, Eclypsium, la società leader mondiale nella sicurezza del firmware, ha sottolineato che il sequenziatore genetico Illumina iSeq 100, classificato al primo posto nel mercato globale, presenta seri rischi per la sicurezza del firmware. Questa scoperta ha lanciato l’allarme per l’intero settore dei dispositivi medici.

Illumina iSeq 100 è l’apparecchiatura di riferimento nel campo del sequenziamento genetico globale ed è ampiamente utilizzata nei principali laboratori di test genetici come 23andMe. Tuttavia, la ricerca di Eclypsium ha rilevato che questo dispositivo non supporta Windows Secure Boot, presentando un potenziale rischio di attacchi al firmware. Secure Boot è un meccanismo di sicurezza del sistema Windows ampiamente utilizzato dal 2012. Mira a impedire il caricamento di codice non autorizzato tramite crittografia a chiave pubblica e proteggere la sicurezza del processo di avvio del dispositivo.

In modalità operativa normale, iSeq 100 utilizza la versione 2018 del BIOS (B480AM12). Questa versione del firmware contiene vulnerabilità di sicurezza da molti anni e può essere sfruttata dagli aggressori per implementare infezioni dannose del firmware. Questa infezione viene eseguita prima dell’avvio del sistema operativo ed è difficile da rilevare o rimuovere. Inoltre, la ricerca ha anche scoperto che la funzione di protezione da lettura e scrittura del firmware del dispositivo non era abilitata e gli aggressori potevano manomettere il firmware del dispositivo a piacimento per inserire codice dannoso nel dispositivo.

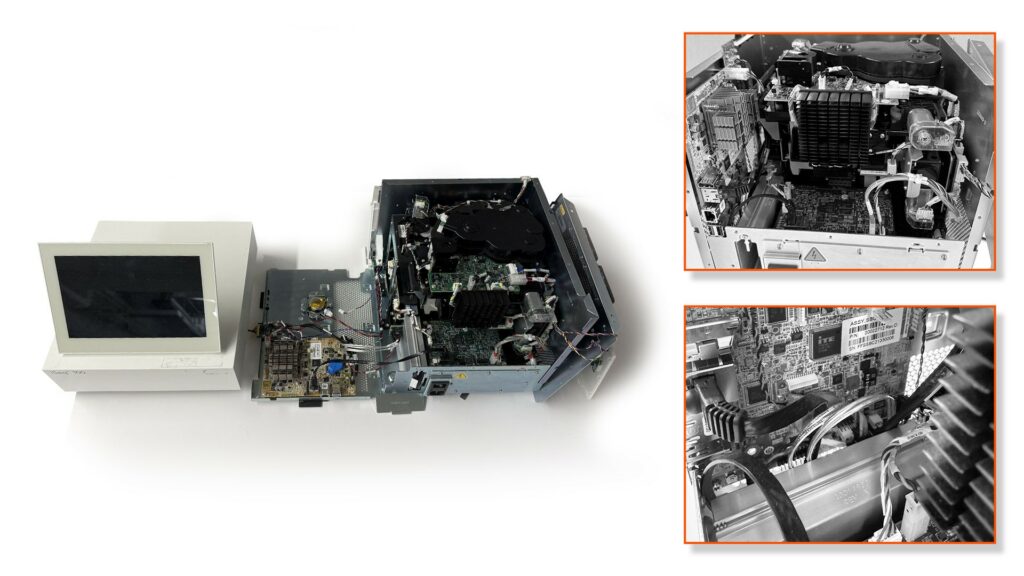

Eclypsium ha inoltre avvertito che i problemi con iSeq 100 non sono unici. Questi dispositivi utilizzano spesso piattaforme informatiche fornite da fornitori di terze parti, che possono presentare vulnerabilità di sicurezza simili. Ad esempio, la scheda madre dell’iSeq 100 è prodotta da IEI Integration Corp., un’azienda che fornisce prodotti informatici industriali e servizi ODM per dispositivi medici a diversi settori. Ciò suggerisce che vulnerabilità simili potrebbero essere diffuse in altri dispositivi medici e industriali che utilizzano schede madri simili.

Alex Bazhaniuk, chief technology officer di Eclypsium, ha dichiarato: “Molti dispositivi medici sono basati su server generici e configurazioni legacy e spesso questi dispositivi non dispongono di un avvio sicuro abilitato o in alcuni casi eseguono firmware obsoleto, a causa di complessità tecnica o problemi di costo , gli aggiornamenti del firmware sono quasi impossibili.”

Più un dispositivo medico è costoso, più gravi sono i problemi di sicurezza, perché i dispositivi costosi tendono ad avere un ciclo di vita lungo. In un istituto di ricerca medica o di produzione ad alta tecnologia, potrebbe essere in funzione un dispositivo multimilionario qualcosa come Windows XP SP1″.

Inoltre, sebbene questi costosi dispositivi medici funzionino solitamente in reti altamente isolate, non sono immuni dall’esposizione a Internet, perché con l’approfondimento della digitalizzazione medica, sempre più dispositivi medici saranno collegati alla rete locale dell’ospedale o ai servizi cloud per trasferire rapidamente i dati, il che potrebbe comportare ulteriori rischi di attacchi informatici. Sebbene le reti isolate o le reti locali virtuali (VLAN) possano ridurre alcuni rischi, una volta violato il firewall, le conseguenze saranno disastrose.