Una volta creato un malware (come nel caso di questo articolo), i #criminali #informatici devono predisporre tutto per evitare che l’utente possa accorgersi, da piccoli particolari, che stanno per essere fregati.

Ma mentre costruire una buona mail risulta semplice, l’allegato, qualora questo abbia una estensione com, exe, vbs, bat, cmd, ecc.. potrà vanificare completamente l’operazione.

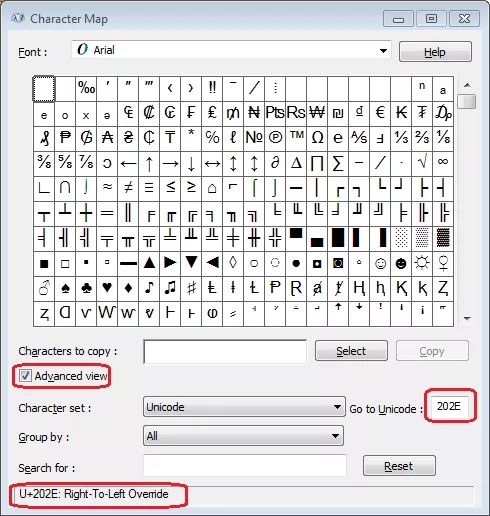

Ecco che viene in nostro aiuto la codifica 202E e la #RTLO (Right To Left Override) che consente di effettuare il “flip” di un testo mascherando l’estensione e questa tecnica risulta ancora oggi valida su tutti i sistemi operativi, compreso #Windows 10.

Infatti, utilizzando un qualsiasi strumento di mappa carattere, andando a specificare la codifica 202E e copiando il carattere blank (ovvero “”), una volta questo verrà inserito in qualsiasi porzione di testo, il testo successivo (quello alla destra del carattere blank) verrà capovolto.

Quindi un file denominato “DatingCamSgpj.exe” diventa magicamente “DatingCamSexe.jpg”.

Ovviamente, solo per scopo didattico.

#redhotcyber #cybersecurity #cybercrime #hacking

https://allhacked.com/create-a-persistent-backdoor-by-masking-it-with-the-rtlo-character/

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…