La polizia del Cheshire ha utilizzato la tecnologia dell’intelligenza artificiale per trovare il pericoloso criminale Richard Burrows, dopo 28 anni di ricerche senza successo. Il tribunale lo ha condannato a 46 anni di carcere per 97 capi d’accusa di abusi sessuali su minori.

Per diversi decenni, dalla fine degli anni ’60 fino agli anni ’90, Burrows commise reati mentre lavorava come direttore di un collegio nel Cheshire e come capo scout nelle West Midlands. Nel 1997 fuggì dal Regno Unito e molte vittime non credevano più che lo avrebbero mai ritrovato.

La storia della fuga ebbe inizio quando Burroughs non si presentò al tribunale di Chester dove avrebbe dovuto testimoniare sulle accuse. Le sue vittime si prepararono a testimoniare rivivendo l’esperienza traumatica. Secondo l’ispettrice investigativa Eleanor Atkinson, che ha condotto le indagini nel 2024, all’epoca il sospettato era addirittura pronto a essere rilasciato su cauzione. Quando la polizia è arrivata a casa sua a Birmingham, ha scoperto che l’uomo aveva venduto la sua auto poco prima della scomparsa, il che indica una fuga pianificata.

Nel corso degli anni la polizia locale ha provato diversi metodi di ricerca, finché nel 2024 non si è rivolta al servizio PimEyes. Il sistema ha trovato online le foto dell’uomo in pochi secondi, indicando la sua posizione in Thailandia. Il dettaglio decisivo era il segno distintivo sul collo di Burroughs, immortalato nelle fotografie della sua festa d’addio nel 2019. Le immagini furono pubblicate su un quotidiano di Phuket, dove si nascondeva sotto il nome di Peter Smith.

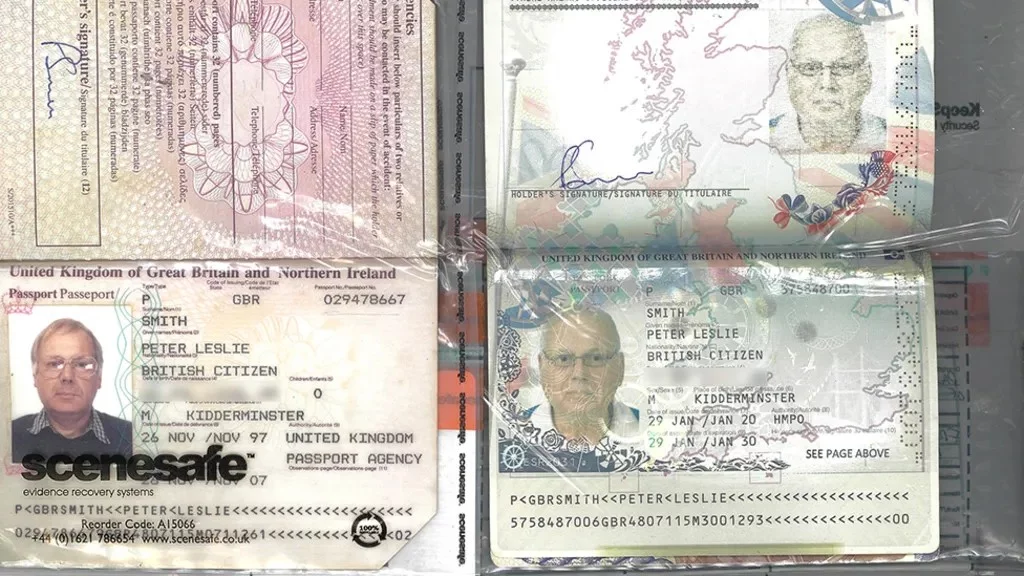

Durante le indagini è emerso che il criminale aveva utilizzato un metodo di travestimento semplice ma efficace. Negli anni Novanta ottenne un vero passaporto utilizzando non solo la sua foto, ma anche i dati del suo amico malato terminale Peter Leslie Smith. Il pedofilo viaggiava con questo documento e lo rinnovava più volte senza destare sospetti.

Il giornalista thailandese Tim Newton, che incontrava regolarmente Burrows in occasione di eventi aziendali per espatriati a Phuket, ha affermato che nessuno sospettava del suo passato: “Per noi era solo il caro vecchio Peter Smith. Nessuno conosceva nemmeno il suo vero nome. Mantenne questo segreto per tutti i 27 anni che trascorse sull’isola.”

Dopo aver iniziato la sua carriera come insegnante d’inglese, il fuggitivo si è poi dedicato al mondo dei media, lavorando nel reparto pubblicità di un’azienda proprietaria di giornali e siti web locali. I suoi superiori sostengono inoltre di non essere a conoscenza di alcun precedente penale del dipendente. Durante i suoi ultimi anni in Thailandia, Burroughs visse in un container riconvertito. Circolavano addirittura voci secondo cui fosse stato vittima di estorsori. Nei suoi appunti definì questo periodo “paradiso”, ma nel marzo 2024 tornò lui stesso nel Regno Unito, giustificando la sua decisione con il fatto che aveva “finito i soldi”. Fu lì che venne arrestato, proprio mentre stava scendendo dall’aereo.

PimEyes è una piattaforma open source per la ricerca di immagini creata otto anni fa in Polonia. Gli utenti possono scaricare una foto e vedere dove è stata pubblicata online.

Tuttavia, l’uso di tali servizi è attualmente controverso. La polizia di Londra ha già bloccato l’accesso a PimEyes sui dispositivi ufficiali, pur mantenendo attivi altri sistemi di riconoscimento facciale.