Quando si tratta di proteggere le informazioni, è meglio fare delle copie di backup. Tuttavia, valutare lo stato di salute di un’unità non è così difficile.

I dispositivi di archiviazione, e in particolare i dischi rigidi, sono i componenti più vulnerabili di un computer. Processori, RAM e altri componenti possono funzionare senza problemi per decenni, mentre queste unità si consumano abbastanza rapidamente. Anche gli SSD che non contengono parti meccaniche hanno una durata limitata. Questo è il motivo per cui acquistare un HDD o un SSD di seconda mano è una cattiva idea.

Un’unità difettosa può causare la perdita di dati. Se una scheda video bruciata minaccia solo perdite finanziarie, un disco rigido porterà portarti via per sempre delle informazioni.

Gli SSD sono particolarmente insidiosi in questo senso. Il loro stato deve essere controllato regolarmente. Questo può essere fatto in vari modi: dalle utilità standard di Windows 10 al software di terze parti.

SMART (dall’inglese Self-Monitoring, Analysis, and Reporting Technology) è una tecnologia per il monitoraggio e l’autotest dei dischi rigidi e delle unità a stato solido.

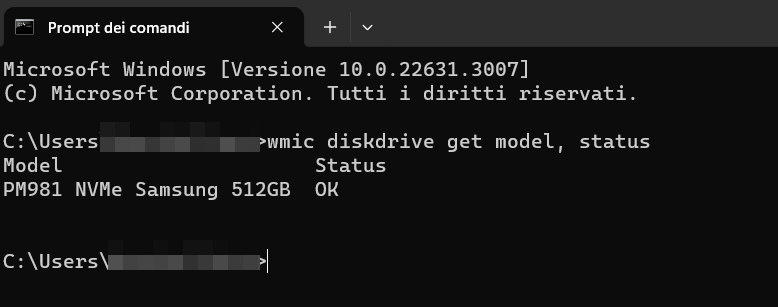

Il modo più semplice per verificare lo stato del disco è digitare “wmic diskdrive get model, status” nella riga di comando . Per aprire il prompt dei comandi, premi Win + R e inserisci CMD nella finestra che appare.

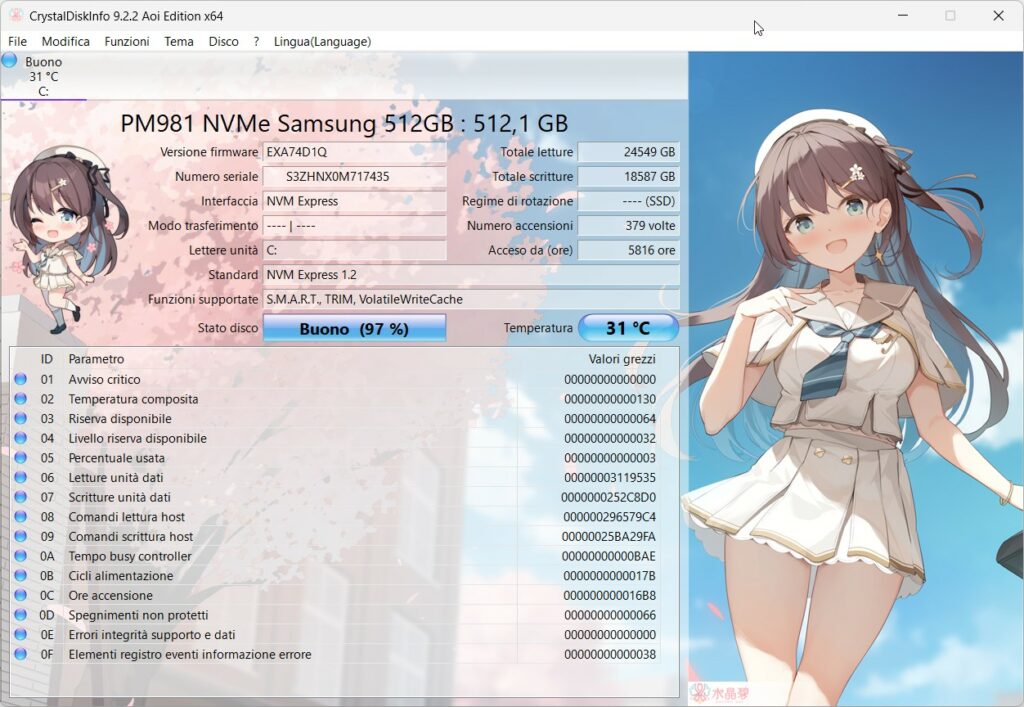

Soluzioni open source ce ne sono, come ad esempio CrystalDiskInfo il quale mostra molte più opzioni e possono venirci in aiuto. La finestra principale ha una serie di informazioni relative alla salute del disco SD. Per impostazione predefinita, il parametro viene visualizzato nel sistema di misurazione esadecimale.

Per convertire in un formato leggibile, è necessario accedere al menu “Strumenti“, quindi “Avanzate“, quindi “Valori RAW” e selezionare l’opzione 10 [DEC]. Un elenco dettagliato degli attributi si trova su Wikipedia, ma dovresti prestare attenzione ai seguenti parametri:

Il parametro più importante è il conteggio “dei “Errori integrità supporto dati”. Se la colonna ne contiene 1 o più, è meglio andare sul sicuro e non memorizzare informazioni importanti su questa unità. Un settore danneggiato di per sé non significa che il disco sia completamente inutilizzabile, ma non è un buon segno.

A seconda del produttore, gli attributi e il loro significato possono differire. Pertanto, è necessario sapere esattamente cosa significa questo o quell’indicatore nel contesto del produttore.