Trend Micro ha scoperto nuovi metodi di attacco informatico del gruppo RedCurl, che utilizza un componente Windows legittimo per eseguire comandi dannosi.

Il Program Compatibility Assistant (PCA), è un componente progettato per risolvere problemi di compatibilità con programmi legacy. Viene ora sfruttato dagli aggressori per aggirare i sistemi di sicurezza ed eseguire segretamente comandi utilizzando lo strumento come interprete della riga di comando alternativo.

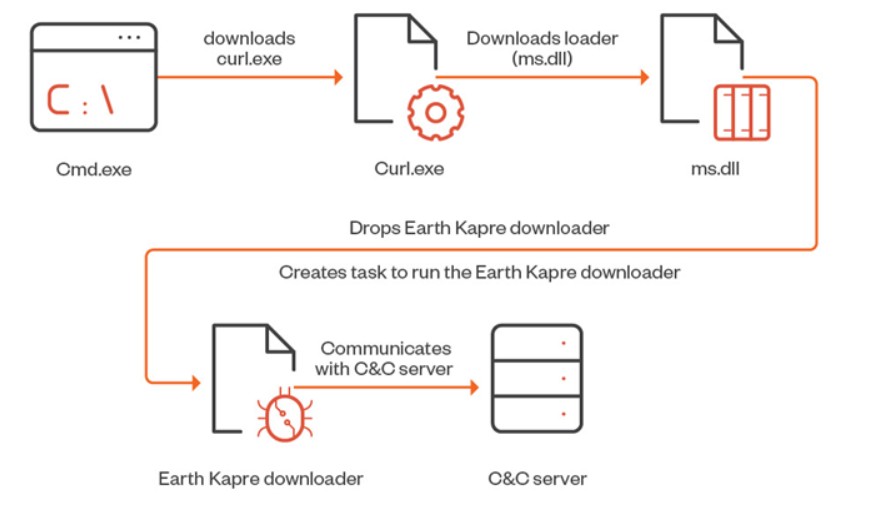

La catena di attacco RedCurl prevede l’utilizzo di e-mail di phishing con allegati ISO e IMG dannosi per attivare un processo in più fasi che inizia con il download dell’utilità curl da un server remoto, che funge quindi da canale per consegnare il downloader (ms.dll o ps. dll).

La DLL dannosa, a sua volta, utilizza la PCA per avviare un processo di download che stabilisce una connessione allo stesso dominio utilizzato da curl per scaricare il bootloader. Inoltre, i criminali informatici utilizzano il software Impacket open source per eseguire comandi non autorizzati.

Il gruppo RedCurl, attivo dal 2018 e identificato per la prima volta nel 2019, è specializzato in spionaggio informatico. Gli aggressori utilizzano strumenti unici per rubare corrispondenza aziendale, dati personali dei dipendenti e documenti legali.

Pertanto, a febbraio i ricercatori FACCT hanno identificato una nuova campagna dannosa, RedCurl, che prende di mira organizzazioni in Australia, Singapore e Hong Kong. Gli attacchi hanno colpito i settori dell’edilizia, della logistica, del trasporto aereo e dell’estrazione mineraria.