Recentemente, un presunto data leak ha coinvolto Rockstar Games, una delle più grandi case produttrici di videogiochi al mondo, famosa per titoli come Grand Theft Auto e Red Dead Redemption. Secondo quanto riportato da un utente su un forum di hacking, sono stati compromessi dati personali di membri dello staff di Rockstar Games. Questo articolo fornisce un’analisi dettagliata delle informazioni disponibili e delle implicazioni di questa violazione.

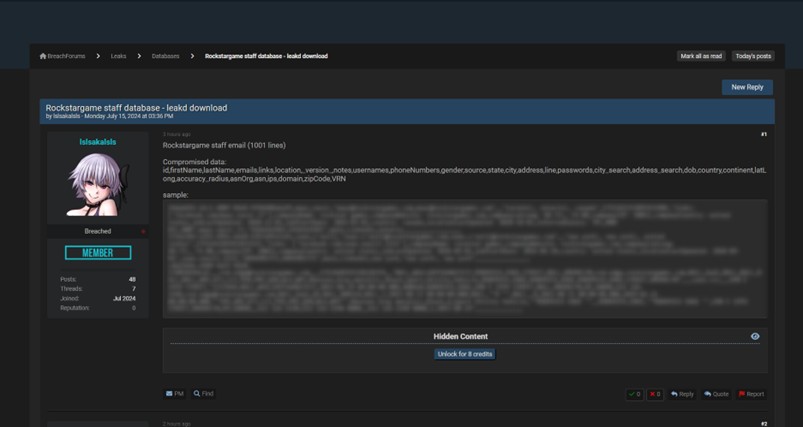

Il leak è stato segnalato da un utente con il nickname “IsIsakaisIs” su BreachForums, un noto forum di hacking. L’utente ha affermato di aver ottenuto 1001 righe di dati appartenenti allo staff di Rockstar Games. Le informazioni compromesse includono:

I dati sono stati resi disponibili per il download sul forum, ma per accedere al contenuto completo è necessario sbloccare la visualizzazione pagando 8 crediti all’interno del forum.

Al momento della stesura di questo articolo, Rockstar Games non ha rilasciato alcun comunicato stampa ufficiale riguardante questo incidente di sicurezza. Pertanto, non è possibile confermare con precisione la veridicità della violazione. La mancanza di conferme ufficiali implica che queste informazioni devono essere trattate come una fonte di intelligence piuttosto che come fatti accertati.

Se i dati risultassero autentici, la violazione potrebbe avere gravi ripercussioni per i dipendenti di Rockstar Games, inclusi rischi di phishing, furto d’identità e altre forme di attacco informatico. Le informazioni personali dettagliate, come indirizzi, numeri di telefono e dati di localizzazione, aumentano il rischio di utilizzo malevolo.

Questo presunto data leak rappresenta una potenziale grave violazione della sicurezza per Rockstar Games e i suoi dipendenti. La mancanza di una conferma ufficiale da parte dell’organizzazione lascia aperti molti interrogativi. È cruciale che Rockstar Games conduca un’indagine approfondita per determinare la portata e l’autenticità del leak e prenda misure immediate per proteggere i dati del proprio staff. Nel frattempo, i dipendenti dovrebbero essere cauti riguardo a possibili tentativi di phishing e altre minacce correlate.

Continueremo a monitorare la situazione e fornire aggiornamenti non appena saranno disponibili ulteriori informazioni.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.