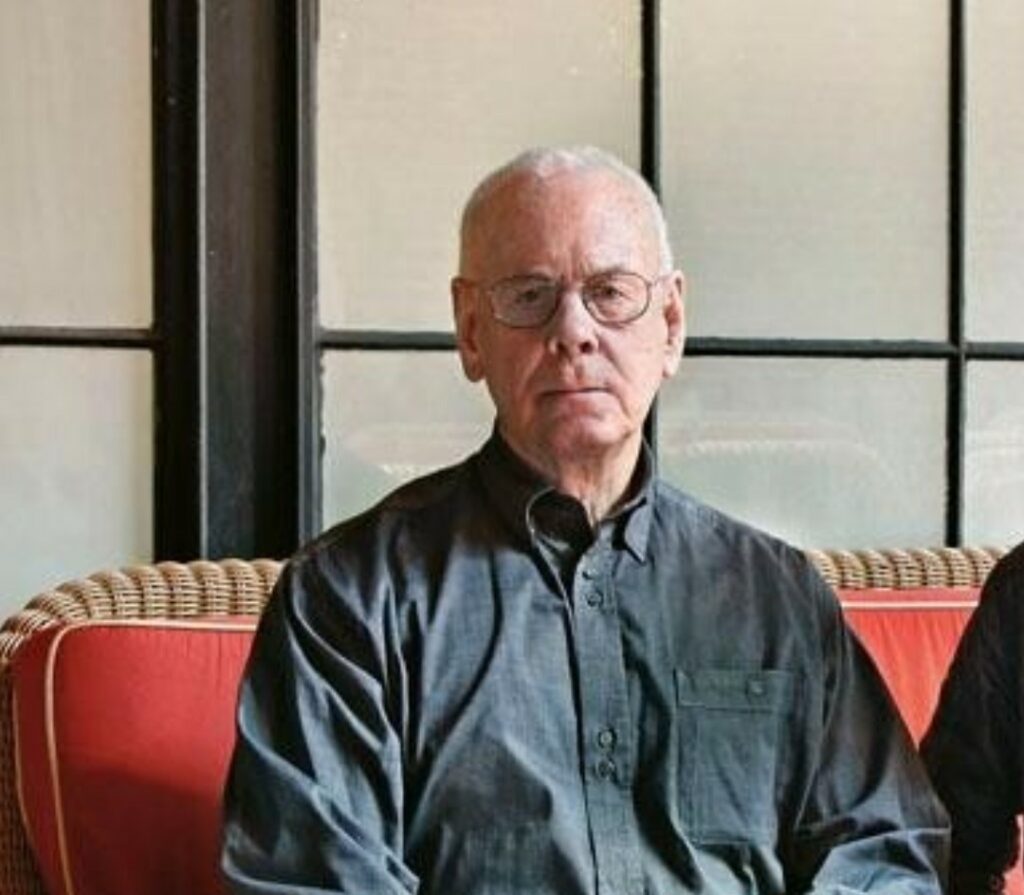

John Young, architetto newyorkese e attivista per la libertà d’informazione, è morto all’età di 87 anni.

È stato il fondatore di Cryptome, una piattaforma che ha anticipato i tempi in materia di divulgazione di documenti governativi riservati, molto prima che emergessero WikiLeaks o il caso Snowden. Dal 1996, Cryptome ha pubblicato migliaia di documenti, spesso imbarazzanti per governi e agenzie di intelligence, riguardanti sorveglianza, sicurezza nazionale e diritti civili.

Nato nel 1937, Young ha lavorato come architetto nella città di New York, ma ha trovato la sua vocazione nel combattere l’opacità governativa. Con una posizione netta contro il segreto di Stato, ha utilizzato la sua piattaforma come strumento per rompere i silenzi istituzionali. Il sito è rimasto online per oltre 25 anni, aggiornato con costanza quasi maniacale, ed è considerato un antesignano dell’attivismo informatico.

Con un approccio minimalista e privo di fronzoli, Cryptome è diventato un punto di riferimento per ricercatori, giornalisti e attivisti. Young ha spesso sfidato autorità e limiti legali, pubblicando documenti che molti consideravano troppo rischiosi da diffondere. A differenza di altri progetti simili, non ha mai chiesto donazioni né venduto merchandising, sostenendo le sue attività con mezzi propri e mantenendo una linea editoriale indipendente e radicalmente libera.

L’approccio di Young ha influenzato una generazione di informatori e attivisti digitali. Mentre altre piattaforme sono finite sotto pressione legale o mediatica, lui ha mantenuto una presenza discreta ma costante, pubblicando contenuti esplosivi senza cercare visibilità personale. Anche dopo il declino dell’attività editoriale negli ultimi anni, Cryptome è rimasto consultabile online come archivio di verità scomode.

La scomparsa di John Young segna la fine di un’epoca. È stato una figura enigmatica e inflessibile, animata da una visione radicale della trasparenza.

Con la sua opera ha sfidato il potere istituzionale e ha tracciato una via per la libertà dell’informazione in rete. La sua eredità resta viva nelle battaglie contemporanee per la trasparenza e la privacy digitale.