Gli hacker del gruppo SiegedSec hanno affermato di essere riusciti nuovamente a compromettere alcuni siti web dell’alleanza NATO. Questa volta gli aggressori affermano di aver rubato più di 3.000 file e 9 GB di dati.

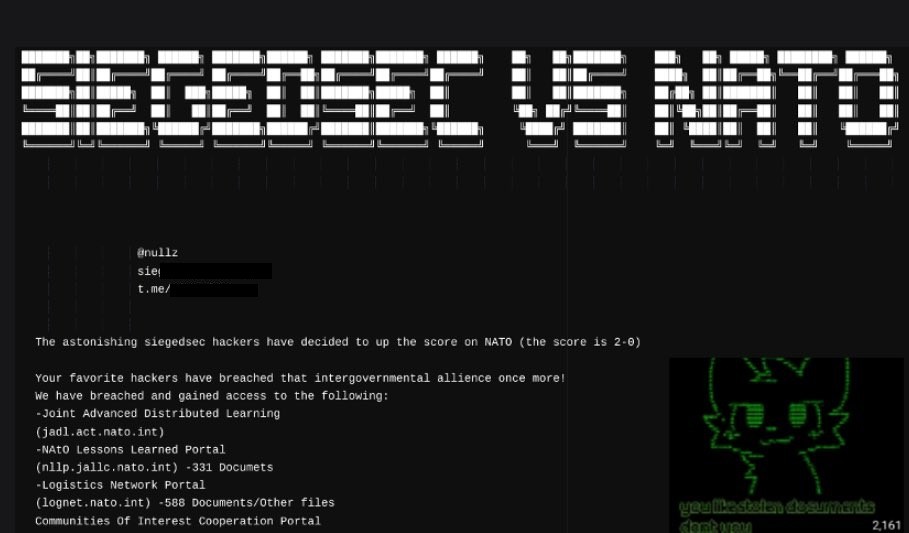

I rappresentanti di SiegedSec scrivono su X (ex Twitter) di essere riusciti ad hackerare sei portali web della NATO nello specifico:

I rappresentanti della NATO hanno confermato indirettamente ai media che l’attacco è effettivamente avvenuto riportando quanto segue: “La NATO affronta costantemente le minacce informatiche e prende sul serio la sicurezza informatica. Gli esperti informatici della NATO stanno affrontando gli incidenti che hanno interessato alcuni siti NATO non classificati. Sono state adottate ulteriori misure di sicurezza informatica. Le missioni, le operazioni e gli schieramenti della NATO non sono stati influenzati da questo attacco“.

Il gruppo SiegedSec, i cui membri si definiscono hacktivisti, attacca regolarmente le organizzazioni governative con le cui politiche non sono d’accordo.

Secondo gli specialisti della sicurezza informatica, SiegedSec non ha alcuna motivazione finanziaria. Ad esempio, all’inizio di quest’anno, il gruppo ha annunciato l’hacking della società di sviluppo Atlassian, dopo di che ha pubblicato i dati di migliaia di dipendenti, indirizzi e-mail, numeri di telefono, nomi e molto altro. Ciò significa che gli aggressori sono più interessati a divulgare i dati rubati o semplicemente a divertirsi in questo modo.

Il gruppo spesso sfrutta il caos che segue tali fughe di notizie per fare una dichiarazione.

Anche questa volta gli aggressori hanno pubblicato sul loro canale Telegram un collegamento a file presumibilmente rubati alla NATO e hanno commentato: “Gli incredibili hacker Siegedsec hanno attaccato di nuovo la NATO!!1!!!. NATO: 0. Siegedsec: 2.”

Questo modo di comunicare è tipico dell’hacktivismo dove la “platealità” è essenziale per divulgare le azioni svolte.

Questo è il secondo attacco alla NATO da parte di SiegedSec. Quest’estate il gruppo aveva già annunciato la compromissione del portale di cooperazione COI e il furto di dati. Successivamente gli esperti della società CloudSEK hanno studiato i dati pubblicati da SiegedSec e hanno riferito che la dimensione totale dei file è di 845 MB e contengono circa 8.000 righe di informazioni riservate sugli utenti, documenti non classificati e dati di accesso all’account.

Poi gli hacker hanno riferito che l’hacking del portale della NATO non era legato alla politica o ad un’operazione militare speciale, ma era “un attacco di ritorsione contro i paesi della NATO per i loro attacchi ai diritti umani (ed è anche divertente far trapelare documenti ^w^). “