SniperPhish è un nuovo toolkit di phishing open source all-in-one che penetration tester e altri professionisti di sicurezza informatica potranno utilizzare per eseguire campagne di spear phishing basate su web e sulle e-mail.

“L’idea di sviluppare SniperPhish mi è venuta in un periodo durante il quale l’azienda con cui ho lavorato in precedenza ha svolto delle valutazioni di ingegneria sociale. La maggior parte della valutazione includeva campagne di phishing, il che significa creare e ospitare siti Web di phishing e creare campagne di posta elettronica. Gli strumenti disponibili avevano alcune limitazioni e non erano molto efficaci nel tracciare simultaneamente i dati dalle e-mail e dai siti web di phishing”

Advertising

ha detto il consulente per la sicurezza Gem George, il creatore dello strumento SniperPhish.

“Ad esempio, il cliente non voleva che acquisissimo le password degli utenti inviate al sito di phishing. Per ogni progetto, ci è stato richiesto di monitorare i dati sui siti Web di phishing. Inoltre, i dati acquisiti da questo sito web dovevano essere mappati alla campagna di posta, il che richiedeva tempo e spesso causava errori”.

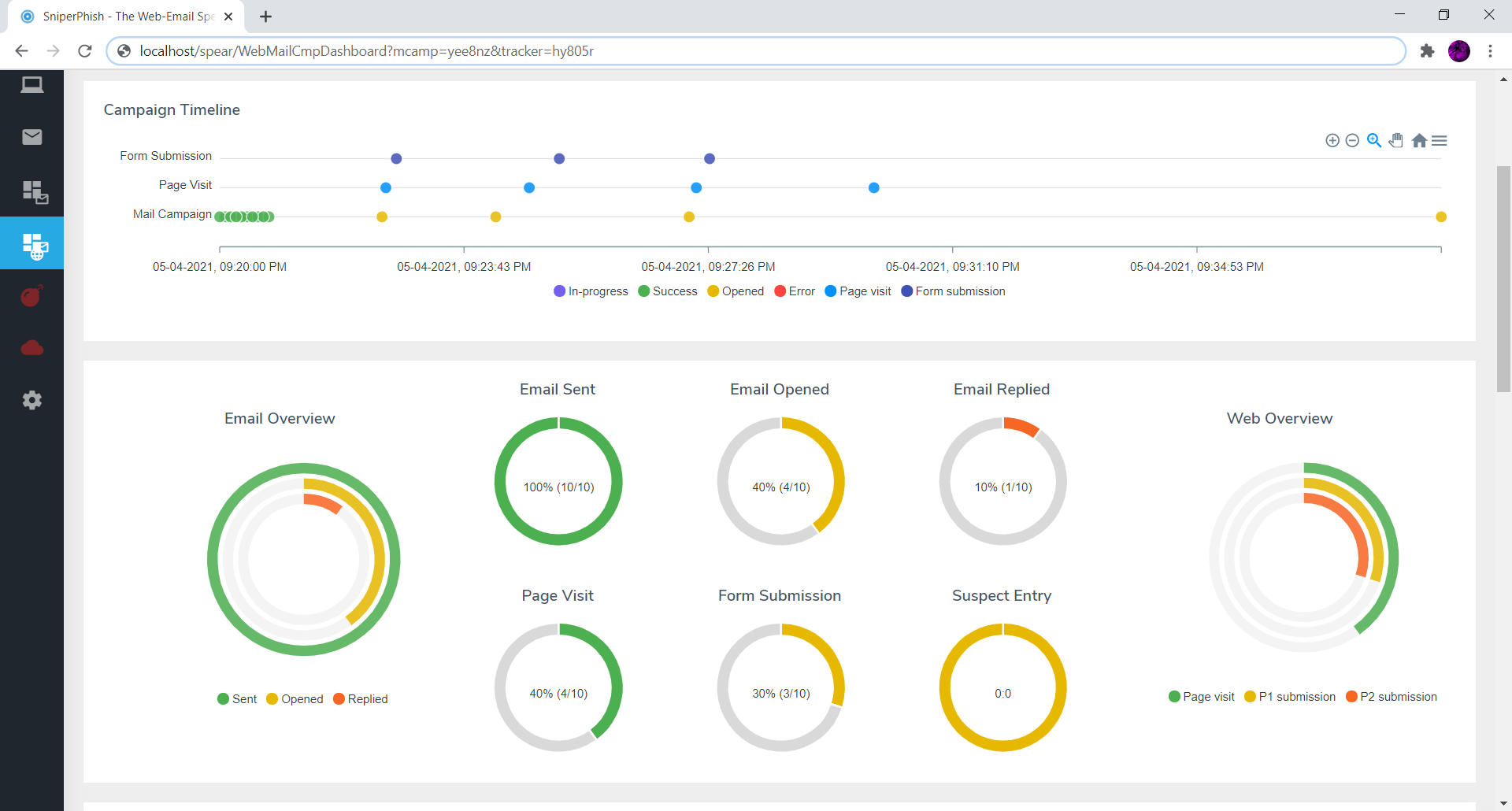

SniperPhish può creare e programmare campagne e-mail di phishing, creare codice tracker web e e-mail, creare immagini tracker personalizzate, combinare siti di phishing con campagne e-mail per il monitoraggio, tenere traccia delle risposte a messaggi di phishing, generare report e altro ancora.

Al momento, i suoi principali limiti sono l’assenza di un’API e una maggiore varietà di moduli che supportano i payload di phishing, ma sembra essere un ottimo prodotto open source.

Gem sta attualmente lavorando a un’opzione di miglioramento per ripristinare e riprendere la campagna se si arresta in modo anomalo a causa di errori del servizio o del server, e aggiungerà il supporto per gli inviti da calendario e ulteriore documentazione dello strumento.

SniperPhish attualmente supporta le piattaforme Windows e Linux.

Per chi fosse interessato a saperne di più, Gem presenterà e dimostrerà SniperPhish al Black Hat Asia 2021 Arsenal all’inizio di maggio.

Fonti

https://github.com/GemGeorge/SniperPhish

https://www.helpnetsecurity.com/2021/04/26/sniperphish-phishing-toolkit/