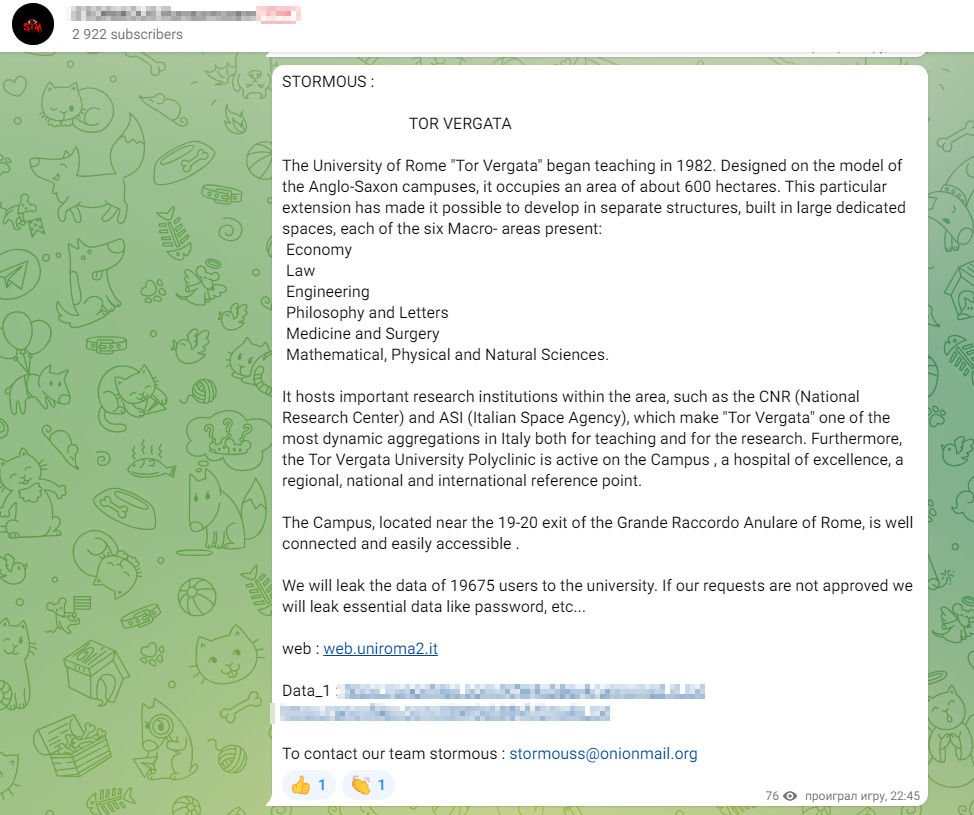

Con un post pubblicato pochi minuti fa sul canale Telegram da parte della cybergang Stormous, viene riportato la presunta violazione delle infrastrutture IT dell’università di Roma TOR VERGATA.

Nella nota riportata dalla cybergang, oltre a descrivere le attività dell’università, viene riportata una frase inquietante che riportiamo di seguito:

“Divulgheremo all’università i dati di 19675 utenti. Se le nostre richieste non verranno approvate, perderemo dati essenziali come password, ecc…”

Advertising

In sintesi, i criminali informatici stanno dicendo che hanno in mano una lista di quasi 20.000 studenti e che se l’università non acconsentirà alle loro richieste di denaro, i dati verranno pubblicati o messi in vendita nelle underground.

Tutto quanto risulta da attenzionare e da analizzare bene, pertanto attendiamo un comunicato stampa da parte dell’ateneo, in modo da comprendere il reale impatto inflitto dal presunto hack.

Gli attacchi del gruppo ransomware STORMOUS in passato sono stati etichettati come “operazioni scavenger”. In sicurezza informatica, queste operazioni vengono eseguite prendendo di mira aziende i cui dati sono stati trapelati in precedenza da un altro attore di minacce.

E’ anche vero che le recenti violazioni conosciute relative a TOR VERGATA, sono incentrate sulle ricerche sul Covid 19, come avvenuto il 4 settembre del 2020 e in quel caso non si è parlato di dati degli studenti.

Di seguito riportiamo il messaggio integrale apparso sul canale del gruppo criminale

The University of Rome "Tor Vergata" began teaching in 1982. Designed on the model of the Anglo-Saxon campuses, it occupies an area of about 600 hectares. This particular extension has made it possible to develop in separate structures, built in large dedicated spaces, each of the six Macro- areas present: Economy, Law, Engineering, Philosophy and Letters, Medicine and Surgery, Mathematical, Physical and Natural Sciences.

It hosts important research institutions within the area, such as the CNR (National Research Center) and ASI (Italian Space Agency), which make "Tor Vergata" one of the most dynamic aggregations in Italy both for teaching and for the research. Furthermore, the Tor Vergata University Polyclinic is active on the Campus , a hospital of excellence, a regional, national and international reference point.

The Campus, located near the 19-20 exit of the Grande Raccordo Anulare of Rome, is well connected and easily accessible .

We will leak the data of 19675 users to the university. If our requests are not approved we will leak essential data like password, etc...

web : web.uniroma2.it

Data_1 : https://anonfiles.com/*************_txt

https://anonfiles.com/************txt

To contact our team stormous : ***********@onionmail.org

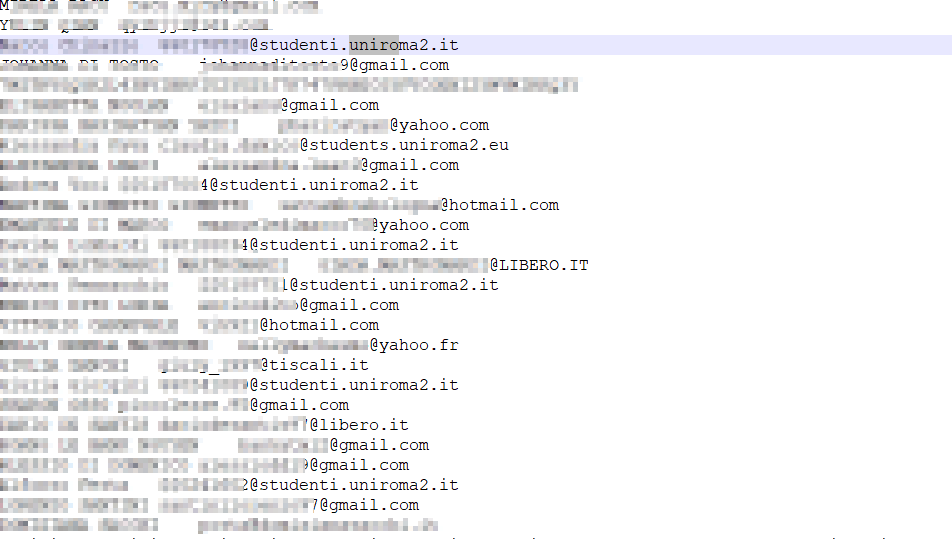

La Gang nel post fornisce anche un samples scaricabile da Anonfiles dal nome “uniroma2.it.txt” dal peso di 3,66MB. All’interno sono presenti diversi record in varie forme dove vengono mostrati i nomi e i cognomi dei presunti studenti e le loro mail con le loro matricole.

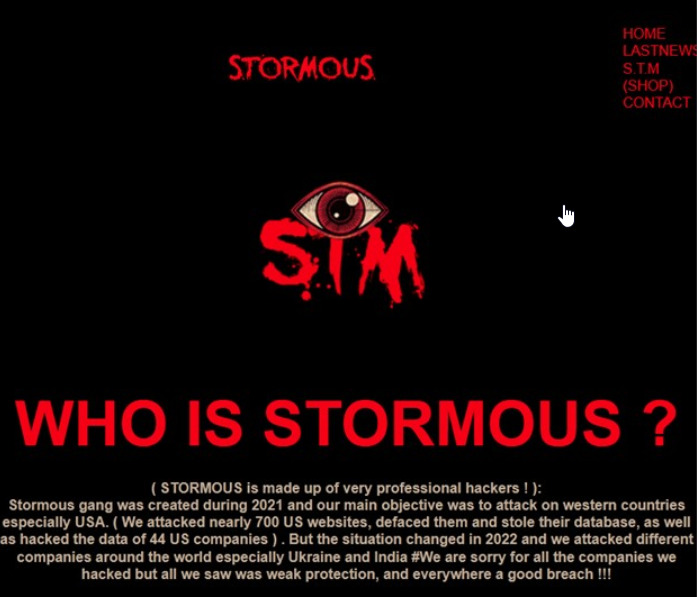

Ricordiamo che Stormous, potrebbe aver iniziato ad operare già a metà del 2021. Pubblicò una dichiarazione di intenti in cui affermava che il suo obiettivo è attaccare obiettivi negli Stati Uniti e in altre nazioni occidentali.

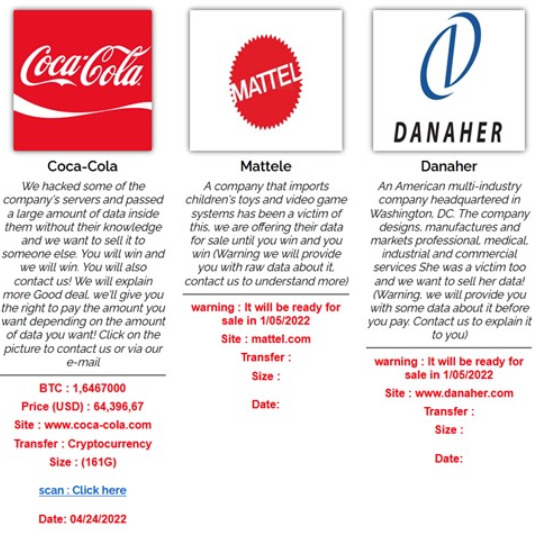

Il gruppo comunica attraverso un canale Telegram. Sebbene il gruppo si identifichi come un gruppo ransomware, non opera come Ransomware-as-a-Service (RaaS) e non è noto quale tipo di ransomware possa utilizzare nelle loro campagne. Il gruppo STORMOUS è venuto alla ribalta con l’attacco alla Epic Games e alla Coca Cola.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Nel caso in cui l’università voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo sulle nostre pagine per dare risalto alla questione in relazione alle fonti pubbliche rilevate nelle underground.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.