Nel 2020, il codice sorgente di Windows XP è trapelato online attraverso una pubblicazione su 4chan. Sebbene non fosse completo al 100%, era abbastanza esteso da permettere a diversi sviluppatori indipendenti di ricostruirlo e compilarlo. Tra questi, un utente conosciuto con il nickname NCD è riuscito nell’impresa e ha pubblicato un video su YouTube che mostrava Windows XP in esecuzione da una build ottenuta proprio da quel codice. Microsoft è intervenuta facendo rimuovere il video, ma senza procedere con azioni legali pesanti.

Il codice, una volta ricompilato, ha suscitato grande curiosità nella comunità informatica. Non tanto per il valore pratico del sistema operativo in sé, ormai obsoleto, quanto per la possibilità di vedere “dentro” uno dei software più iconici della storia di Microsoft. La possibilità di studiare come erano scritte certe funzioni, l’organizzazione interna dei file, e gli approcci alla sicurezza adottati all’epoca, ha spinto molti appassionati e sviluppatori a esplorarne ogni angolo.

Un’analisi dettagliata di questo codice è stata recentemente condotta da ricercatori del collettivo Enferman, che hanno scavato tra milioni di righe alla ricerca di commenti curiosi, battute interne e frustrazioni degli sviluppatori. Il risultato è stato condiviso in un video su YouTube, disponibile qui: https://www.youtube.com/watch?v=nnt5_qWX0eg, e anticipato con alcuni highlight sul profilo X di Enderman: https://x.com/endermanch/status/1923044299186339970.

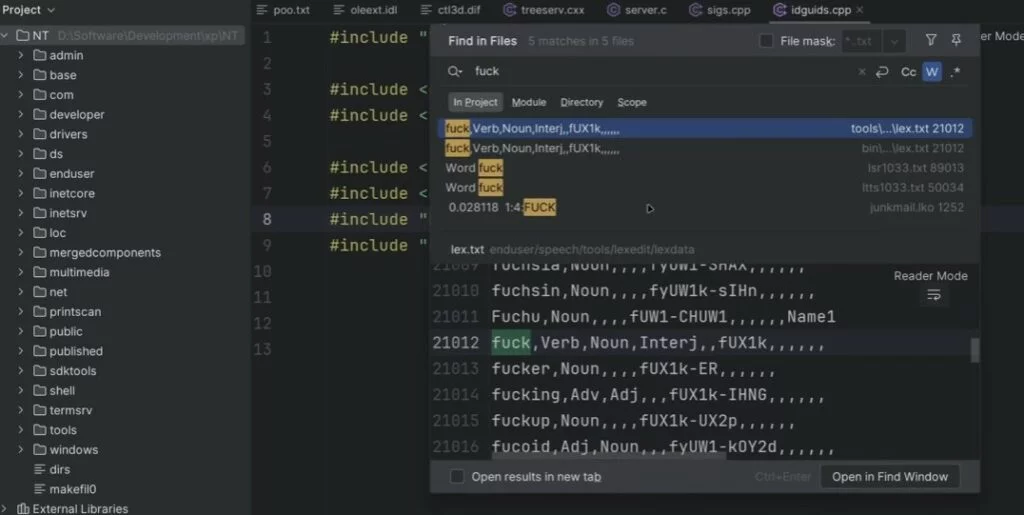

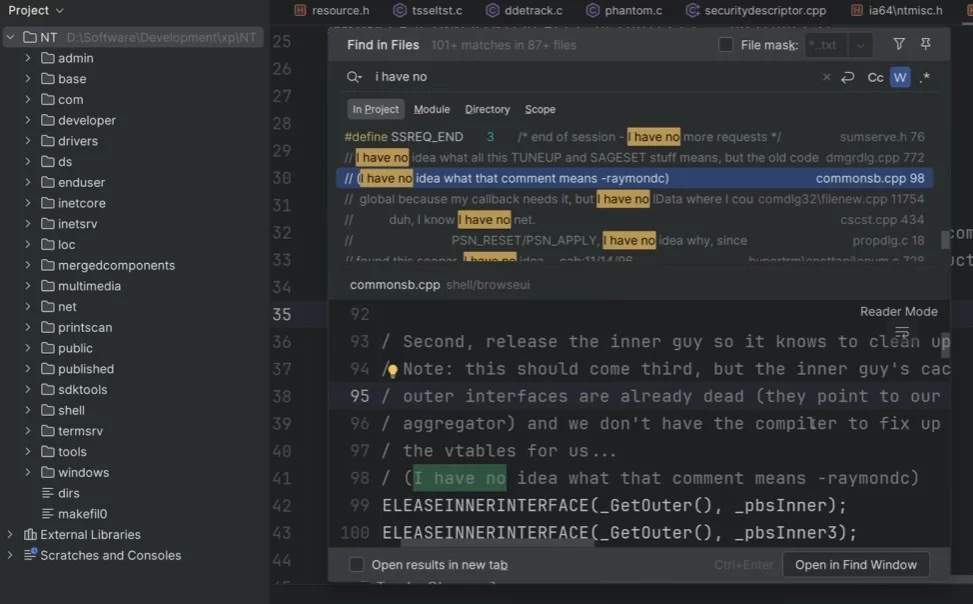

Uno degli aspetti più affascinanti del lavoro di Enferman è stato proprio l’approccio di “archeologia del codice”. Analizzando stringhe testuali come “fuck”, “shit”, o “wtf”, hanno individuato decine di commenti sarcastici o rabbiosi nascosti nel codice, che offrivano uno spaccato molto umano del processo di sviluppo.

Alcuni sviluppatori lasciavano note del tipo: // fuck this crap accanto a funzioni particolarmente complicate, oppure // TODO: understand this magic before we ship, a dimostrazione di quanto fosse a volte difficile padroneggiare interamente il sistema.

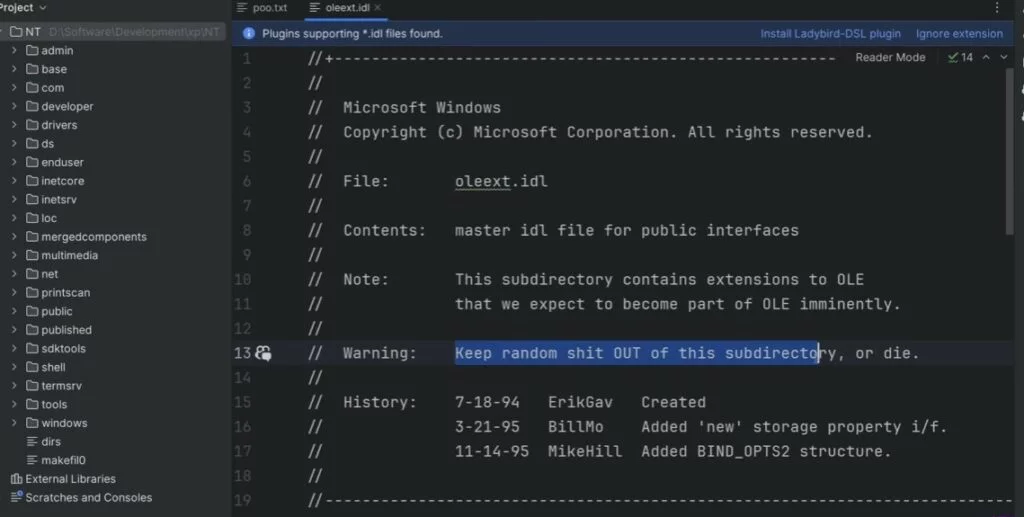

Altri commenti emersi dalla ricerca includevano battute interne tra colleghi, riferimenti a problemi hardware dell’epoca, e addirittura frasi rivolte agli utenti più frustranti, come // don’t blame us if this breaks again. Questi frammenti sono vere e proprie gemme nascoste che raccontano la storia viva di un software non solo come prodotto tecnico, ma come risultato del lavoro – e delle emozioni – di decine di persone.

L’analisi di Enferman ha il pregio di restituire un’immagine più autentica dello sviluppo software nei primi anni 2000, prima che ogni riga di codice fosse filtrata da processi legali, QA e comunicazione aziendale. È anche un promemoria del fatto che, dietro ogni sistema operativo, si nasconde una fitta rete di decisioni, compromessi, intuizioni geniali e inevitabili frustrazioni umane.