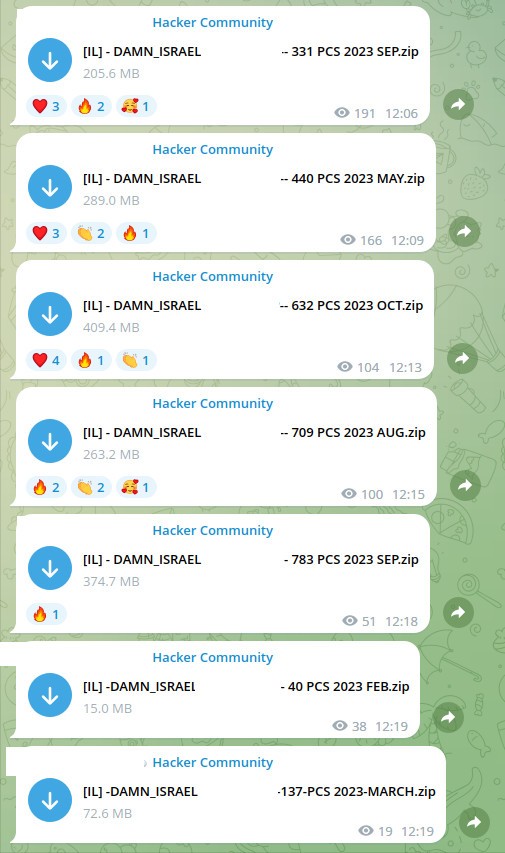

Su un canale Telegram di una gang cybercriminale sono stati pubblicati archivi contenenti dati e credenziali di oltre 4000 cittadini israeliani esfiltrati da infostealer.

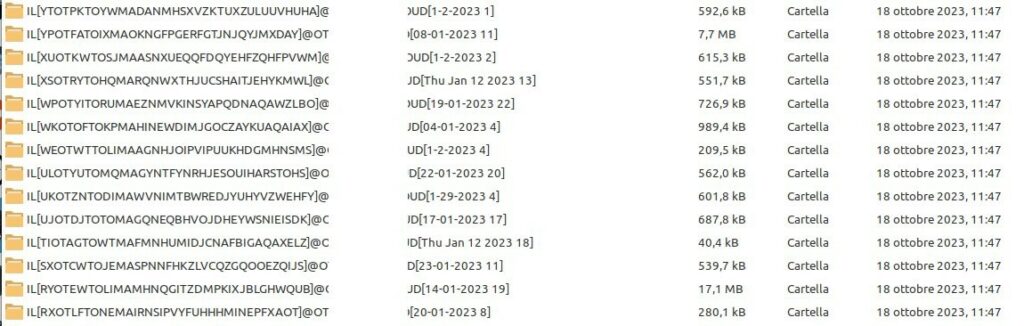

Il massiccio leak, il cui nome degli archivi (“DAMN_ISRAEL“) sembra evidenziare precisi scopi politici, consiste nella pubblicazione di 16 archivi .zip contenenti un totale di 4224 cartelle contenenti i log, informazioni e credenziali esfiltrati dagli infostealer da altrettante vittime.

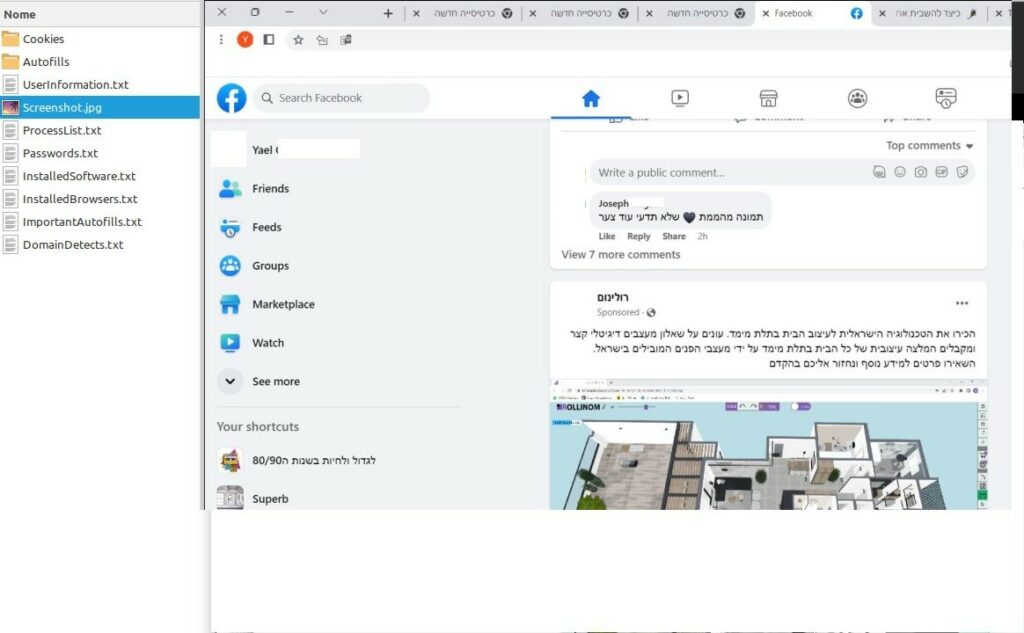

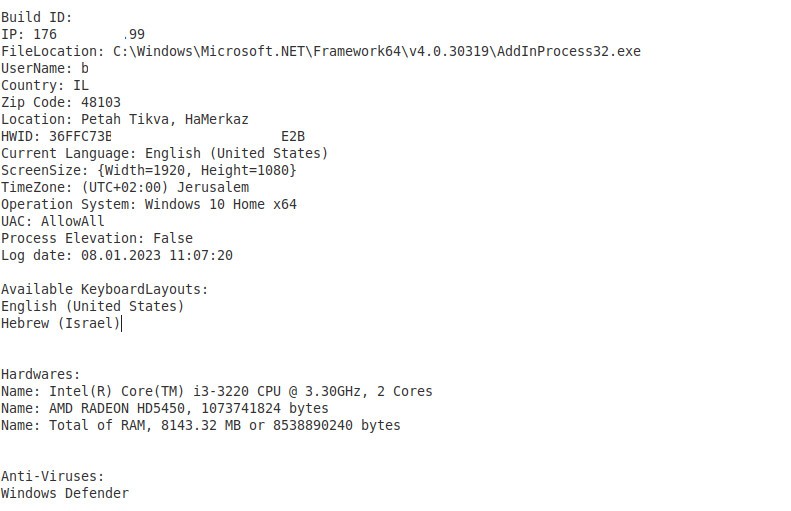

Parliamo di password, cookies, screenshot dei desktop, informazioni del sistema colpito e altro.

Comprese informazioni dettagliate sul sistema bersaglio, tra cui l’IP, le caratteristiche dell’hardware ed eventuali sistemi antivirus installati.

Tra le credenziali, anche potenziali accessi a sistemi istituzionali.

Ennesimo esempio di come la cybersicurezza sia entrata a pieno titolo tra gli strumenti offensivi (e difensivi) di un conflitto e di come i sistemi informatici, con la loro diffusione e presenza in ormai ogni aspetto della nostra quotidianità e società, rappresentino un elemento di criticità da difendere con sempre maggiore attenzione.

Gli infostealer si stanno dimostrando, negli ultimi periodi, strumenti di offesa sempre più efficaci e precursori di attacchi potenzialmente ben più gravi (come i ransomware), anche attraverso la compromissione di credenziali valide usate dagli utenti dei sistemi istituzionali.

Il corretto uso degli strumenti informatici e la consapevolezza dei rischi rappresentano elementi critici che assumono ancora maggiore rilevanza in situazioni di conflitto.