La privacy è un elemento portante della nostra vita digitale e l’anonimato consente di tutelare questo diritto.

Ma è anche vero che anonimato e assenza di controllo, genera un cocktail esplosivo nel quale droga, cybercrime, pedo pornografia, armi e qualsiasi cosa di illegale, può dilagare in modo incontrollato.

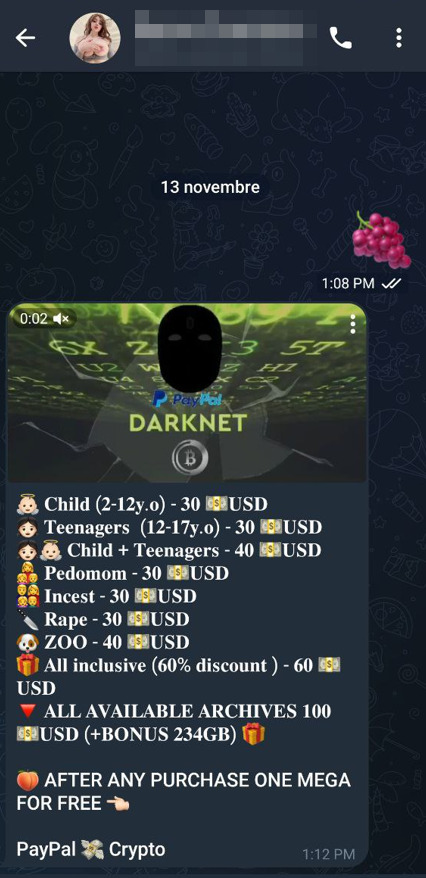

Si tratta dei nuovi mostri con i quali dobbiamo fare a che fare ogni giorno e Telegram è divenuto una parte del darkweb, dove criminali di ogni genere e natura mettono in vendita i loro servizi illegali tutelati appunto dalla privacy e dall’anonimato reso possibile grazie ad una scarsa o assente moderazione.

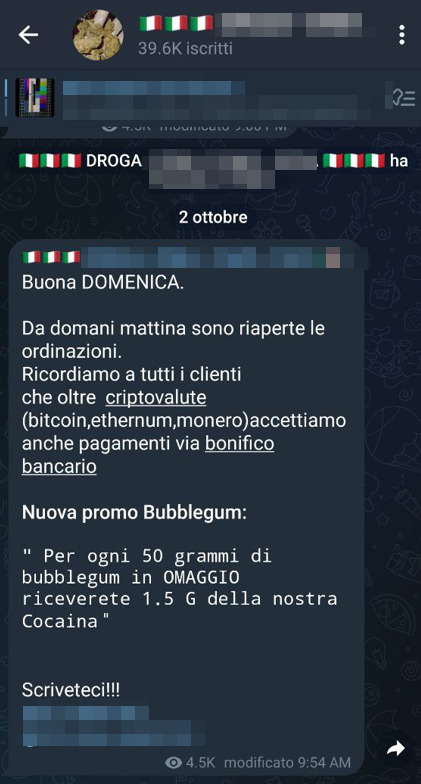

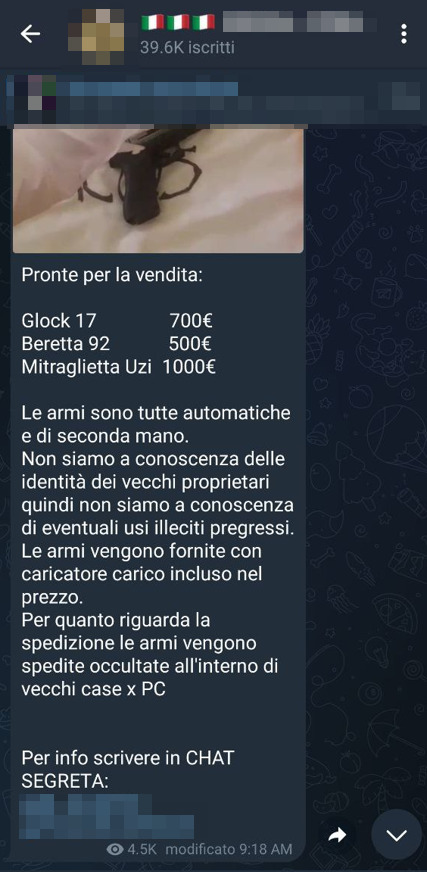

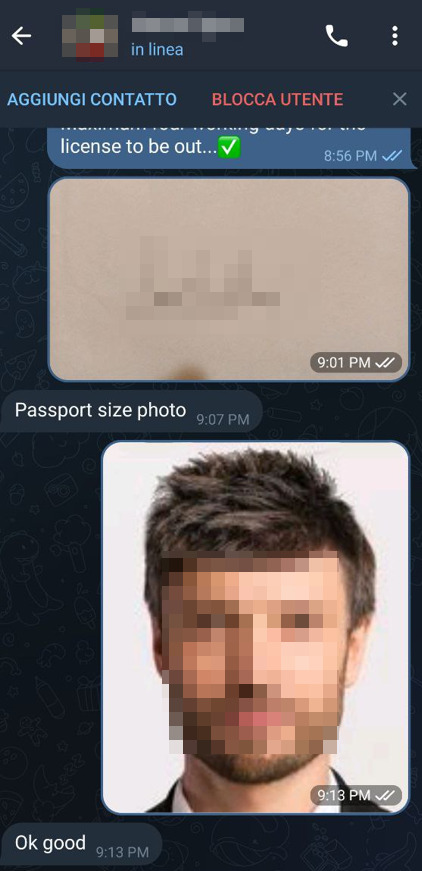

Con una mail arrivata in redazione, il gruppo Areare (4r34r3) ha effettuato una analisi sui canali Telegram e ha rilevato la presenza di una serie di mercati underground italiani, i quali vendono diverse tipologie di merci illegali come armi, droga, soldi falsi e pedo pornografia.

Si tratta di 72 tra market, canali e bot identificati con 57 amministratori, dei quali 5 canali di pedo pornografia gestiti da 3 amministratori. Quasi tutti i gruppi identificati sono italiani, altri russi e di altre nazioni.

Si tratta di una lista molto lunga, dove alcuni canali hanno oltre 40.000 follower, sui quali vengono pubblicate costantemente delle offerte illegali di merce in vendita.

Ora occorre una riflessione su quale sia il giusto compromesso tra controllo e anonimato, in quanto siamo tutti d’accordo che Facebook e Google non vanno bene, ma non va bene neanche Telegram.

In questo periodo, la logica che sta prendendo sempre più piede è la decentralizzazione. Partita agli occhi del pubblico dal vecchio P2P, passando per la rete TOR e le blockchain, fino ad arrivare a Mastodon e alla rete RUNET, dove per quest’ultima la sua l’alba non promette nulla di buono.

Sul discorso moderazione se n’è parlato a lungo, anche di organi indipendenti di controllo che abbiano lo scopo di definire delle regole nei processi di moderazione.

Infatti Facebook, visto il numero di 2 miliardi di utenti sulla sua piattaforma, creò un organismo deputato a questo nel 2021, ovvero l’Oversight Board, una sorta di “autogoverno della piattaforma”.

Tale organismo “indipendente” prende delle decisioni sulla moderazione dei contenuti sulle piattaforme di proprietà di Meta quali Facebook e Instagram.

Premesso che dove ci sono i miliardi, vengono catalizzati gli interessi e il male del mondo e che dopo solo 2 anni, l’organizzazione è stata oggetto di speculazioni e copertura mediatica sin dal suo primo annuncio, tale modello da affinare, gestito dalla comunità europea, potrebbe essere una condizione per quei social network che vogliono operare all’interno del territorio e superano una determinata fascia di diffusione all’interno dell’Europa.

Ma se doveste dire a vostro figlio in quale social network registrarsi, sinceramente oggi, quale consigliereste?