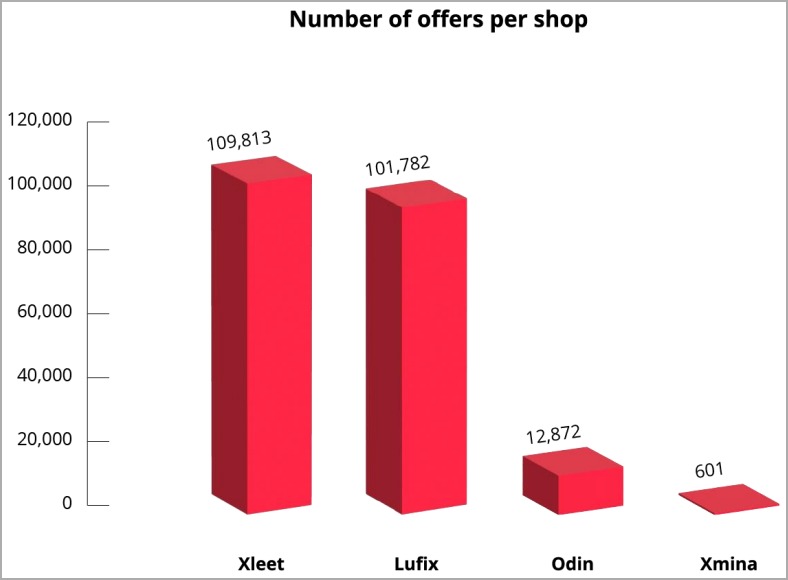

Gli analisti di KELA riferiscono che ci sono almeno 225.000 account di posta elettronica in vendita sul dark web. Allo stesso tempo, puoi acquistare l’accesso alla posta aziendale rubata per soli 2 dollari e le principali “esigenze” dei criminali informatici sono coperte da pochi mercati (Xleet, Lufix, Odin, Xmina).

Xleet e Lufix sono i più grandi negozi che vendono l’accesso alla posta elettronica, affermano i ricercatori, ciascuno con oltre 100.000 account compromessi in vendita.

Il costo di tali accessi varia dai 2 ai 30 dollari (e oltre per organizzazioni particolarmente “interessanti”).

Di norma, gli account vengono rubati tramite attacchi di forza bruta o di credential stuffing, ovvero la sostituzione di credenziali precedentemente rubate tramite phishing o acquistate da altri criminali informatici.

Gli hacker utilizzano l’accesso ottenuto alle caselle di posta aziendali per attacchi mirati, tra cui spear phishing, social engineering (finalizzato a una penetrazione più profonda nella rete) e attacchi BEC (Business Email Compromise).

Il rapporto KELA afferma che le vendite sul mercato nero dell’accesso alla posta elettronica aziendale è una “sfera” stabile ormai da diversi anni e che gli aggressori su tutti i principali forum di hacking vendono da tempo Combo di accesso alla posta elettronica.

Ad esempio, gli operatori del ransomware Everest hanno recentemente offerto l’accesso alle caselle di posta di un’azienda di produzione aerospaziale per 15.000 dollari.

Tuttavia, tali vendite comportano un noioso processo di negoziazione con il venditore, sono associate a determinati rischi e la validità dei dati è spesso messa in discussione.

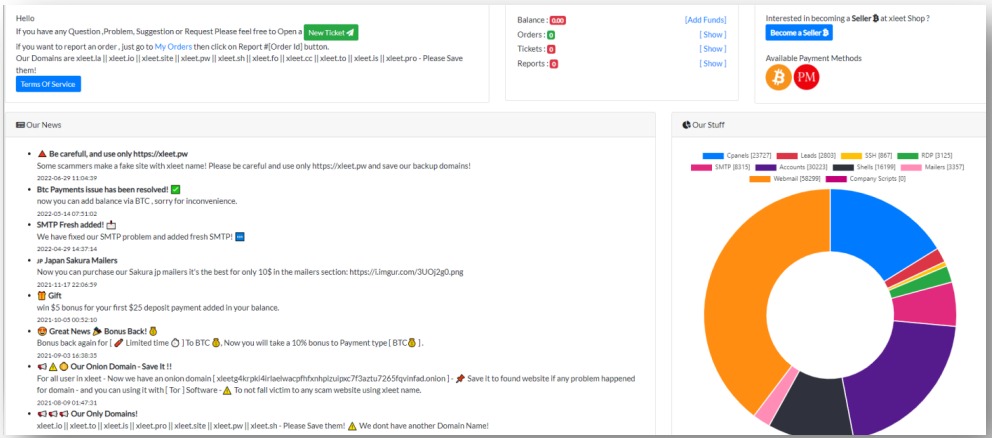

Ciò alla fine ha portato alla nascita di negozi automatizzati, come quelli menzionati da Xleet, Odin, Xmina e Lufix, che consentono agli hacker di acquistare l’accesso agli account di posta elettronica di loro scelta.

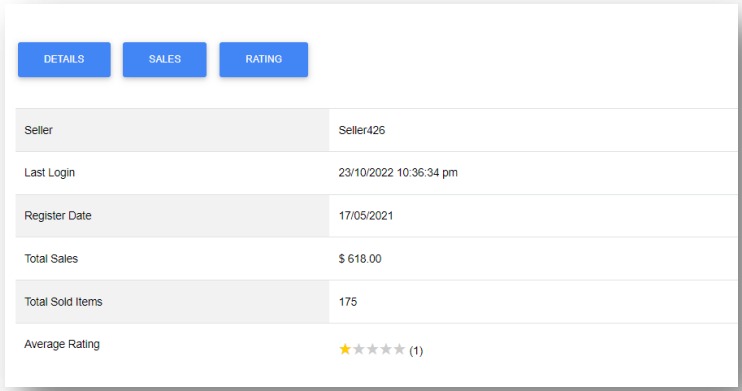

I venditori su tali siti non usano soprannomi, ma si mascherano con l’aiuto dei numeri che il sistema assegna loro.

Ad esempio, Odin offre informazioni più dettagliate su un venditore, incluso il numero di articoli venduti, le vendite totali e la valutazione media degli utenti.

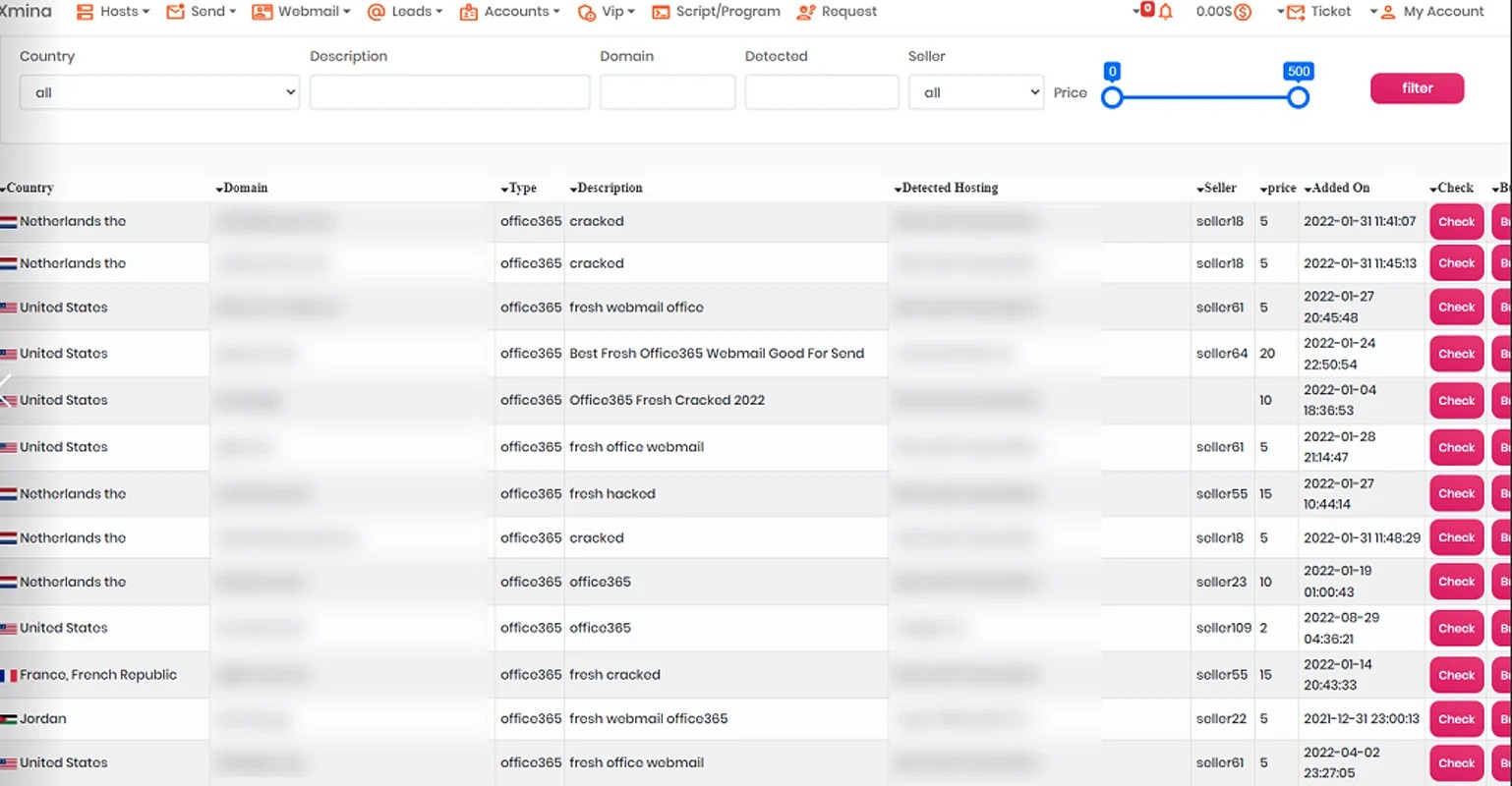

“Molti di questi negozi offrono funzionalità avanzate, inclusa la “prova” che l’accesso alla webmail funziona davvero.

Tali prove includono il controllo della posta elettronica in tempo reale per verificare l’accesso o la visualizzazione di uno screenshot della posta in arrivo di un account compromesso.

Su Odin e Xleet, viene inoltre riportato esattamente come è stato effettuato l’accesso alle caselle di posta. Tuttavia, la maggior parte (98%) degli account Xleet rientra nelle categorie di account violati.

I più popolari su questi siti sono gli account Office 365, che rappresentano quasi la metà di tutta la webmail, seguiti dai provider di hosting (cPanel, GoDaddy e Ionos).