Gli sviluppatori di OpenSSL hanno rilasciato una una correzione ad una pericolosa vulnerabilità nella loro libreria software. Il suo sfruttamento ha consentito agli aggressori di causare una condizione di “denial of service” (DoS) durante l’analisi dei certificati.

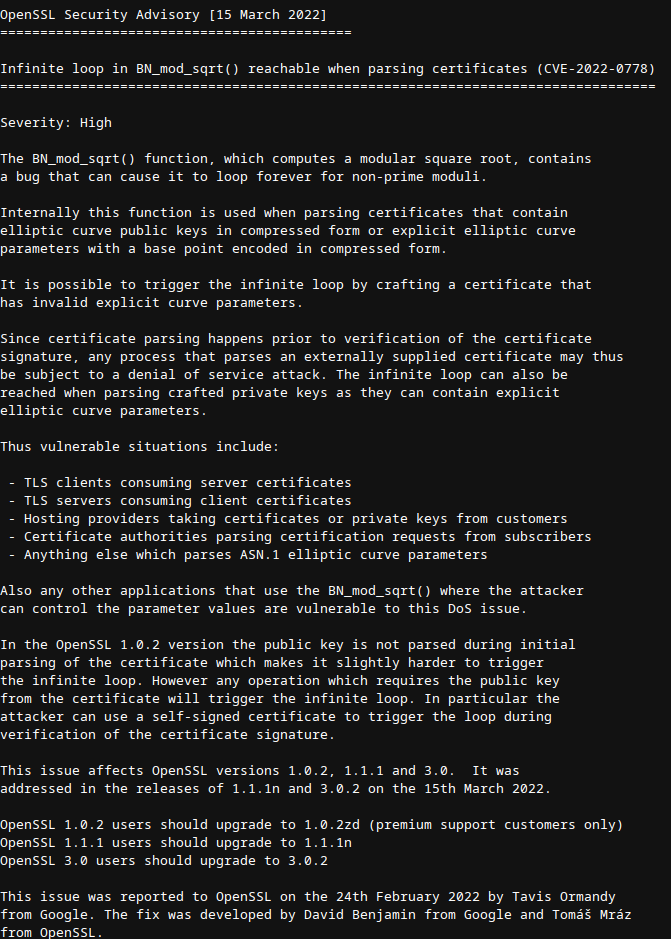

La vulnerabilità (tracciata con il codice CVE-2022-0778) è ancora in analisi dal NIST ed è correlata ad un problema di analisi dei certificati con parametri impostati di curva ellittica non validi, creando di fatto un cosiddetto “ciclo infinito” che manda in crash il sistema.

Il problema è presente all’interno di una funzione chiamata BN_mod_sqrt() che viene utilizzata per calcolare la radice quadrata del modulo.

“Poiché l’analisi del certificato avviene prima della verifica della firma del certificato, qualsiasi processo che analizza un certificato fornito esternamente può essere soggetto a un attacco Denial of Service. È possibile ottenere un ciclo infinito anche durante l’analisi delle chiavi private generate, poiché possono contenere parametri espliciti della curva ellittica”

afferma il bollettino OpenSSL.

Al momento non ci sono prove che la vulnerabilità sia stata sfruttata attivamente.

Il problema riguarda le versioni OpenSSL 1.0.2, 1.1.1 e 3.0 ed è stato risolto nelle versioni OpenSSL 1.0.2zd (per clienti premium), 1.1.1n e 3.0.2.

Anche OpenSSL 1.1.0 è interessato, ma non verrà aggiornato a causa della fine del supporto.