I truffatori che utilizzano lo strumento Telekopye hanno ampliato le loro operazioni e hanno iniziato a prendere di mira gli utenti dei servizi di prenotazione di alloggi come Booking.com e Airbnb. Telekopye è un insieme di strumenti eseguiti su Telegram che i criminali utilizzano per creare pagine di phishing e rubare i dati degli utenti.

Telekopye divenne nota per la prima volta nel 2023. Lo strumento consente di creare pagine false in cui le vittime inseriscono i dettagli della carta bancaria. Nel corso dell’anno si sono sviluppati schemi fraudolenti che utilizzano Telekopye e ora coprono non solo le piattaforme di trading, ma anche i servizi di prenotazione di alloggi.

Lo schema della truffa è il seguente: i criminali contattano gli utenti delle piattaforme segnalando presunti problemi con il pagamento della prenotazione. Alle vittime viene chiesto di seguire un collegamento a una pagina falsa molto simile all’originale. La pagina contiene già informazioni sulla prenotazione effettiva, il che rende la truffa ancora più convincente. I truffatori ottengono dati per accedere ai conti di hotel e immobili acquistando conti rubati su forum clandestini.

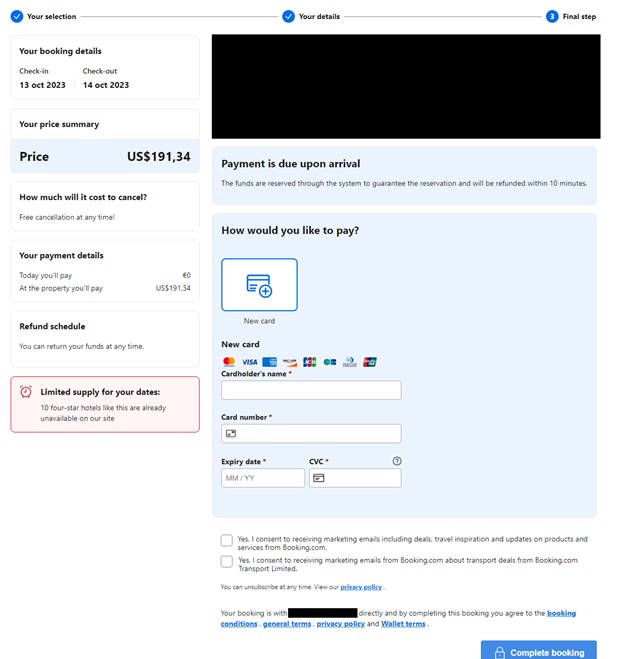

Esempio di un falso modulo di pagamento di Booking.com creato da Telekopye

Una delle caratteristiche distintive di Telekopye è la sua facilità d’uso: i criminali informatici non necessitano di conoscenze tecniche particolari. Lo strumento fornisce tutti gli strumenti necessari per creare messaggi siti fake, pagine Web ed e-mail di phishing.

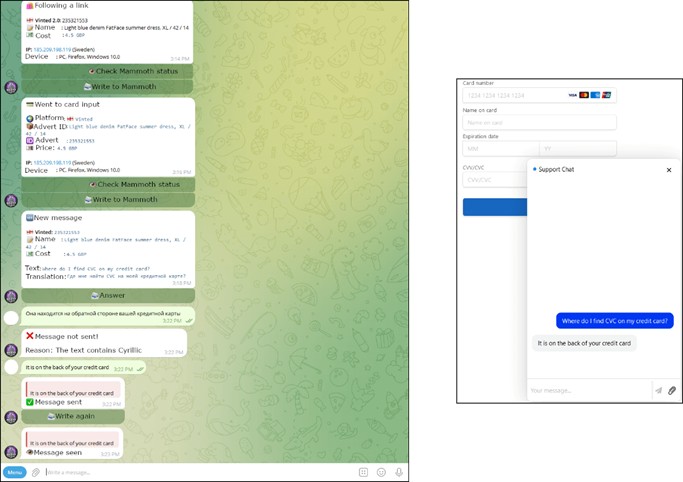

I truffatori dei gruppi che utilizzano Telekopye operano secondo un modello di business, con gerarchie chiaramente strutturate e orari di lavoro fissi. All’interno dei gruppi viene mantenuta una corrispondenza dettagliata su ogni transazione, che aiuta a controllare la distribuzione dei fondi rubati.

Un esempio di chat online tra l’aggressore (a sinistra) e la vittima (a destra)

Secondo ESET, il numero di attacchi fraudolenti ai servizi di prenotazione di alloggi è aumentato notevolmente nel 2024, soprattutto durante i mesi estivi. Nel mese di luglio tali attacchi hanno superato per la prima volta il numero dei casi di attacchi classici che coinvolgevano piattaforme di trading. Nei mesi di agosto e settembre la frequenza degli attacchi contro entrambe le categorie di servizi si è stabilizzata.

Anche la piattaforma Telekopye viene costantemente migliorata. I truffatori hanno aggiunto nuove funzionalità come la generazione automatica di pagine di phishing e la protezione DDoS integrata per proteggersi dagli attacchi della concorrenza.

Per proteggersi da tali truffe, ESET consiglia di verificare sempre l’autenticità dei messaggi, evitare di fare clic su collegamenti sospetti e utilizzare soluzioni antivirus in grado di avvisare l’utente della presenza di siti di phishing.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…