Nel mondo dell’hacking e della criminalità informatica, ogni tanto emerge un evento che scuote le fondamenta della sicurezza online. Ieri, un individuo noto con lo pseudonimo “Major Nelson” ha annunciato un colossale data breach che coinvolge una delle più grandi società di telecomunicazioni al mondo: AT&T.

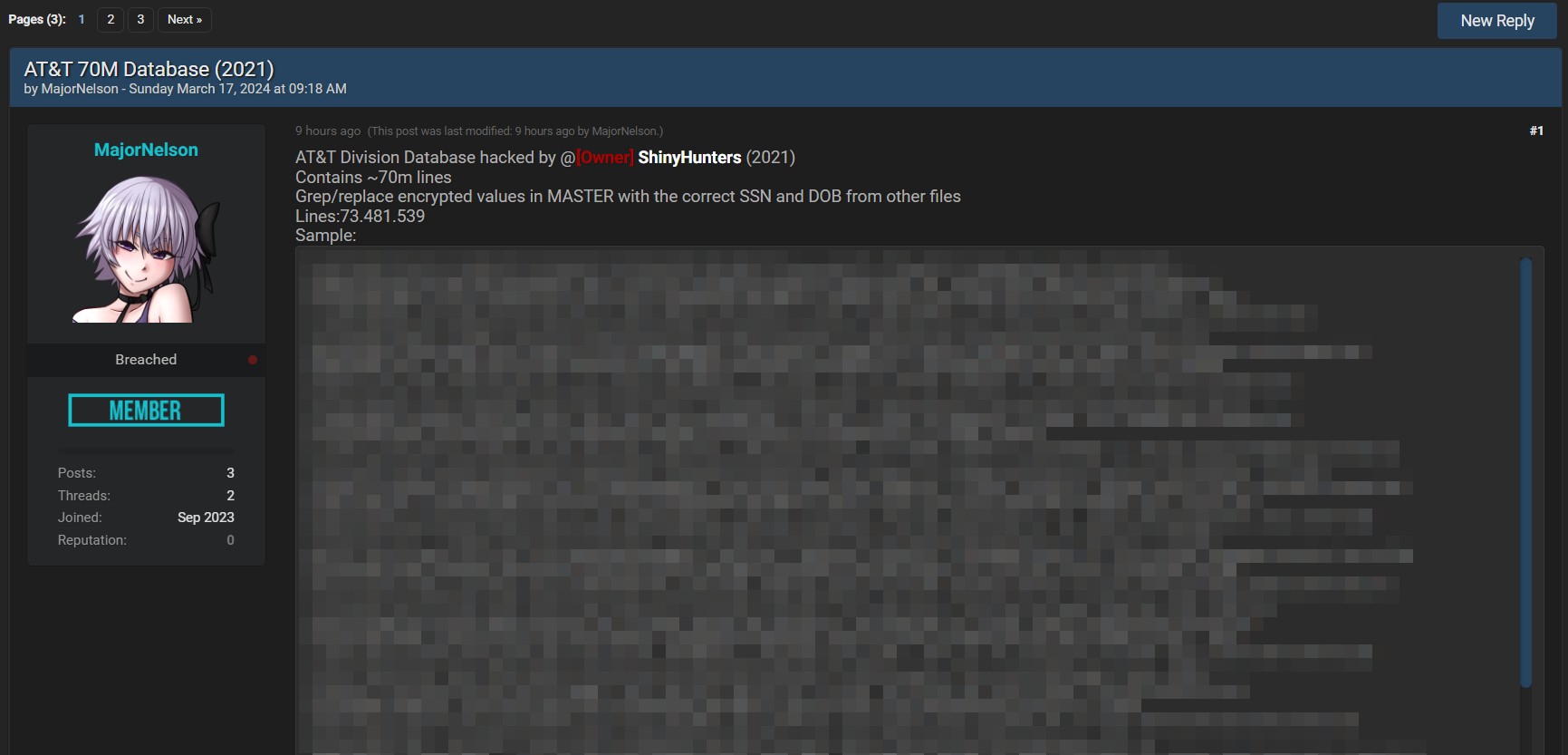

Nel post pubblicato sul forum criminale noto come Breach Forums, Major Nelson ha dichiarato che oltre 70 milioni di record, provenienti da una divisione non specificata di AT&T, sono stati messi in vendita. Al momento, non vi sono informazioni sufficienti per determinare se si tratti di una compromissione dei dati da parte di terze parti o se i dati provengano direttamente dalla società, anche se al momento la AT&T ha negato l’accesso alle sue infrastrutture IT.

L’autore della minaccia ha ha chiesto fino a 1 milione di dollari per l’intero set, o 200.000 dollari per l’accesso a tali dati. IZ dati nel set includono nomi, indirizzi, date di nascita, numeri di telefono, numeri di previdenza sociale e indirizzi e-mail,

La AT&T, abbreviazione di American Telephone and Telegraph Company, è una multinazionale statunitense attiva nel settore delle telecomunicazioni e dell’informatica. Fondata nel 1885, la AT&T è cresciuta fino a diventare una delle principali fornitrice di servizi di telefonia mobile, Internet e televisione via cavo negli Stati Uniti e nel mondo.

Le conseguenze di un data breach di questa portata possono essere devastanti, non solo per la società coinvolta, ma anche per i suoi clienti e per la sicurezza delle informazioni in generale. È imperativo che le aziende investano in robuste misure di sicurezza informatica per proteggere i dati dei propri clienti e mitigare il rischio di violazioni della sicurezza.

Al momento, AT&T non ha fornito ulteriori indicazioni sulla fuga dei dati. Tuttavia, è probabile che l’azienda stia lavorando a stretto contatto con le autorità competenti e gli esperti di sicurezza informatica per indagare sull’incidente e prendere le misure necessarie per proteggere i suoi clienti.

Resta da vedere come questa storia si svilupperà e quali saranno le implicazioni a lungo termine di questo data breach. Tuttavia, una cosa è certa: l’importanza della sicurezza informatica non potrebbe essere più chiara di così.