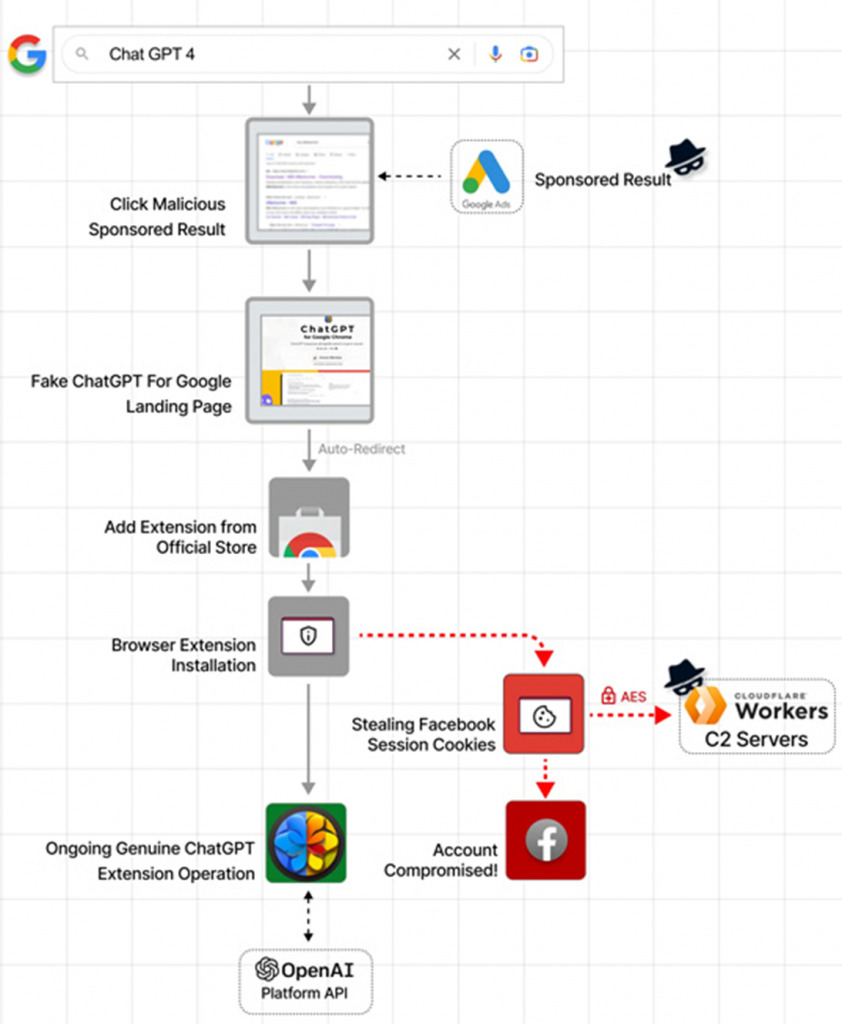

Google ha recentemente rimosso un’estensione dal Chrome Web Store mascherata da popolare rete neurale ChatGPT.

Secondo quanto riferito, l’estensione è stata utilizzata dagli aggressori per raccogliere i cookie di sessione dal social network Facebook e quindi impossessarsi degli account degli utenti.

A partire dal 14 marzo 2023 e fino al momento della rimozione, l’estensione Trojan è stata installata più di 9mila volte.

Secondo un ricercatore di Guardio Labs, il malware è stato distribuito attraverso annunci dannosi sul motore di ricerca di Google, che indirizzavano utenti ignari a una pagina con un’estensione falsa.

Come distrazione, l’estensione fake ha fatto ciò che era stato promesso, ma ha anche rubato silenziosamente i cookie relativi a Facebook delle vittime e li ha trasferiti al server remoto degli aggressori in forma crittografata.

Gli hacker hanno quindi preso il controllo dell’account Facebook per modificare i dettagli dell’account (password, nome e avatar) al fine di utilizzare il profilo per diffondere propaganda estremista.

Questa non è la prima estensione falsa sul Chrome Web Store a sfruttare la popolarità di ChatGPT.

In precedenza, i criminali informatici utilizzavano annunci falsi sui social network per diffondere malware.

I risultati dello studio dimostrano ancora una volta che gli aggressori sono in grado di adattare rapidamente le loro campagne dannose per raggiungere il pubblico più vasto possibile.