Le autorità della contea di Johnson, in Texas, hanno utilizzato la rete Flock di telecamere per il riconoscimento automatico delle targhe per rintracciare una donna che, secondo la sua famiglia , aveva interrotto la gravidanza e che avrebbe potuto aver bisogno di cure mediche d’urgenza. Tuttavia, il motivo della ricerca non era una scomparsa o un caso penale, ma semplicemente il fatto di aver abortito, un atto che in alcuni stati è considerato un reato, ma in altri un diritto garantito.

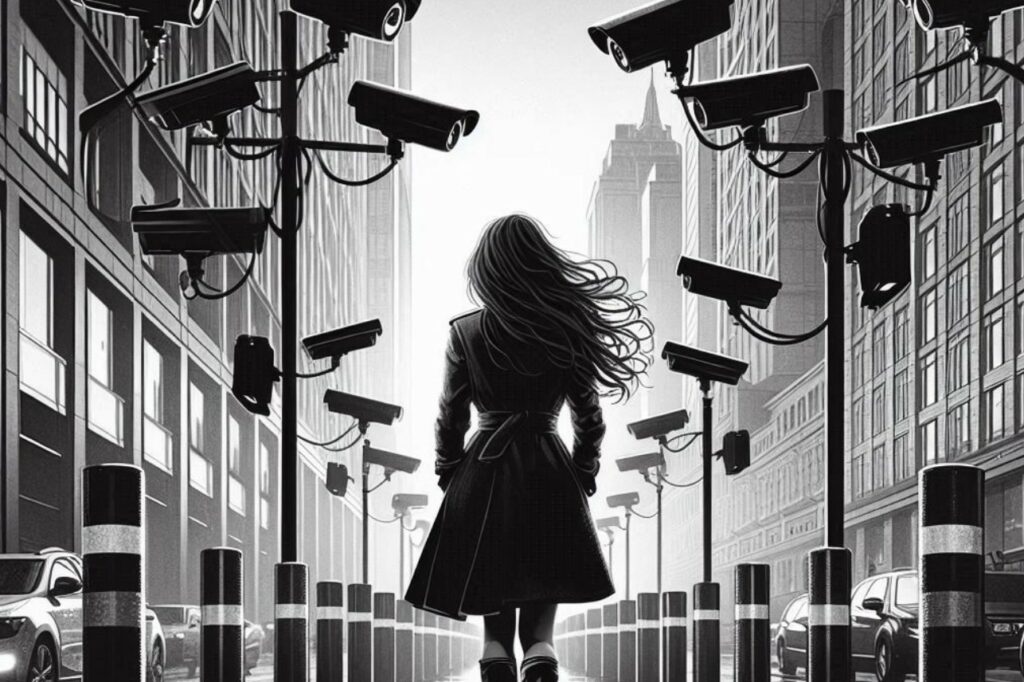

L’ufficiale dello sceriffo ha inserito nel sistema Flock: “ha avuto un aborto, cercasi donna“. Ciò ha innescato una caccia alla donna in tutti gli Stati Uniti, che ha interessato più di 6.800 reti di telecamere, per un totale di 83.345 dispositivi. Il sistema Flock, sviluppato dall’omonima azienda, è progettato per la scansione automatica di targhe, colore della carrozzeria, marca e modello delle auto in transito. Tutti questi dati vengono memorizzati in un database centralizzato, che consente di tracciare gli spostamenti dei proprietari dei veicoli in una modalità quasi in tempo reale.

Come ha dimostrato un audit condotto da 404 Media, la richiesta del Texas è stata riscontrata nei registri di accesso delle telecamere Flock installate negli stati di Washington e Illinois, dove l’aborto è legale e protetto dalla legge finché il feto non è vitale. L’utente di Muckrock Rose Thurse ha ottenuto l’accesso ai registri dei dipartimenti di polizia di Yakima e Prosser nello stato di Washington tramite richieste ufficiali di accesso ai registri. La stessa operazione è stata registrata nei rapporti di controllo Flock del dipartimento di polizia di Mount Prospect, Illinois, confermando la portata multistatale della caccia all’uomo.

Lo sceriffo Adam King ha detto ai giornalisti in una telefonata che la famiglia della donna era preoccupata per una possibile emorragia dopo l’interruzione di gravidanza da parte della donna. Ha affermato che l’operazione non aveva lo scopo di impedirle di recarsi in un altro Stato per ricevere cure mediche, ma di “garantire la sua sicurezza”. L’analisi delle telecamere ha fornito alcuni “indizi” nella zona di Dallas, che però non hanno portato direttamente alla posizione della donna. Solo due giorni dopo l’inizio delle ricerche riuscirono a contattarla e ad accertarsi che non ci fosse alcun pericolo per la sua vita.

Tuttavia, i gruppi per i diritti umani restano profondamente preoccupati circa la legalità e le conseguenze di tali azioni. Eva Galperin, direttrice della sicurezza informatica presso l’Electronic Frontier Foundation, ha definito la situazione un esempio di come la polizia utilizzi tecnologie di sorveglianza con il pretesto della sicurezza. Elizabeth Ling, consulente legale senior presso If/When/How, ha sottolineato che sono l’intervento dello Stato e la criminalizzazione i principali rischi per le donne che interrompono volontariamente la gravidanza, piuttosto che le conseguenze mediche.

Lo studio If/When/How ha scoperto che circa il 26% dei casi penali legati all’aborto vengono avviati dopo una segnalazione da parte di un parente, del partner o di un amico. Allo stesso tempo, secondo le organizzazioni mediche, gli aborti farmacologici sono considerati sicuri. Il problema, sottolinea Ling, è la sorveglianza statale: anche se non porta ad accuse, il fatto stesso della sorveglianza viola la privacy e aumenta il clima di paura.