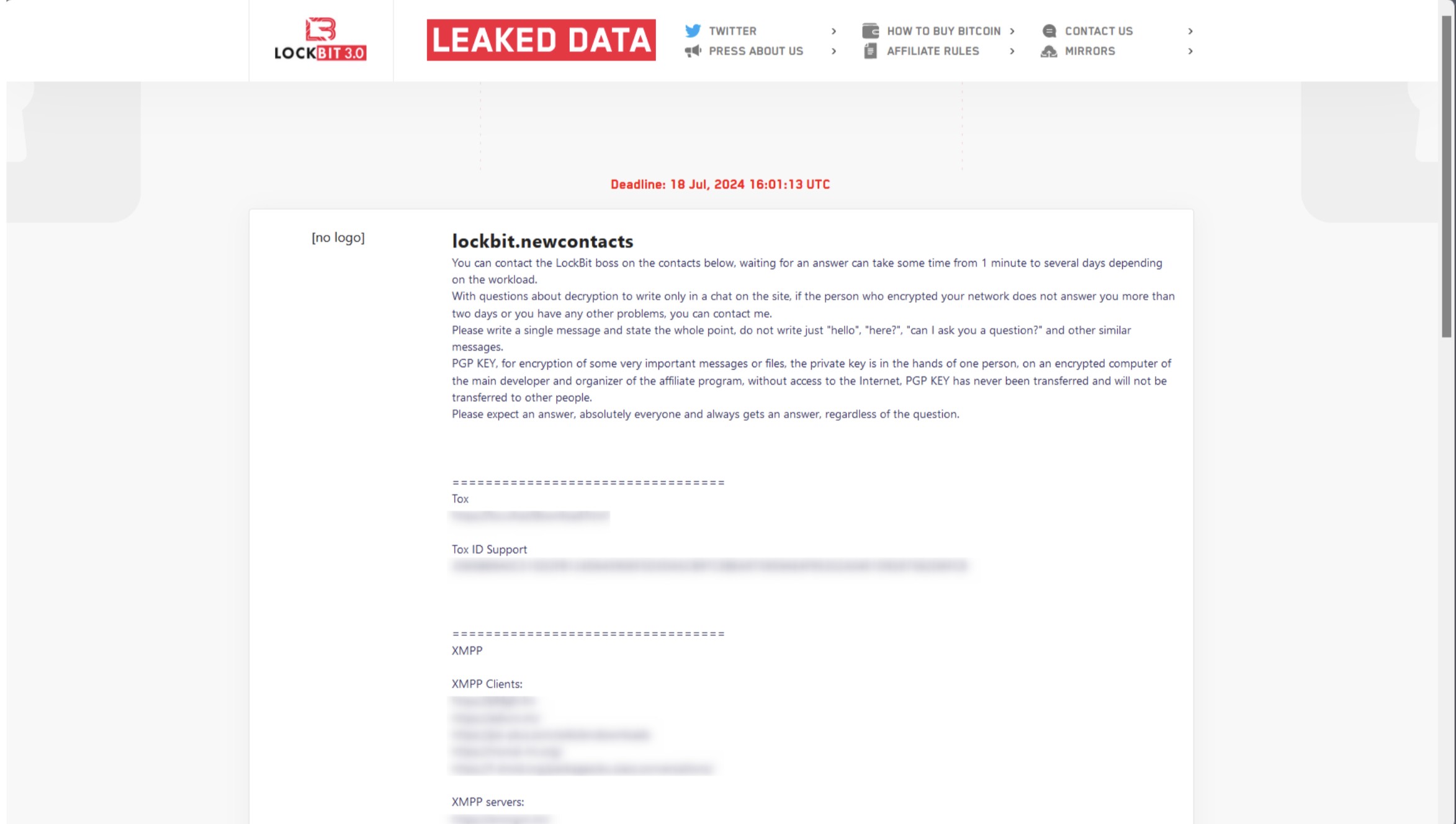

Il gruppo di ransomware LockBit, è noto per le sue operazioni di cyberattacco su larga scala. Ha recentemente pubblicato un nuovo messaggio sul proprio sito di data leak che risulta interessante analizzare. Questo messaggio fornisce dettagli su come contattare il capo del gruppo e le istruzioni specifiche per le comunicazioni riguardanti la decrittazione dei dati. Di seguito, analizziamo il contenuto del messaggio e le possibili implicazioni di questa comunicazione.

Il messaggio, pubblicato il 18 luglio 2024, avverte che il tempo di risposta del capo di LockBit può variare da un minuto a diversi giorni. Questo a seconda del carico di lavoro. Viene specificato che le domande sulla decrittazione devono essere inviate solo tramite una chat sul sito. Inoltre solo se la persona che ha cifrato la rete non risponde entro due giorni o in caso di altri problemi. LockBit richiede che i messaggi siano chiari e concisi, evitando frasi come “ciao”, “qui?” o “posso farti una domanda?”.

Inoltre, il gruppo sottolinea che la chiave PGP per la cifratura di messaggi o file molto importanti è nelle mani di una sola persona. Questa risiede su un computer criptato del principale sviluppatore e organizzatore del programma di affiliazione, senza accesso a Internet. La chiave PGP non è mai stata trasferita e non verrà trasferita ad altre persone.

Il messaggio si conclude con l’assicurazione che tutti riceveranno una risposta, indipendentemente dalla domanda.

LockBit è uno dei gruppi di ransomware più noti e temuti al mondo.

Il loro modus operandi prevede l’infiltrazione nelle reti aziendali, la cifratura dei dati sensibili e la richiesta di un riscatto per il loro rilascio. Negli ultimi anni, LockBit ha colpito numerose organizzazioni, causando danni finanziari significativi e compromettendo dati sensibili.

LockBit rimane ad oggi nell’olimpo dei RaaS assieme ai vecci REvil e Conti. Parte di questo prestigio è stato creato grazie anche all’immagine pubblica che è stata perpetuata sin dall’inizio della carriera del gruppo (dopo ABCD ovviamente).

Le comunicazioni di LB si muovono su più fronti. Dal lato delle vittime il RaaS si espone come un servizio professionale senza inganno dei post-pentest services pagati dalle vittime (ciò è risultato parzialmente vero dopo Operation Cronos) incentivando i pagamenti.

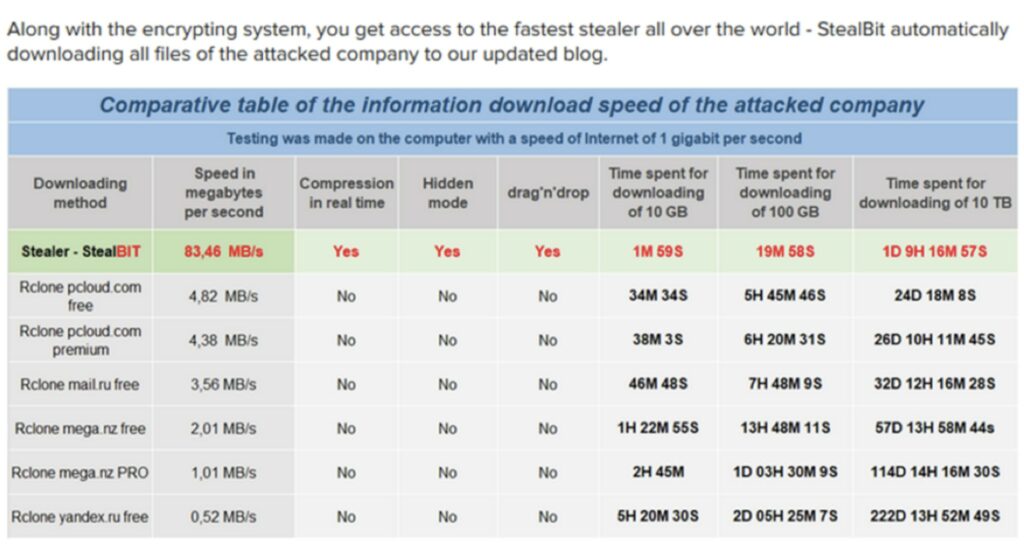

Gli ADV per gli affiliati sono sulla stessa linea, “you think 20% of fee is too much? Well, take the opportunity to work using our services and you will not regret it!” era una frase spesso ripetuta in questo tipo di messaggi. Inoltre veniva ben descritta l’offerta di strumenti ulteriori oltre al semplice ransomware come una infrastruttura sicura (anche questo mito sfatato da Cronos) per le comunicazioni interne ed un tool di exfiltration dei dati, creato da zero dal RaaS, definito come il migliore rispetto alla concorrenza chiamato “stealbit”.

Diversi analyst hanno però confermato come la compressione in tempo reale e “hidden mode” non fossero implementate su tutte le versioni rilasciate ai threat actors [1].

Gli affiliati però per essere accettati nel programma di LB necessitavano (non è ancora chiaro se sia ancora cosi) di un membro che parlasse una qualsiasi lingua russofona come garante per i pentester.

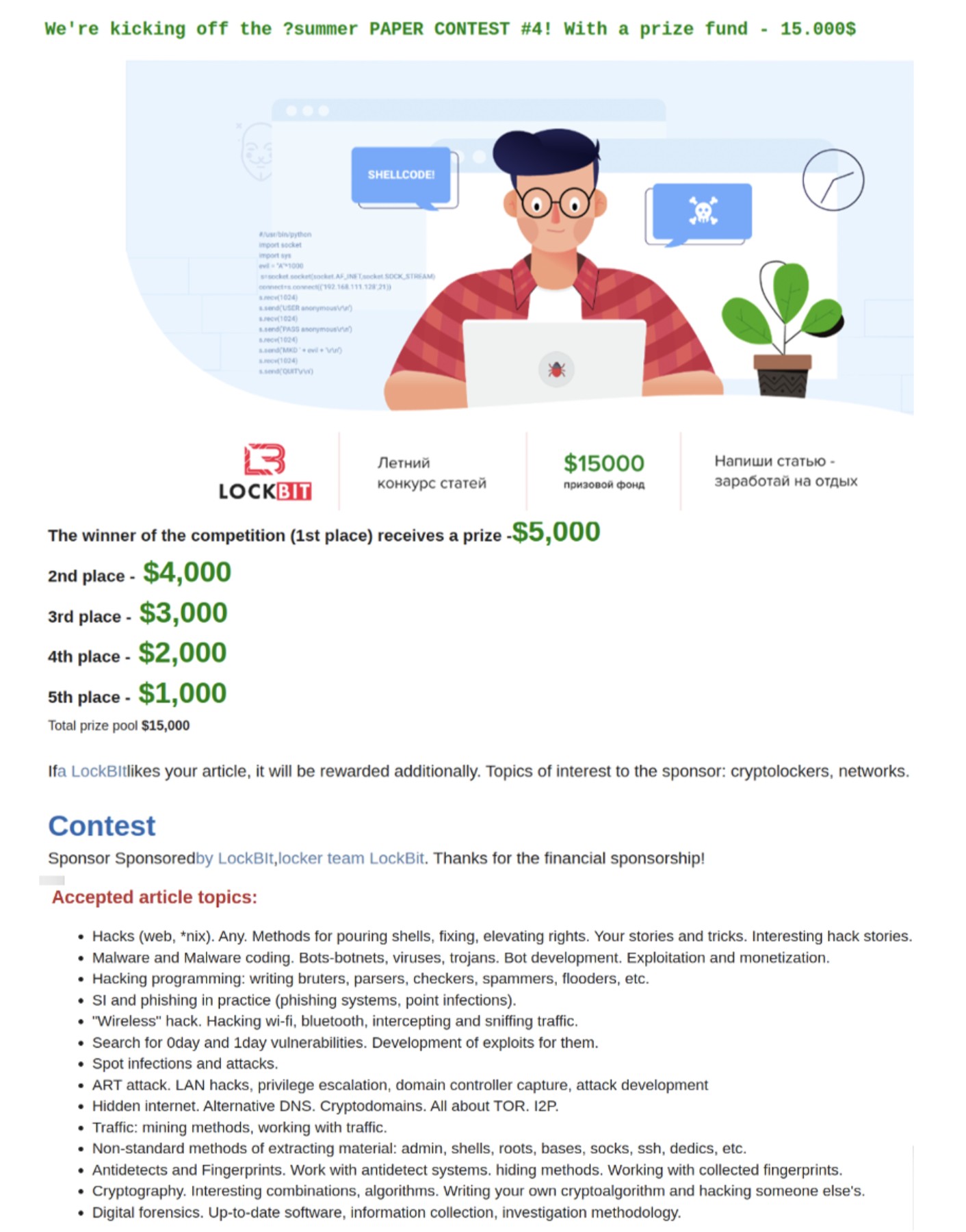

Il loro tipo di comunicazione non si limitò ai due estremi del loro business ma anche al pubblico. Ed è stata proprio questa la chiave a rendere il marchio del RaaS al pari di quello di una multinazionale. Tra questi abbiamo un contest chiamato “Summer Paper”. Qua ogni gruppo avrebbe dato un premio in denaro per i migliori report riguardanti vulnerabilità, crittografia e reti.

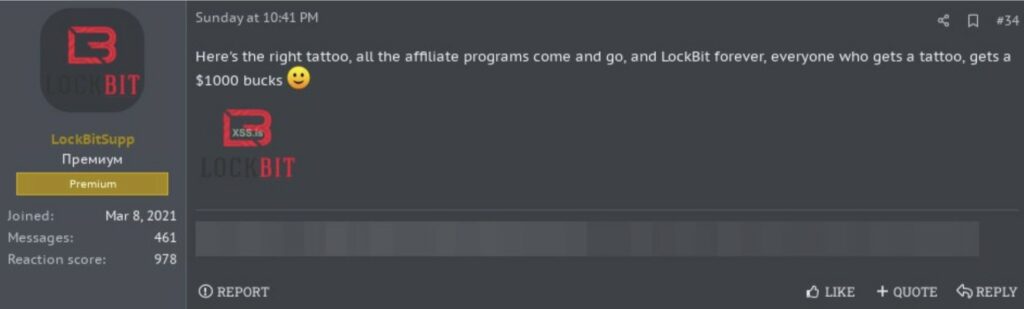

Inoltre un altro metodo ingegnoso per strutturare una sorta di “fan club” è stata una campagna dove, sempre con promessa di pagamento in denaro, veniva chiesto di tatuarsi il logo di LockBit e di mandare le prove al RaaS.

Quest’ultima comunicazione non sembra distaccarsi molto dall’immagine di LB. La promessa che prima o poi chiunque riceva una risposta a qualsiasi domanda è un’esposizione mai vista in precedenza in ambito ransomware. Interessante l’informazione data alle vittime di utilizzare un canale di comunicazione diretto con la testa del RaaS in caso il threat actor responsabile del danno causato non rispondesse nella chat di negoziazione, non è chiaro per quale motivo quest’ultimi non dovrebbero presentarsi per regolare il pagamento.

Questo potrebbe evidenziare complicanze tecniche o addirittura problematiche con gli affiliati. Operation Cronos ha evidenziato come il codice del DLS e il design della infrastruttura interna non fosse così professionale come l’immagine che si è tanto millantata nel tempo. Non è da rimuovere la possibilità di un re-design della loro infrastruttura interna ed organizzativa, plausibilmente dopo Cronos e la volontà di voler continuare le attività di ransomware i loro sistemi interni sono da rinnovare per evitare ulteriori attacchi e attenzioni non volute da parte delle autorità.

Ricordiamo che LockBit aveva gia in passato espresso la possibilità di pagare insider che permettessero l’intrusione nelle reti di potenziali vittime, aprire un canale di comunicazione diretto oltre ad essere l’unica scelta (LB è stato bannato da diverso forum) apre la porta a futuri insider in cerca di ricompense facili.

Il recente messaggio di LockBit sul proprio sito di data leak rappresenta un ulteriore esempio della complessità e della pericolosità delle operazioni di ransomware moderne.

Le implicazioni di questa comunicazione sono significative e dimostrano come i gruppi di cybercriminali stiano evolvendo le loro strategie. Tutto questo per mantenere il controllo e la fiducia (seppur criminale) delle loro vittime.

Le organizzazioni devono rimanere vigili e adottare misure di sicurezza avanzate per proteggersi da queste minacce sempre più sofisticate.